Instalando Nikto:

Neste caso, estou usando um sistema Debian, você pode baixar Nikto para Debian em https: // packages.debian.org / jessie / all / nikto / download . Caso seu sistema retorne erros de dependência ao executar “dpkg -i

Primeiros passos com Nikto:

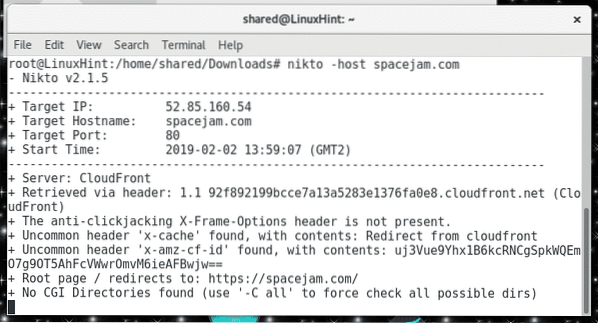

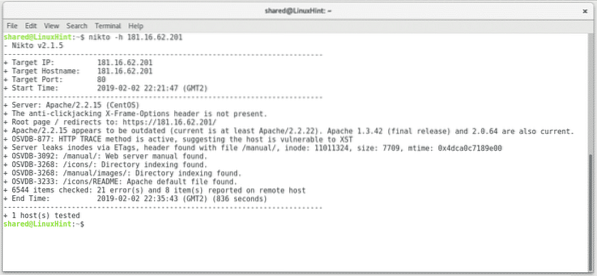

Como com qualquer pacote Linux, você sempre pode lançar um "man nikto" para aprender todos os parâmetros. O primeiro parâmetro que usaremos, e que é obrigatório, é -hospedeiro (ou -h) para especificar o alvo. Nesse caso, decidi usar como alvo um site muito antigo e sem manutenção que pode gerar resultados interessantes:

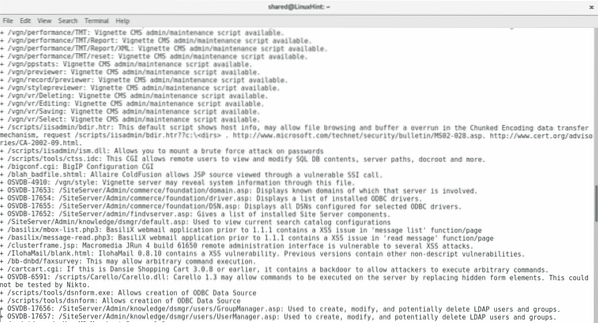

Como acontece com qualquer scanner, recebemos informações básicas úteis em um processo de pegada, mas, além disso, podemos ver nos primeiros resultados que Nikto já descobriu uma possível vulnerabilidade que expõe o site a ataques de clickjacking.

Depois de ver a recomendação de Nikto para adicionar o parâmetro “-C all”, parei a digitalização, você pode reiniciar incluindo -Ligar.

CGI (Common Gateway Interface) é uma maneira pela qual os servidores da Web interagem com o software ou programas instalados no servidor.

Neste caso, não tivemos sorte, mas como mostrado acima, Nikto encontrou com sucesso uma possível vulnerabilidade apesar de o site não ter conteúdo CGI, leve em consideração as vulnerabilidades podem ser falso positivo, portanto, não exploráveis.

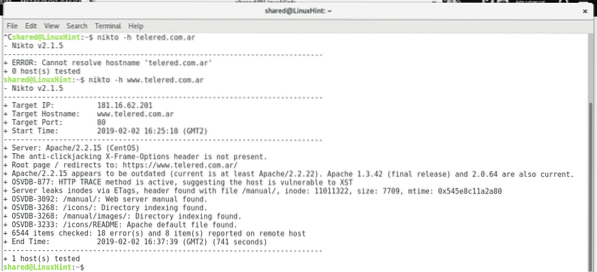

Vamos verificar um alvo diferente, www.teledido.com.ar, um site de provedor de Internet:

O site não tem redirecionamento para www, então iniciei a varredura novamente.

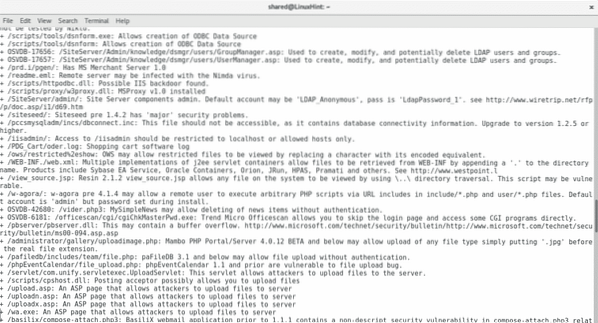

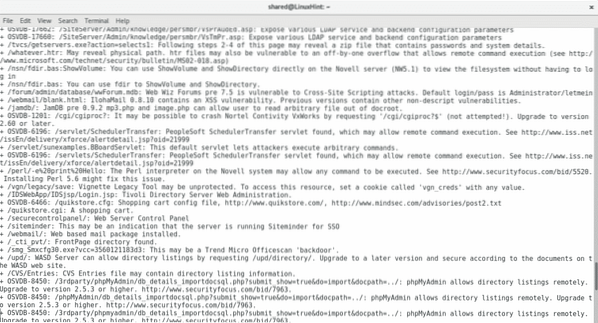

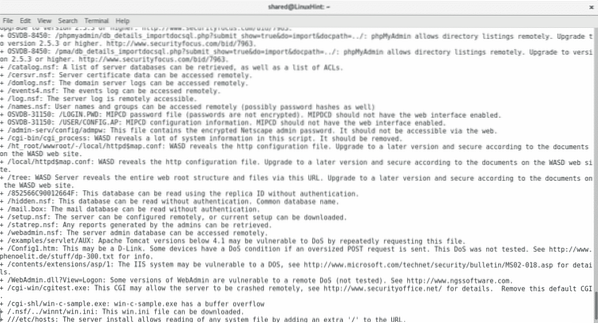

Você pode ver que eles estão usando uma versão antiga do Apache no CentOS e várias vulnerabilidades possíveis como OSVDB-877, OSVDB-3092, OSVDB-3268, OSVDB-3233, no passado poderíamos pesquisar no http: // www.osvdb.banco de dados org, mas está offline agora, portanto, precisaremos basear a vulnerabilidade nas informações que o Nikto fornece ou pesquisá-lo, neste caso, pesquisaríamos no Google Cross Site Tracing.

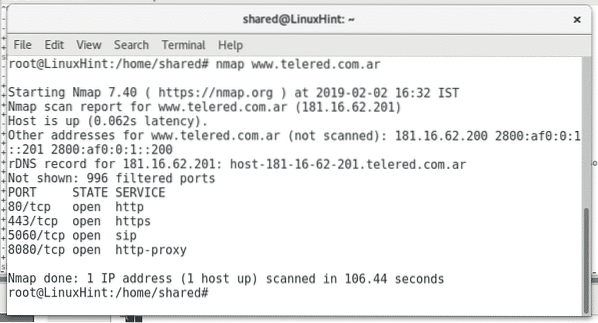

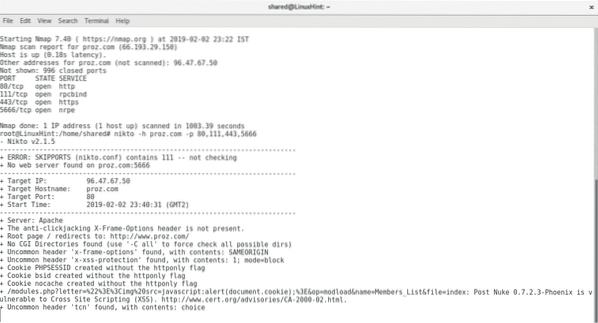

Vamos combinar o Nikto com o Nmap, para que possamos ver quais portas um servidor da Web abriu antes de usar o Nikto, vou lançar uma varredura Nmap básica contra o mesmo destino para verificar se há portas adicionais abertas.

O interessante aqui pode ser a porta 5060 usada para VOIP, a porta parece associada a vulnerabilidades conhecidas de acordo com esta fonte, através do Nikto é improvável que dê resultados importantes mas vamos tentar.

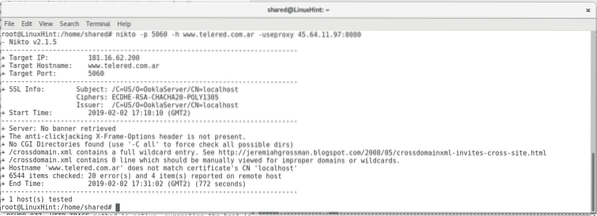

Onde

-p = especifica a porta.

-h = especifica o host

-useproxy = para escanear usando um proxy e evitar o alvo para ver nosso IP.

Em contraste com a varredura que lançamos antes, Nikto encontrou um arquivo XML vinculando-nos a um artigo de blog explicando a vulnerabilidade que o arquivo pode representar. É recomendável executar o Nmap em um alvo antes de usar o Nikto para direcionar as portas abertas.

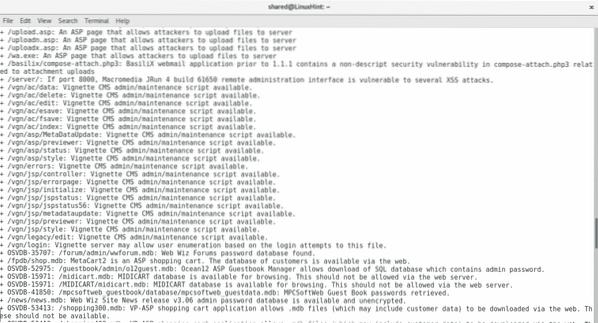

É importante destacar que os resultados do Nikto serão diferentes de acordo com os parâmetros e dados que usamos, mesmo em relação ao mesmo destino, por exemplo, se você usar o nome de domínio do destino ou o IP do destino ou alterar a porta. Vamos ver se podemos encontrar um terceiro resultado diferente no mesmo alvo:

O resultado é muito semelhante neste caso, apesar de mais erros terem sido relatados (21 contra 18 na primeira varredura), possivelmente devido a problemas de redirecionamento.

Varredura de múltiplas portas com Nikto:

Se executarmos o Nmap para descobrir que um site tem várias portas abertas, podemos verificar todas elas em uma única sessão Nikto, separando as portas com vírgulas, conforme mostrado abaixo:

Eu corro:

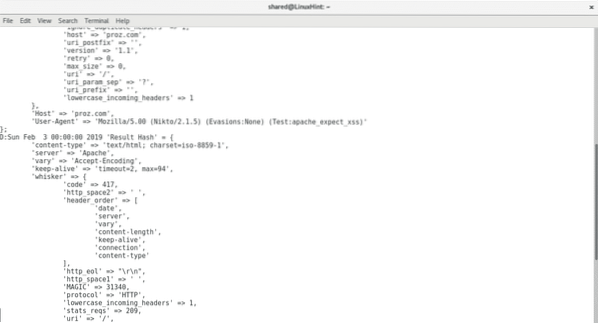

nmap proz.comnikto -h proz.com -p 80.111.443.5666

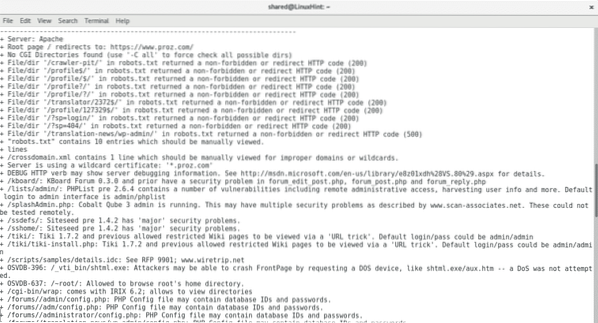

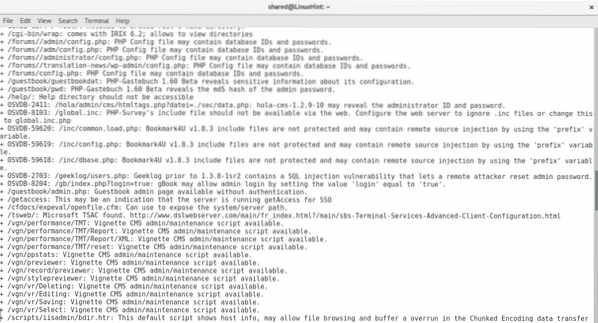

Como você pode ver, depois de obter todas as portas abertas pelo Nmap, lancei uma varredura Nikto, que automaticamente descarta as portas que não estão executando aplicativos da web. Ao adicionar todas as portas, Nikto descobriu várias vulnerabilidades, incluindo diretórios muito sensíveis contendo credenciais possíveis, vulnerabilidades de injeção de SQL e XSS, possibilidades de força bruta entre muitas outras oportunidades de explorar o servidor.

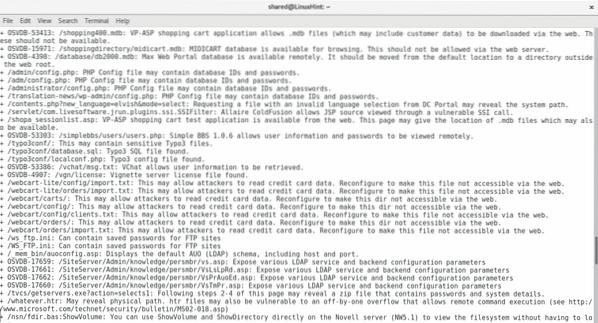

Para reproduzir os resultados Nikto com resultados completos, basta executar:

"nikto -h proz.com -p 80.111.443.5666 "Usando plug-ins Nikto:

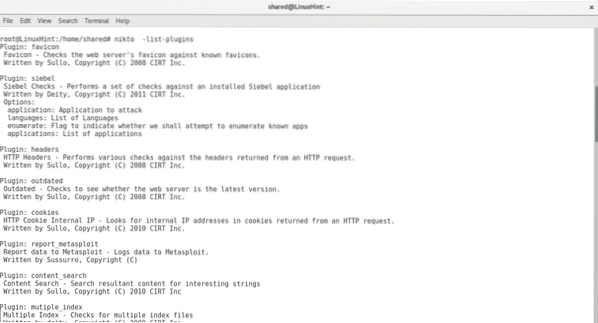

“Nikto -list-plugins”Exibirá uma lista de plug-ins adicionais que podem ajudar a escanear um alvo ou confirmar uma vulnerabilidade relatada por Nikto.

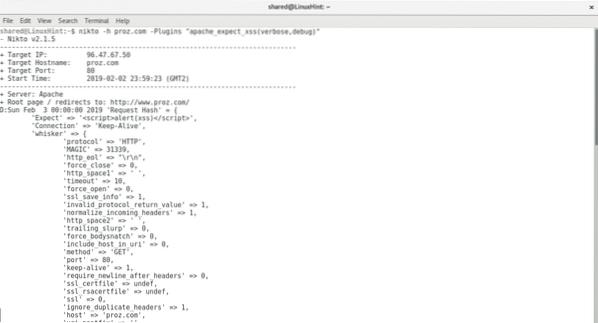

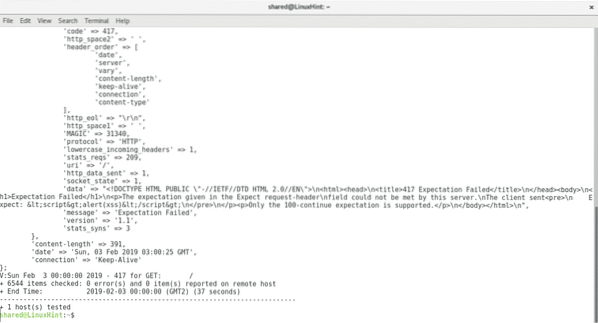

Vamos verificar se os resultados acima mostrando vulnerabilidades XSS não são um falso positivo.

Corre:

Como vemos neste caso, Nikto informa “'mensagem' => 'Expectation Failed” descartando a vulnerabilidade XSS, se fosse o seu servidor você poderia usar plugins diferentes para descartar ou confirmar o resto das vulnerabilidades.

Conclusão:

Nikto é um scanner de vulnerabilidades muito leve para servidores web, é útil se você não tem tempo para lidar com scanners pesados como Nexpose ou Nessus, apesar disso, se você tiver tempo para analisar seu alvo eu recomendaria um scanner mais completo como Nexpose Nessus, OpenVAS ou Nmap, alguns dos quais já analisamos no LinuxHint simplesmente porque não se limitam a servidores web e todos os aspectos merecem ser verificados profundamente para proteger um servidor.

Phenquestions

Phenquestions