Embora o protocolo AH seja um protocolo de autenticação, o protocolo ESP fornece autenticação e criptografia também.

Associação de Segurança:

A associação consiste na administração das chaves e no estabelecimento de uma conexão segura entre os dispositivos, esta é a primeira etapa de uma conexão e é realizada pelo protocolo IKE (Internet Key Exchange).

Autenticação:

Neste caso a autenticação não fornece criptografia porque a informação não é cifrada, a função do protocolo AH e sua autenticação é confirmar se o pacote entregue não foi interceptado e modificado ou “quebrado” durante a transferência. O protocolo AH ajuda a verificar a integridade dos dados transferidos e os endereços IP implicados. Usar IPSEC com AH não protegerá nossas informações de um ataque Man In the Middle, mas nos informará sobre isso detectando diferenças entre o cabeçalho do pacote IP recebido e o original. Para fazer isso, os protocolos AH identificam os pacotes adicionando uma camada com uma sequência de números.

AH, Authentication Header como seu nome especifica também verifica a camada de cabeçalho IP, enquanto o ESP não inclui o cabeçalho IP.

Observação: Cabeçalho de IP é uma camada de pacote de IP que contém informações sobre a conexão estabelecida (ou que vai se conectar), como o endereço de origem e de destino, entre outros.

Criptografia:

Em contraste com o protocolo AH que autentica apenas a integridade dos pacotes, remetentes em cabeçalhos de IP, o pacote ESP (Encapsulating Security Payload) também oferece criptografia, o que significa que se um invasor interceptar o pacote, ele não será capaz de ver o conteúdo porque ele é cifrado.

Criptografias assimétricas e simétricas

IPSEC combina criptografias assimétricas e simétricas para fornecer segurança, mantendo a velocidade.

As criptografias simétricas têm uma única chave compartilhada entre os usuários, enquanto a criptografia assimétrica é a que usamos ao autenticar com chaves públicas e privadas. A criptografia assimétrica é mais segura porque nos permite compartilhar uma chave pública com muitos usuários enquanto a segurança depende da chave privada, a criptografia simétrica é menos segura porque somos forçados a compartilhar a única chave.

A vantagem da criptografia simétrica é a velocidade, uma interação permanente entre dois dispositivos com autenticação permanente com criptografia assimétrica seria lenta. IPSEC integra ambos, primeiro a criptografia assimétrica autentica e estabelece uma conexão segura entre os dispositivos usando os protocolos IKE e AH e depois muda para criptografia simétrica para manter a velocidade de conexão, o protocolo SSL também integra criptografias assimétricas e simétricas, mas SSL ou TLS pertence à camada superior do protocolo IP, é por isso que IPSEC pode ser usado para TCP ou UDP (você também pode usar SSL ou TLS, mas não é a norma).

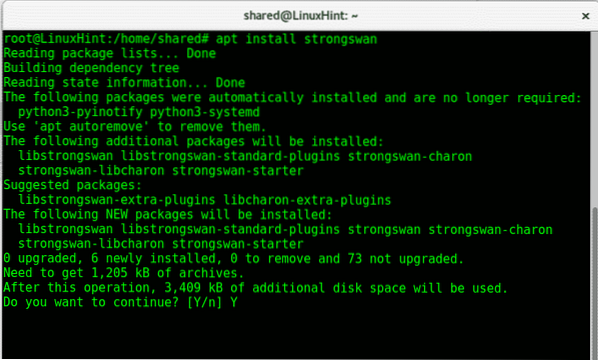

Usar IPSEC é um exemplo da necessidade de adicionar suporte adicional ao nosso kernel para ser usado conforme explicado em um artigo anterior no Kernel do Linux. Você pode implementar IPSEC no Linux com strongSwan, nos sistemas Debian e Ubuntu você pode digitar:

apt install strongswan -y

Um artigo também foi publicado sobre serviços VPN, incluindo IPSEC fácil de configurar no Ubuntu.

Espero que você tenha achado este artigo útil para entender os protocolos IPSEC e como eles funcionam. Continue seguindo LinuxHint para obter mais dicas e atualizações no Linux.

Phenquestions

Phenquestions