Pacote dnsenum

É um script Perl multithread que ajuda a discriminar as informações DNS do domínio. Também ajuda a descobrir os blocos de IP, especialmente aqueles que não são contíguos. Inclui as seguintes operações básicas:

- Obtenha o endereço do host.

- Obtendo os servidores de nomes.

- Adquira o registro de MX.

- Obtenha a versão do bind, realize consultas axfr nos servidores de nomes.

- Agora pegue os subdomínios e nomes extras com a ajuda do google scraping.

- O arquivo com a força bruta do subdomínio também irá realizar recursão nos subdomínios que estão tendo os registros NS.

- Agora calcule a classe C do intervalo da rede de domínio e faça consultas sobre eles.

- Em seguida, execute as pesquisas reversas nos intervalos da rede.

- Escreva o domain_ips.arquivo txt para blocos de ip.

Pacote dnsmap

dnsmap foi inicialmente lançado no ano de 2006 devido à inspiração da história fictícia de Paul Craig conhecido como “o ladrão que ninguém viu”. Isso pode estar disponível no livro chamado “Roubando a rede - como possuir a caixa”. O dnsmap ajuda o pentester no processo de coleta de informações para as avaliações de segurança. Nesta fase, os blocos de rede IP, números de contato, etc. da empresa visada são descobertos pelo consultor de segurança. Existe outra técnica que é chamada de força bruta do subdomínio e é útil na fase de enumeração, especialmente quando o resto dos métodos, como transferências de zona, não funcionam.

Pacote Feroz

Vamos ver o que não é feroz. Não é uma ferramenta de DDoS, nem foi projetada para escanear toda a internet e realizar os ataques não direcionados. Além disso, não é um scanner IP. O objetivo principal é localizar os alvos, especialmente a rede interna e externa. Em alguns minutos, o fierce faz uma varredura rápida nos domínios com a ajuda de várias táticas, pois o Fierce é um script Perl. Fierce não realiza as explorações; em vez disso, alguém o fez intencionalmente com o switch -connect.

DNS (Sistema de Nome de Domínio)

DNS significa sistema de nomes de domínio e é semelhante à lista telefônica que inclui vários nomes, endereços e nomes. O DNS é usado para as redes internas e externas das organizações. Os nomes de host de endereços IP são resolvidos usando o protocolo DNS. Cada computador tem um arquivo host localizado no seguinte diretório quando não havia DNS. C: \ Windows \ System32 \ drivers \etc.

Agora vamos ver os registros DNS dos seguintes domínios:

- Enumeração de DNS e transferência de zona com a ajuda de dnsenum

- Realize a análise de DNS com a ajuda do utilitário Host

- Pesquisando os subdomínios usando dnsmap

- Interrogação de DNS pelo uso de Fierce

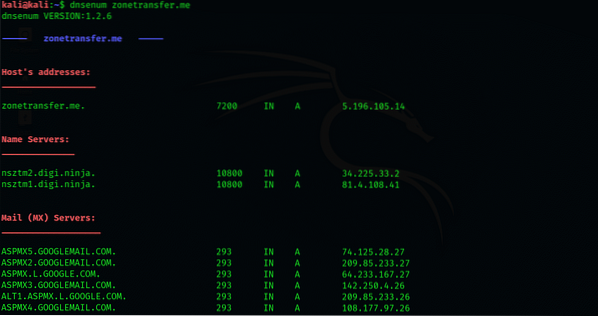

Enumeração de DNS e transferência de zona com a ajuda de dnsenum

Dnsenum é uma ferramenta simples. O uso desta ferramenta é muito fácil, pois ela resolve e enumera as informações de DNS para o alvo específico. Além disso, realiza automaticamente as transferências de zona do DNS com a ajuda dos detalhes do servidor de nomes. Vamos ver o detalhe:

Na primeira etapa, abra a janela do novo terminal. Em seguida, execute o seguinte comando: dnsenum. Depois de fazer isso, irá mostrar o menu de ajuda com uma descrição detalhada dos diferentes operadores e a forma de usá-lo.

Ao acessar as informações que são bastante confidenciais, como as que encontramos, levará às informações da rede para a organização-alvo específica.

Em seguida, o seguinte comando é usado para realizar a enumeração DNS no domínio zonetransfer.Eu. Isso é mostrado abaixo:

$ dnsenum zonetransfer.Eu

Na terceira etapa, a transferência de zona DNS é realizada por dnsenum usando os servidores de nomes que são obtidos no processo de enumeração. Os detalhes são fornecidos abaixo:

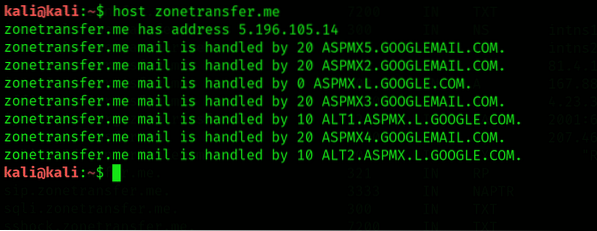

Realize a análise de DNS com a ajuda do utilitário Host

O utilitário host é benéfico, pois é bastante inerente ao sistema operacional Linux. Com isso, podemos obter muitas informações de DNS sobre o domínio de destino. Vamos ver como funciona:

Na primeira etapa, abra o novo terminal no Kali Linux. Em seguida, execute o seguinte comando:

$ host zonetransfer.Eu

Aqui, notaremos que a ferramenta de host obterá os registros de DNS como registros de domínio A e MX.

Em seguida, use o seguinte comando:

$ dnsenum -t zonetransfer.Eu

Para enumeração para obter os servidores de nomes do domínio. Aqui, o operador -t ajuda a especificar os registros de DNS.

Depois de obter os servidores de nomes de um domínio específico, usaremos as informações coletadas. Agora vamos realizar a transferência da zona DNS para o domínio, consultando os servidores de nomes com a ajuda do seguinte comando:

$ dnsenum -l zonetransfer.eu nsztml.digi.ninja

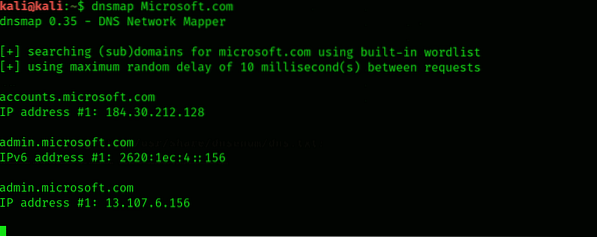

Pesquisando os subdomínios usando dnsmap

O Dnsmap funciona de maneira diferente, enumerando os subdomínios do domínio específico da organização e, em seguida, consultá-lo no sistema operacional kali Linus como uma lista de palavras embutida. O dnsamp irá resolver o endereço IP assim que o subdomínio for encontrado. Com a ajuda do seguinte comando, podemos encontrar os subdomínios de várias organizações com seus endereços IP, conforme mostrado a seguir:

$ dnsenum microsoft.com

Para encontrar o portal e os diretórios confidenciais ocultos, é necessário descobrir os subdomínios de uma determinada organização.

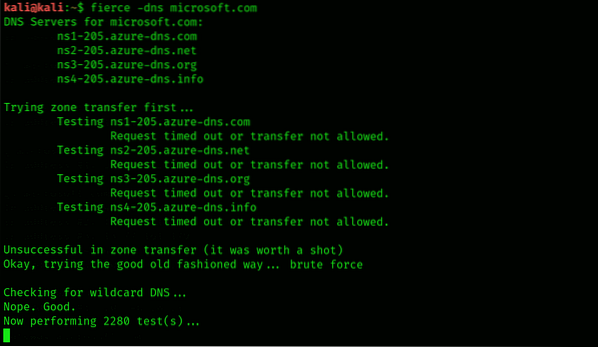

Interrogação de DNS pelo uso de Fierce

Fierce é uma ferramenta de interrogatório DNS. É considerado uma ferramenta semi-leve que realiza as pesquisas enormes para o domínio de destino com nomes de host e espaços de IP. O seguinte comando é usado para executá-lo, conforme mostrado abaixo:

$ fierce -dns microsoft.com

Fierce obterá todos os registros de DNS e também descobrirá os subdomínios usando seus endereços IP do domínio específico. Para uma análise aprofundada do domínio de destino, esta ferramenta levará mais tempo para concluir o processo.

Conclusão:

Neste tutorial, mostrei o que é DNS e como funciona a ferramenta dnsenum no Kali Linux. Também mostrei como trabalhar na ferramenta Fierce e obter todos os registros DNS.

Phenquestions

Phenquestions