Este guia irá discutir como configurar e usar regras de iptables em um sistema Ubuntu para proteger sua rede. Quer você seja um usuário Linux novato ou um administrador de sistema experiente, a partir deste guia, e de uma forma ou de outra, você aprenderá algo útil sobre iptables.

Os iptables vêm pré-instalados no Ubuntu e na maioria das distribuições baseadas em Debian. O Ubuntu também empacota o firewall GUFW, uma alternativa gráfica que você pode usar para trabalhar com iptables.

NOTA: Para usar e configurar iptables, você precisará de privilégios sudo em seu sistema. Você pode aprender mais sobre sudo no seguinte tutorial.

Agora que você sabe o que é Iptables, vamos mergulhar direto!

Como usar iptables para gerenciar tráfego IPv4?

Para usar Iptables para rede IPv4 e gerenciamento de tráfego, você precisa entender o seguinte:

O Comando Iptables

Iptables oferece uma seleção de opções que permitem que você personalize e ajuste suas regras de iptables. Vamos discutir alguns desses parâmetros e ver o que eles fazem.

NOTA: Você pode configurar um conjunto de regras que gerenciam um subconjunto específico, conhecido como cadeias de iptables.

Parâmetros Iptables

Antes de começarmos a criar e configurar regras de iptables, vamos primeiro entender os fundamentos do iptables, como sintaxe geral e argumentos padrão.

Considere o comando abaixo:

sudo iptables -I INPUT -s 192.168.0.24 -j DROPO comando acima diz ao iptables para criar uma regra na cadeia. A regra descarta todos os pacotes do endereço IP 192.168.0.24.

Vamos examinar o comando, linha por linha, para entendê-lo melhor.

- O primeiro comando iptables chama o utilitário de linha de comando iptables.

- O próximo é o argumento -I usado para inserção. O argumento de inserção adiciona uma regra no início da cadeia iptables e, portanto, recebe uma prioridade mais alta. Para adicionar uma regra em um número específico na cadeia, use o argumento -I seguido pelo número onde a regra deve ser atribuída.

- O argumento -s ajuda a especificar a fonte. Portanto, usamos o argumento -s seguido pelo endereço IP.

- O parâmetro -j com iptables especifica o salto para um destino específico. Esta opção define a ação que os Iptables devem executar quando houver um pacote correspondente. Iptables oferece quatro alvos principais por padrão, que incluem: ACCEPT, DROP, LOG e REJECT.

Iptables oferece uma seleção de parâmetros que você pode usar para configurar várias regras. Os vários parâmetros que você pode usar para configurar regras de iptables incluem:

| Parâmetro de regra Iptables | Descrição |

|---|---|

| -s -source | Especifique a fonte, que pode ser um endereço, nome de host ou nome de rede. |

| -p-protocolo | Especifica o protocolo de conexão; por exemplo, TCP, UDP, etc. |

| -d -destino | Especifica o destino, que pode ser um endereço, nome de rede ou nome de host. |

| -j-pular | Define a ação que o iptables deve realizar após encontrar um pacote. |

| -o -out-interface | Define a interface pela qual o iptable envia o pacote. |

| -i -in-interface | Define a interface usada para estabelecer pacotes de rede. |

| -c -set-counters | Permite que o administrador defina os contadores de bytes e pacotes para uma regra específica. |

| -g -goto cadeia | O parâmetro especifica que o processamento deve continuar na cadeia definida pelo usuário após o retorno. |

| -f-fragmento | Diz ao iptables para aplicar a regra apenas ao segundo e seguintes fragmentos dos pacotes fragmentados. |

Opções de Iptables

O comando iptables suporta uma ampla gama de opções. Alguns comuns incluem:

| Opção | Descrição |

|---|---|

| -A -append | Adiciona uma regra ao final de uma cadeia especificada |

| -D-apagar | Remove uma regra da cadeia especificada |

| -F -flush | Remove todas as regras, uma de cada vez |

| -L -list | Mostra todas as regras na cadeia especificada |

| -I -inserir | Insere uma regra na cadeia especificada (passada como um número, quando não há nenhum número especificado; a regra é adicionada no topo) |

| -C-verificar | Consultas para uma correspondência de regra; requisito em uma regra especificada |

| -v -verbose | Exibe mais detalhes quando usado com o parâmetro -L |

| -N-nova cadeia | Adiciona uma nova cadeia definida pelo usuário |

| -X -delete-chain | Remove uma cadeia específica definida pelo usuário |

Iptables Tables

O kernel do Linux tem tabelas padrão que abrigam um conjunto de regras relacionadas. Essas tabelas padrão têm um conjunto de cadeias padrão, mas os usuários podem personalizar as regras adicionando regras definidas pelo usuário.

NOTA: As tabelas padrão dependerão muito da configuração do seu kernel e dos módulos instalados.

Aqui estão as tabelas iptables padrão:

1: As tabelas de filtro

A tabela de filtro é uma tabela padrão que contém cadeias usadas para filtragem de pacotes de rede. Algumas das cadeias padrão nesta tabela incluem:

| Cadeia | Descrição |

|---|---|

| Entrada | Os iptables usam esta cadeia para qualquer pacote de entrada no sistema, i.e., pacotes indo para soquetes de rede local. |

| Resultado | Os iptables usam a cadeia de saída para pacotes gerados localmente, i.e., pacotes saindo do sistema. |

| Avançar | Esta cadeia é o que os Iptables usam para pacotes roteados ou encaminhados através do sistema. |

2: As tabelas NAT

NAT ou Tabela de endereços de rede é um dispositivo de roteamento usado para modificar os endereços IP de origem e destino em um pacote de rede. O principal uso da tabela NAT é conectar duas redes em um intervalo de endereços privados com a rede pública.

O NAT foi desenvolvido para suportar o mascaramento de endereços IP reais, permitindo que intervalos de endereços IP privados cheguem à rede externa. Isso ajuda a proteger os detalhes sobre redes internas de serem revelados em redes públicas.

A tabela NAT é empregada quando um pacote inicia uma nova conexão.

Os iptables têm uma tabela padrão para o endereçamento NAT. Esta tabela possui três cadeias principais:

| Cadeia | Descrição |

|---|---|

| PREROUTING | Permite a modificação das informações do pacote antes de chegar na cadeia INPUT - usado para pacotes de entrada |

| RESULTADO | Reservado para pacotes criados localmente, i.e., antes que ocorra o roteamento da rede |

| POSTROUTING | Permite a modificação de pacotes de saída - Pacotes que saem da cadeia de OUTPUT |

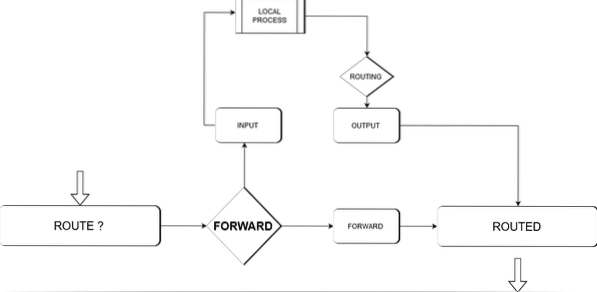

O diagrama abaixo mostra uma visão geral de alto nível deste processo.

Use o comando abaixo para ver suas tabelas de roteamento NAT.

iptables -t nat -n -v -L3: As Tabelas Mangle

A tabela mangle é usada principalmente para modificações especiais de pacotes. Em termos simples, é usado para modificar os cabeçalhos IP de um pacote de rede. A modificação de pacotes pode incluir a alteração de um valor TTL do pacote, a alteração de saltos de rede válidos para um pacote, etc.

A tabela contém as seguintes cadeias padrão:

| Cadeia | Descrição |

|---|---|

| PREROUTING | Reservado para pacotes de entrada |

| POSTROUTING | Usado para pacotes de saída |

| ENTRADA | Usado para pacotes que chegam diretamente no servidor |

| RESULTADO | Usado para pacotes locais |

| Avançar | Reservado para pacotes roteados através do sistema |

4: As tabelas brutas

O principal objetivo da tabela bruta é configurar exceções para pacotes não destinados a serem tratados pelo sistema de rastreamento. A tabela bruta define uma marca NOTRACK nos pacotes, solicitando que o recurso conntrack ignore o pacote.

Conntrack é um recurso de rede do kernel do Linux que permite que o kernel do Linux rastreie todas as conexões de rede, permitindo que o kernel identifique os pacotes que constituem um fluxo de rede.

A mesa bruta tem duas cadeias principais:

| Cadeia | Descrição |

|---|---|

| PREROUTING | Reservado para pacotes recebidos por interfaces de rede |

| RESULTADO | Reservado para pacotes iniciados por processos locais |

5: A Tabela de Segurança

O uso principal desta tabela é definir o mecanismo de segurança interno Security Enhancement for Linux (SELinux) que marca nos pacotes. A marca de segurança pode ser aplicada por conexão ou pacote.

É usado para regras de controle de acesso obrigatório e é a segunda tabela acessada após a tabela de filtro. Ele oferece as seguintes cadeias padrão:

| Cadeia | Descrição |

|---|---|

| ENTRADA | Reservado para pacotes de entrada no sistema |

| RESULTADO | Usado para pacotes criados localmente |

| FRENTE | Usado para pacotes roteados através do sistema |

Tendo visto os Iptables padrão, vamos dar um passo adiante e discutir como trabalhar com regras de iptables.

Como trabalhar com regras de iptables?

As regras de iptables são aplicadas em ordem crescente. Isso significa que a primeira regra em um conjunto específico é aplicada primeiro, seguida pela segunda, depois pela terceira e assim por diante, até a última.

Por causa dessa função, o iptables evita que você adicione regras em um conjunto usando o parâmetro -A; você deve usar o -I, seguido do número ou esvaziá-lo para adicionar ao topo da lista.

Exibindo Iptables

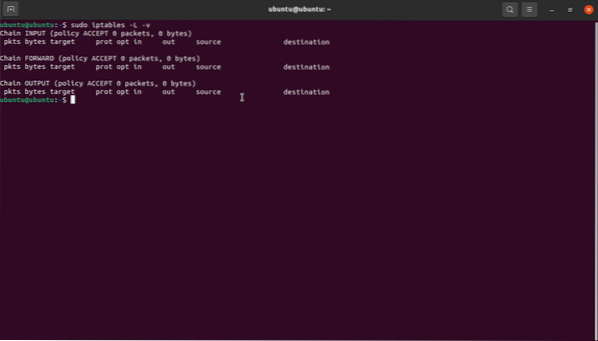

Para visualizar suas iptables, use o comando iptables -L -v para IPv4 e ip6tables -L -v para IPv6.

Inserindo Regras

Para inserir regras em um conjunto, você deve posicioná-las na ordem exata, respeitando as regras utilizadas pela mesma cadeia. Você pode ver a lista de suas regras de iptables com o comando conforme discutido acima:

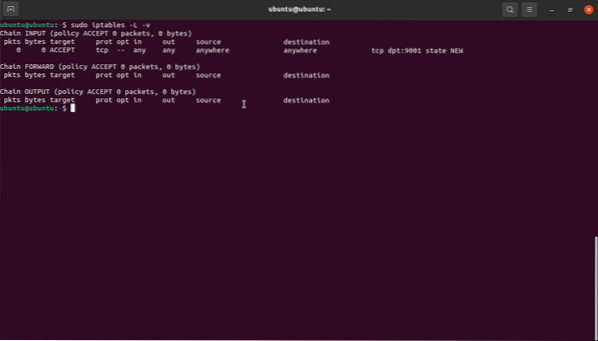

sudo iptables -L -vPor exemplo, para inserir uma regra que permite conexões de entrada para a porta 9001 sobre TCP, precisamos especificar o número da regra para a cadeia INPUT aderindo às regras de tráfego para a web.

sudo iptables -I INPUT 1 -p TCP --dport 9001 -m state --state NOVO -j ACEITARDepois de ver o iptables atual, você deve ver a nova regra no conjunto.

sudo iptables -L -v

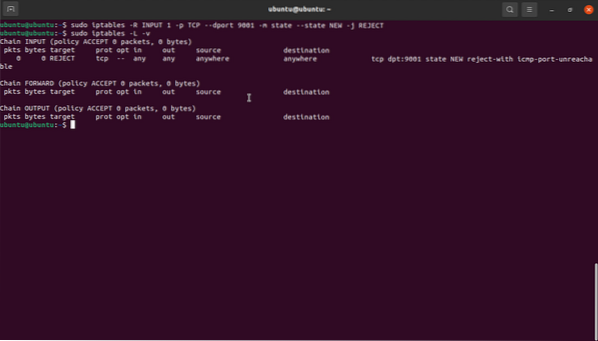

Substituindo regras

A funcionalidade de substituição funciona de forma semelhante à inserção, no entanto, ela usa o comando iptables -R. Por exemplo, para modificar a regra acima e definir a porta 9001 para negar, nós:

sudo iptables -R ENTRADA 1 -p TCP --dport 9001 -m estado --state NOVO -j REJEITARExcluindo uma regra

Para excluir uma regra, passamos o número da regra. Por exemplo, para excluir a regra acima, podemos especificar como:

sudo iptables -D INPUT 1Na maioria das distros Linux, iptables estão vazios para IPv4 e IPv6. Portanto, se você não adicionou nenhuma regra nova, você obterá uma saída semelhante à mostrada abaixo. Isso é arriscado porque significa que o sistema está permitindo todo o tráfego de entrada, saída e roteado.

Vamos examinar como configurar o iptables:

Como configurar iptables?

Existem várias maneiras de configurar regras de iptables. Esta seção usa exemplos para mostrar como definir regras usando endereços IP e portas.

Bloqueio e permissão de tráfego por portas

Você pode usar uma porta específica para bloquear ou permitir todo o tráfego em uma interface de rede. Considere os seguintes exemplos:

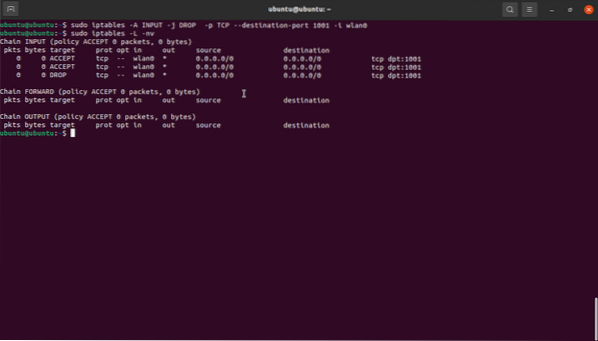

sudo iptables -A ENTRADA -j ACEITAR -p TCP --porta de destino 1001 -i wlan0Os comandos acima permitem o tráfego na porta 1001 TCP na interface wlan0.

sudo iptables -A INPUT -j DROP -p TCP --destination-port 1001 -i wlan0Este comando faz o oposto do comando acima, pois bloqueia todo o tráfego na porta 1001 em wlan0.

Aqui está uma inspeção detalhada do comando:

- O primeiro argumento (-A) adiciona uma nova regra no final da cadeia da tabela.

- O argumento INPUT adiciona a regra especificada à tabela.

- O argumento DROP define a ação a ser executada como ACCEPT e DROP, respectivamente. Isso significa que uma vez que um pacote é correspondido, ele é descartado.

- -p especifica o protocolo como TCP e permite que o tráfego em outros protocolos passe.

- -A porta de destino define a regra para aceitar ou descartar todo o tráfego destinado à porta 1001.

- -eu

diz ao iptables para aplicar a regra ao tráfego vindo da interface wlan0.

NOTA: Iptables não entendem aliases de interface de rede. Assim, em um sistema com mais de uma interface virtual, você precisará definir o endereço de destino de forma manual e explícita.

Por exemplo:

sudo iptables -A ENTRADA -j DROP -p TCP --porta de destino 1001 -i wlan0 -d 192.168.0.24Endereços IP na lista de permissões e na lista negra

Você pode criar regras de firewall usando iptables. Um exemplo é parar todo o tráfego e permitir o tráfego de rede apenas de endereços IP explícitos.

Exemplo:

iptables -A INPUT -m state --state ESTABELECIDO, RELACIONADO -j ACEITARiptables -A INPUT -i lo -m comentário --comment "Permitir conexões de loopback" -j ACEITAR

iptables -A INPUT -p icmp -m comentário - comentário “Permitir que o Ping funcione conforme o esperado” -j

ACEITAR

iptables -A INPUT -s 192.168.0.1/24 -j ACEITARiptables -A INPUT -s 192.168.0.0 -j ACEITAR

iptables -P INPUT DROP

iptables -P FORWARD DROP

A primeira linha define uma regra para permitir todos os endereços IP de origem no 192.168.0.1/24 sub-rede. Você também pode usar CIDR ou endereços IP individuais. No comando a seguir, definimos a regra para permitir todo o tráfego conectado a conexões existentes. Nos comandos finais, definimos uma política para INPUT e FORWARD para descartar todos.

Usando iptables em IPv6

O comando Iptables só funciona em IPv4. Para usar iptables no IPv6, você deve usar o comando ip6tables. Ip6tables usa tabelas raw, filter, security e mangle. A sintaxe geral para ip6tables é semelhante a iptables e também suporta opções correspondentes de iptables, como append, delete, etc.

Considere usar as páginas de manual do ip6tables para obter mais informações.

Exemplo de conjuntos de regras iptables para segurança de rede

A criação de regras de firewall adequadas dependerá principalmente do serviço em execução em um sistema e das portas em uso. No entanto, aqui estão algumas regras básicas de configuração de rede que você pode usar para proteger seu sistema:

1: Permitir o tráfego da interface de loopback e rejeitar todo o loopback proveniente de outras interfaces

iptables -A INPUT -i lo -j ACCEPT (Você também pode usar ip6tables)iptables -A INPUT ! -eu lo -s 127.0.0.0 -j REJEITAR (ip6tables também aplicável)

2: Negar todas as solicitações de ping

iptables -A INPUT -p icmp -m state --state NOVO --icmp-type 8 -j REJEITAR3: Permitir conexões SSH

iptables -A INPUT -p tcp --dport 22 -m state --state NOVO -j ACEITAREstes são comandos de exemplo que você pode usar para proteger seu sistema. No entanto, a configuração vai depender muito do que ou de quem você deseja acessar vários serviços.

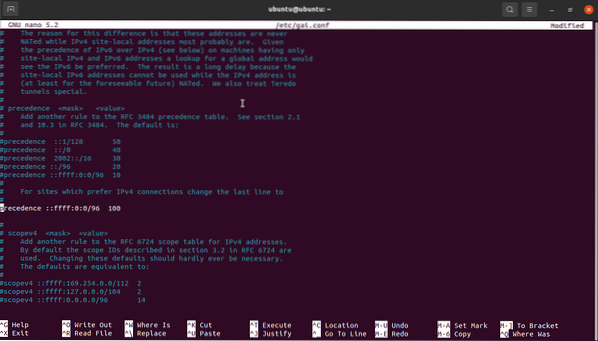

CUIDADO: Se você preferir desativar o IPv6 completamente, certifique-se de remover o comentário da linha, pois isso tornará o processo de atualização mais lento:

precedência :: ffff: 0: 0/96 100 encontrada em / etc / gai.conf .

Isso porque o gerenciador de pacotes APT resolve o domínio de espelho no IPv6 devido ao apt-get update.

Como implantar regras de iptables?

Para implantar seu iptables no Ubuntu ou outros sistemas baseados em Debian, comece criando dois arquivos, ip4 e ip6, para seus respectivos endereços IP.

Em qualquer um dos arquivos, adicione as regras que deseja aplicar em seus arquivos correspondentes - regras IPv4 para arquivo ip4 e regras IPv6 para arquivo ip6.

Em seguida, precisamos importar as regras usando o comando:

sudo iptables-restore < /tmp/ip4 (replace filename for IPv6)Em seguida, você pode verificar se as regras foram aplicadas usando o comando:

sudo iptables -L -vUm guia rápido iptables-persistent

Ubuntu, e distribuições comuns baseadas em Debian, vem com um pacote iptables-persistent que permite que você aplique suas regras de firewall facilmente na reinicialização. O pacote fornece arquivos que você pode usar para definir regras para IPv4 ou IPv6 e podem ser aplicados automaticamente na inicialização.

Você também pode usar regras de firewall usando UFW ou GUFW. Considere o seguinte tutorial para aprender a usar UFW.

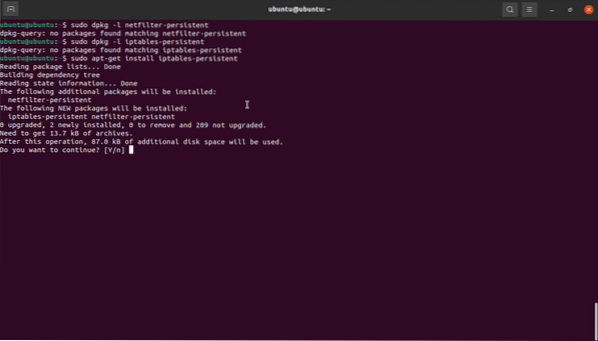

Como instalar iptables-persistent?

Certifique-se de ter iptables-persistent instalado em seu sistema. Use o dpkg para verificar se você tem o pacote instalado.

Caso contrário, use o seguinte comando:

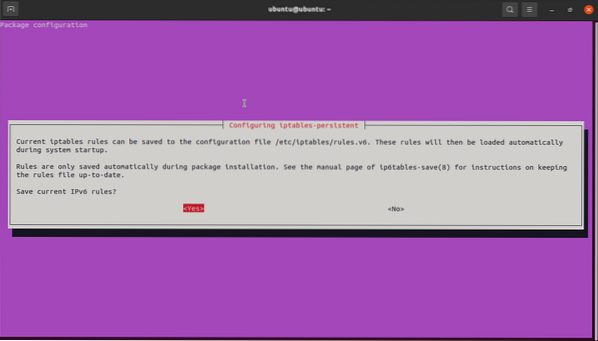

sudo apt-get install iptables-persistent

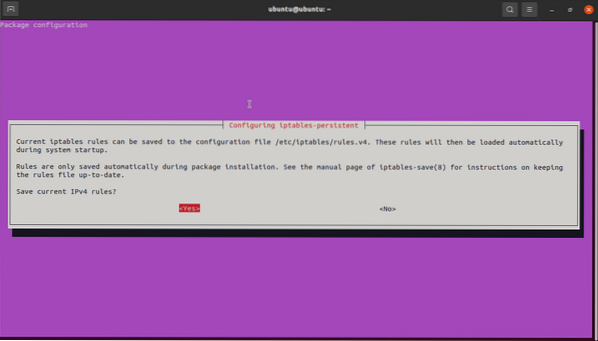

Você será solicitado duas vezes para salvar as regras IPv4 e IPv6 atuais. Clique em Sim para salvar ambas as regras.

Clique em sim para salvar IPv6.

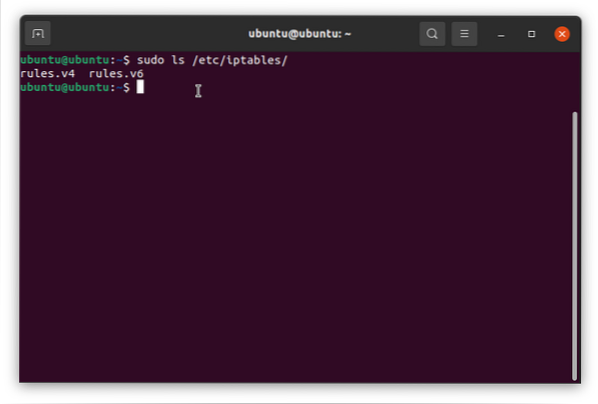

Assim que a instalação for concluída, verifique se você tem o subdiretório iptables, conforme mostrado na imagem abaixo.

Agora você pode usar as regras.v4 e regras.v6 para adicionar regras de iptables, e elas serão aplicadas automaticamente por iptables-persistent. Os arquivos são arquivos de texto simples que você pode editar facilmente usando qualquer editor de texto de sua escolha.

Agora você pode usar as regras.v4 e regras.v6 para adicionar regras de iptables, e elas serão aplicadas automaticamente por iptables-persistent. Os arquivos são arquivos de texto simples que você pode editar facilmente usando qualquer editor de texto de sua escolha.

Conclusão

Neste tutorial, cobrimos o básico do iptables. Começando com o trabalho com iptables, comandos básicos, tabelas iptables padrão e parâmetros.

Pelo que você aprendeu, você deve estar em posição de usar iptables para criar regras de firewall que ajudam a proteger seu sistema.

Phenquestions

Phenquestions