Existem muitos scanners de vulnerabilidade de código aberto e proprietários no mercado, mas discutiremos alguns scanners de vulnerabilidade populares e capazes disponíveis.

Nessus

Nessus é o scanner de vulnerabilidade multiplataforma mais famoso e eficaz. Possui uma interface gráfica de usuário e é compatível com quase todos os sistemas operacionais, incluindo Windows, MAC e sistemas operacionais semelhantes a Unix. Era um produto freeware e de código aberto inicialmente, mas depois em 2005 foi fechado e removido dos projetos de código aberto. Agora, sua versão profissional custa cerca de US $ 2.190 por ano, de acordo com seu site, que ainda é muito mais barata do que os produtos de seus concorrentes. Uma versão freeware limitada 'Nessus Home' também está disponível, mas esta versão não tem todos os seus recursos e pode ser usada apenas para redes domésticas.

Tem suporte comercial e comunitário contínuo e é atualizado regularmente. Ele pode escanear automaticamente servidores remotos / locais e aplicativos da web em busca de vulnerabilidades. Ele tem sua própria linguagem de script que pode ser usada para escrever plug-ins e extensões. Seu freeware pode ser baixado em https: // www.sustentável.com / downloads / nessus

Tentaremos o nessus no Ubuntu, para isso faremos o download .pacote deb do site. Depois disso, digite isso em seu terminal

[email protegido]: ~ $ cd Downloads /ubuntu @ ubuntu: ~ / Downloads $ sudo dpkg -i Nessus-8.1.2-debian6_amd64.deb

Então digite

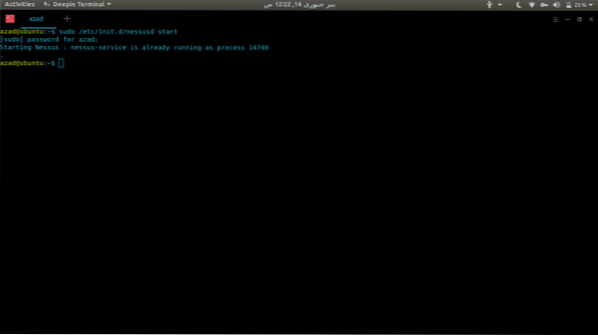

[email protegido]: ~ $ sudo / etc / init.d / nessusd start

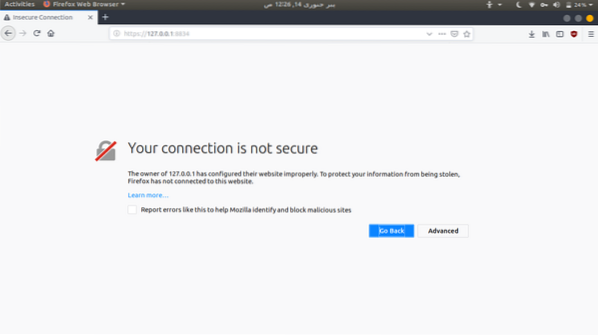

Isso iniciará um serviço nessus na porta 8834. Agora vá para https: // 127.0.0.1: 8834 / para acessar Nessus Web UI.

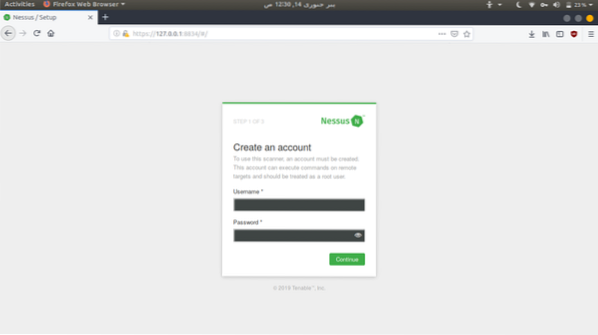

Isso irá avisá-lo sobre conexão insegura, mas clique em “Avançado” e confirme a exceção de segurança. Agora crie um usuário e inscreva-se no Nessus para gerar uma chave para usar seu teste.

Nmap

Nmap é a ferramenta de código aberto mais flexível e abrangente que é usada para descoberta de rede e varredura de segurança. Ele pode fazer tudo, desde varredura de portas a sistemas operacionais de impressão digital e varredura de vulnerabilidades. O Nmap tem interfaces CLI e GUI, a Interface Gráfica do Usuário é chamada de Zenmap. Ele tem seu próprio mecanismo de script e vem com .scripts nse usados para verificação de vulnerabilidade. Tem várias opções para fazer verificações rápidas e eficazes. Veja como instalar o Nmap no Linux.

[email protegido]: ~ $ sudo apt-get update[email protegido]: ~ $ sudo apt-get upgrade -y

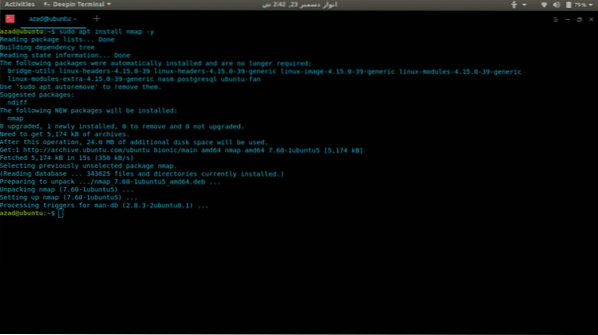

[email protegido]: ~ $ sudo apt-get install nmap -y

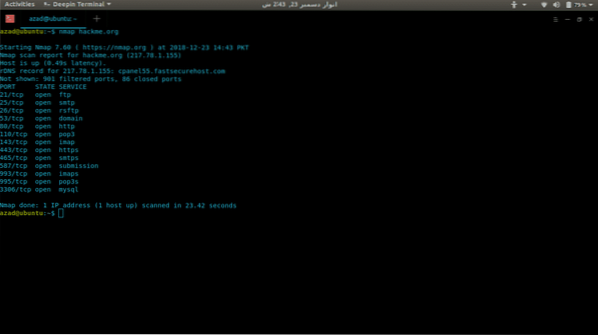

Agora vamos usar o Nmap para escanear um servidor (hackme.org) para abrir portas e listar serviços disponíveis nessas portas, é realmente fácil. Basta digitar nmap e o endereço do servidor.

$ nmap hackme.org

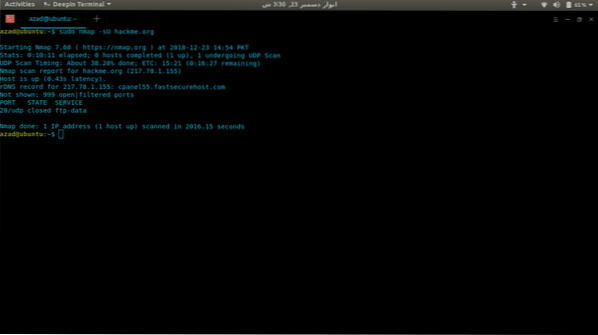

Para escanear portas UDP, inclua a opção -sU com sudo porque requer privilégios de root.

$ sudo nmap -sU hackme.org

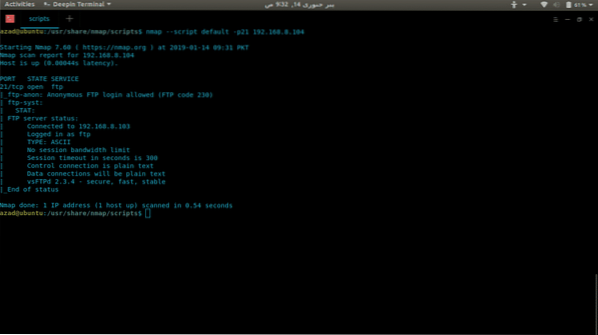

O Nmap tem seu próprio mecanismo de script “nse” no qual você pode escrever seus próprios scripts de varredura de vulnerabilidade. O Nmap vem pré-instalado com muitos scripts de varredura de vulnerabilidade que podem ser usados usando o comando “-script”.

Existem muitas outras opções disponíveis no Nmap, como:

-p-: Verificar todas as portas 65535

-sT: verificação de conexão TCP

-O: verifica o sistema operacional em execução

-v: verificação detalhada

-R: Verificação agressiva, verifica tudo

-T [1-5]: Para definir a velocidade de digitalização

-Pn: Caso o servidor bloqueie o ping

-sC: Faça a varredura usando todos os scripts padrão

Nikto

Nikto é um scanner simples, gratuito e de código aberto que é capaz de fazer a varredura de mais de 6400 ameaças e arquivos potenciais. Ele também verifica a versão do servidor da Web para verificar se há problemas relacionados à versão. Ele verifica as configurações do servidor da Web, como métodos permitidos de HTTP, diretórios e arquivos padrão. Ele também suporta plug-ins, proxies, diferentes formatos de saída e várias opções de digitalização.

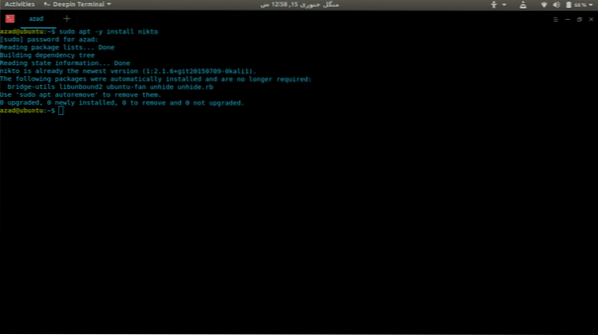

Para instalar o Nikto no Debian Linux, digite

[email protegido]: ~ $ sudo apt-get update && sudo apt-get upgrade[email protegido]: ~ $ sudo apt -y install nikto

Exemplo de uso:

[email protegido]: ~ $ nikto -h http: // canyouhack.nósOPENVAS

O OpenVAS é uma versão bifurcada do último Nessus gratuito no github depois de ter sido fechado em 2005. Para seus plug-ins, ele ainda usa a mesma linguagem NASL do Nessus. É um scanner de vulnerabilidade de rede gratuito, de código aberto e poderoso.

Para instalar o OpenVAS no Ubuntu ou qualquer distro debian Linux, você vai precisar de repositórios Kali Linux, execute isso em seu terminal.

[email protegido]: ~ $ sudo apt-key adv --keyserver pgp.mit.edu --recv-keys ED444FF07D8D0BF6[email protegido]: ~ $ sudo echo '# Repositórios linux Kali \ ndeb

http: // http.Kali.org / kali kali-rolling main contrib non-free '>>

/ etc / apt / sources.Lista

[email protegido]: ~ $ sudo apt-get update

[NOTA] Não execute a atualização do apt com repositórios Kali

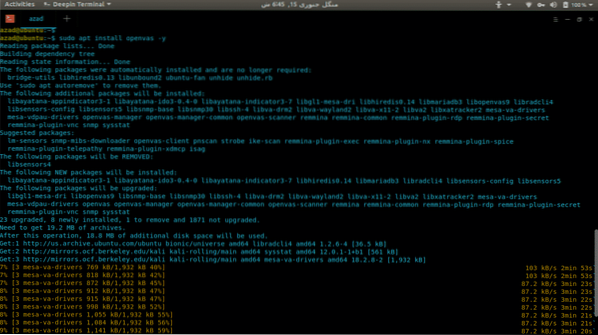

[email protegido]: ~ $ sudo apt install openvas -y

Agora, configure-o automaticamente usando o seguinte comando. Ele vai configurar o serviço openvas e gerar um usuário e sua senha.

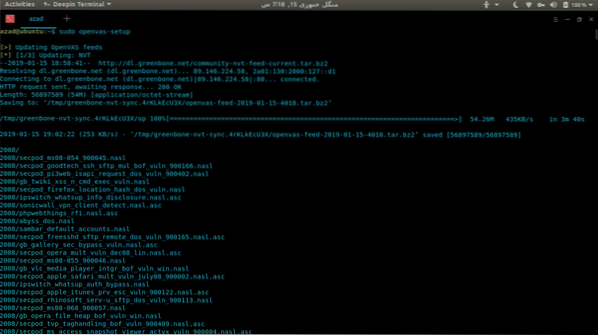

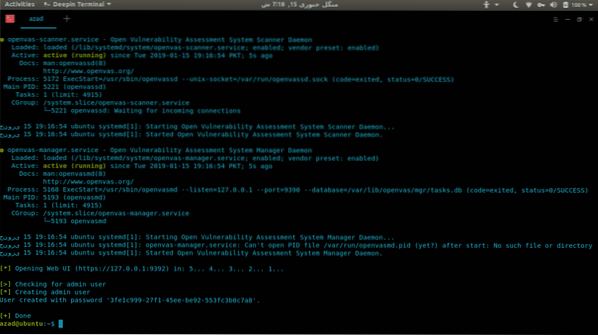

[email protegido]: ~ $ sudo openvas-setup

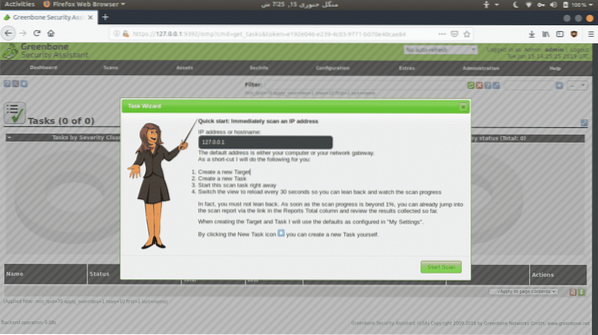

Vá para o link da GUI da web e faça o login com o nome de usuário e a senha. Para executar uma verificação em sua rede, vá para Verificações> Tarefas e clique no botão Assistente.

Nexpose

Nexpose é um incrível scanner de vulnerabilidade, analisador e software de gerenciamento que usa o poder do Metasploit Framework para escanear e explorar vulnerabilidades. Ele oferece um produto autônomo que pode ser uma VM, um contêiner ou um software. Possui uma interface gráfica de usuário baseada na web. Ele oferece um pacote completo para todas as necessidades de verificação, exploração e mitigação de vulnerabilidade.

Você pode baixar a versão de teste do Nexpose aqui em https: // www.rapid7.com / products / nexpose /

Conclusão

A varredura de vulnerabilidade é necessária para redes domésticas e corporativas para lidar com ameaças de vulnerabilidade. Existe uma grande variedade de scanners disponíveis no mercado. Como você escolhe um, depende do seu uso. Se você deseja escanear sua rede doméstica, o OpenVAS pode ser o melhor, mas se você deseja escanear e gerenciar um grande setor corporativo, você deve procurar alguns scanners de vulnerabilidade comerciais.

Phenquestions

Phenquestions