Figura 1: Kali Linux

Geralmente, ao realizar análises forenses em um sistema de computador, qualquer atividade que possa alterar ou modificar a análise de dados do sistema deve ser evitada. Outros desktops modernos geralmente interferem com esse objetivo, mas com o Kali Linux através do menu de inicialização, você pode habilitar um modo forense especial.

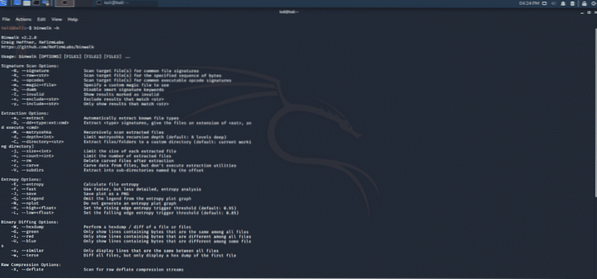

Ferramenta Binwalk:

Binwalk é uma ferramenta forense em Kali que procura uma imagem binária especificada para código executável e arquivos. Ele identifica todos os arquivos que estão embutidos dentro de qualquer imagem de firmware. Ele usa uma biblioteca muito eficaz conhecida como “libmagic”, que classifica as assinaturas mágicas no utilitário de arquivo Unix.

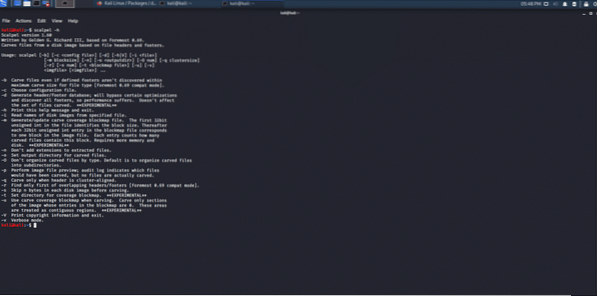

Figura 2: ferramenta Binwalk CLI

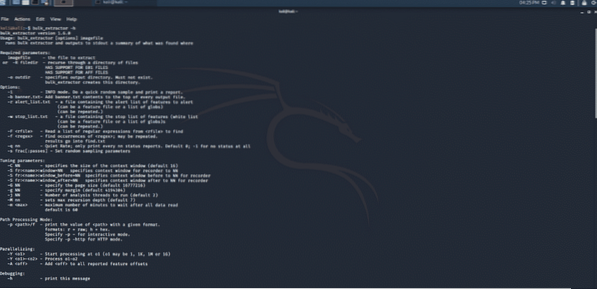

Ferramenta extratora em massa:

A ferramenta de extração em massa extrai números de cartão de crédito, links de URL, endereços de e-mail, que são evidências digitais usadas. Esta ferramenta permite que você identifique malware e ataques de intrusão, investigações de identidade, vulnerabilidades cibernéticas e quebra de senha. A especialidade desta ferramenta é que não só funciona com dados normais, mas também com dados comprimidos e incompletos ou danificados.

Figura 3: ferramenta de linha de comando do extrator em massa

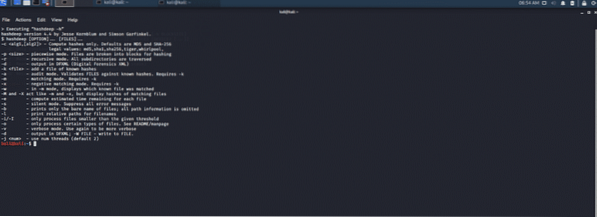

Ferramenta HashDeep:

A ferramenta hashdeep é uma versão modificada da ferramenta de hashing dc3dd projetada especialmente para análise forense digital. Esta ferramenta inclui hash automático de arquivos, i.e., sha-1, sha-256 e 512, tigre, redemoinho e md5. Um arquivo de log de erro é escrito automaticamente. Relatórios de progresso são gerados com cada saída.

Figura 4: ferramenta de interface HashDeep CLI.

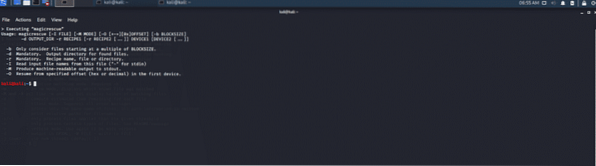

Ferramenta de resgate mágico:

Resgate mágico é uma ferramenta forense que realiza operações de varredura em um dispositivo bloqueado. Esta ferramenta usa bytes mágicos para extrair todos os tipos de arquivo conhecidos do dispositivo. Isso abre dispositivos para escanear e ler os tipos de arquivo e mostra a possibilidade de recuperar arquivos apagados ou partição corrompida. Pode funcionar com qualquer sistema de arquivos.

Figura 5: ferramenta de interface de linha de comando de resgate mágico

Ferramenta de bisturi:

Esta ferramenta forense esculpe todos os arquivos e indexa os aplicativos que rodam em Linux e Windows. A ferramenta de escalpelo oferece suporte à execução de multithreading em vários sistemas principais, o que ajuda em execuções rápidas. A escultura de arquivo é realizada em fragmentos, como expressões regulares ou strings binárias.

Figura 6: ferramenta de escultura forense com bisturi

Ferramenta Scrounge-NTFS:

Este utilitário forense ajuda a recuperar dados de discos ou partições NTFS corrompidos. Ele resgata dados de um sistema de arquivos corrompido para um novo sistema de arquivos funcional.

Figura 7: ferramenta de recuperação de dados forense

Ferramenta Guymager:

Este utilitário forense é usado para adquirir mídia para imagens forenses e tem uma interface gráfica do usuário. Devido ao seu processamento e compressão de dados multi-threaded, é uma ferramenta muito rápida. Esta ferramenta também suporta clonagem. Ele gera imagens planas, AFF e EWF. A IU é muito fácil de usar.

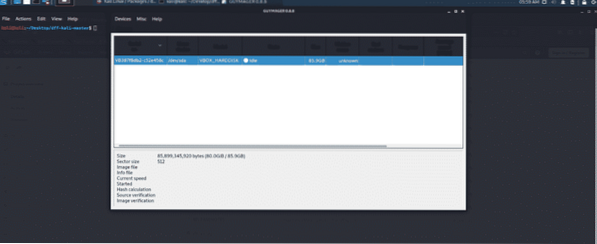

Figura 8: utilitário forense GUI Guymager

Ferramenta Pdfid:

Esta ferramenta forense é usada em arquivos pdf. A ferramenta verifica os arquivos PDF em busca de palavras-chave específicas, o que permite identificar códigos executáveis quando abertos. Esta ferramenta resolve os problemas básicos associados aos arquivos PDF. Os arquivos suspeitos são então analisados com a ferramenta de analisador de pdf.

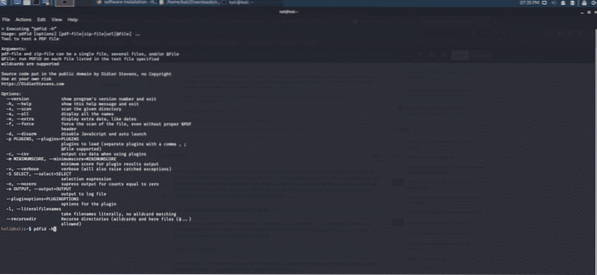

Figura 9: utilitário de interface de linha de comando Pdfid

Ferramenta de análise de PDF:

Esta ferramenta é uma das ferramentas forenses mais importantes para arquivos PDF. pdf-parser analisa um documento pdf e distingue os elementos importantes utilizados durante sua análise, e esta ferramenta não renderiza esse documento pdf.

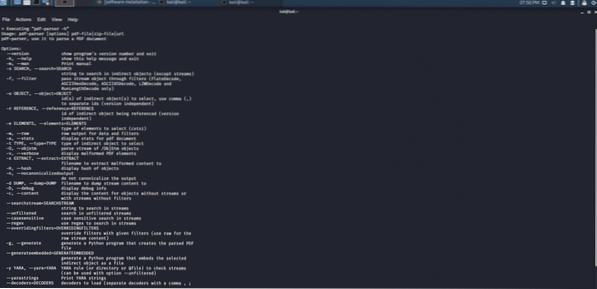

Figura 10: ferramenta forense CLI analisador de PDF

Ferramenta Peepdf:

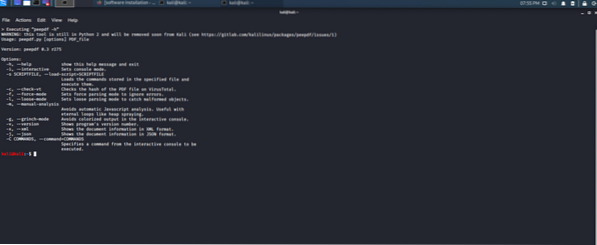

Uma ferramenta python que explora documentos pdf para descobrir se é inofensivo ou destrutivo. Ele fornece todos os elementos necessários para realizar a análise de PDF em um único pacote. Mostra entidades suspeitas e suporta várias codificações e filtros. Ele também pode analisar documentos criptografados.

Figura 11: ferramenta Peepdf python para investigação pdf.

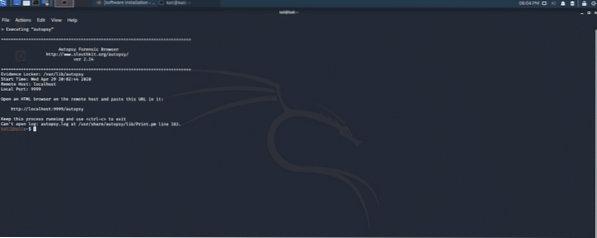

Ferramenta de autópsia:

Uma autópsia é um utilitário forense para recuperação rápida de dados e filtragem de hash. Esta ferramenta extrai arquivos e mídia excluídos de um espaço não alocado usando o PhotoRec. Ele também pode extrair extensões multimídia EXIF. A autópsia verifica o indicador de comprometimento usando a biblioteca STIX. Ele está disponível na linha de comando, bem como na interface GUI.

Figura 12: autópsia, tudo em um pacote de utilitário forense

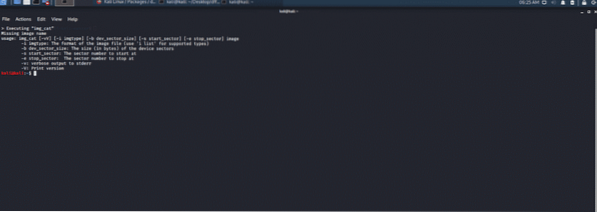

ferramenta img_cat:

A ferramenta img_cat fornece o conteúdo de saída de um arquivo de imagem. Os arquivos de imagem recuperados terão metadados e dados incorporados, o que permite convertê-los em dados brutos. Esses dados brutos ajudam a canalizar a saída para calcular o hash MD5.

Figura 13: dados incorporados img_cat para recuperação e conversor de dados brutos.

Ferramenta ICAT:

ICAT é uma ferramenta Sleuth Kit (TSK) que cria uma saída de um arquivo com base em seu identificador ou número de inode. Esta ferramenta forense é ultrarrápida e abre as imagens do arquivo nomeado e as copia para a saída padrão com um número de inode específico. Um inode é uma das estruturas de dados do sistema Linux que armazena dados e informações sobre um arquivo Linux, como propriedade, tamanho do arquivo e tipo, permissões de gravação e leitura.

Figura 14: ferramenta de interface baseada em console ICAT

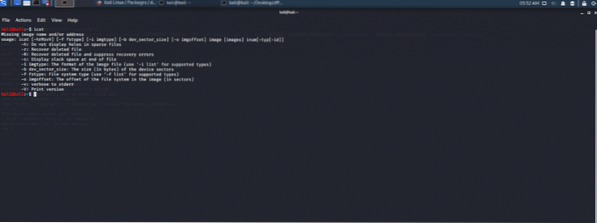

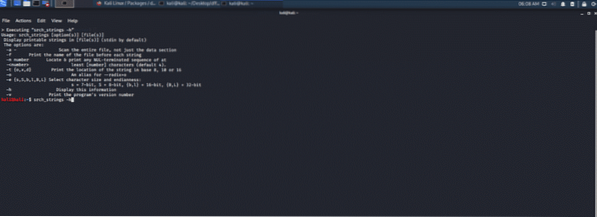

Ferramenta Srch_strings:

Esta ferramenta procura por strings ASCII e Unicode viáveis dentro de dados binários e então imprime a string de deslocamento encontrada nesses dados. A ferramenta srch_strings extrairá e recuperará as strings presentes em um arquivo e fornecerá o byte de deslocamento se chamado.

Figura 15: ferramenta forense de recuperação de string

Conclusão:

Essas 14 ferramentas vêm com o Kali Linux live e imagens do instalador e são de código aberto e estão disponíveis gratuitamente. No caso de uma versão mais antiga do Kali, então eu sugeriria uma atualização para a versão mais recente para obter essas ferramentas diretamente. Existem muitas outras ferramentas forenses que abordaremos a seguir. Veja a parte 2 deste artigo aqui.

Phenquestions

Phenquestions