Para facilitar o gerenciamento do acesso root, existe o programa “sudo” (superusuário do). Na verdade não é o próprio root. Em vez disso, ele eleva o comando associado ao nível raiz. Dito isso, gerenciar o acesso “root” na verdade significa gerenciar os usuários que podem acessar o “sudo”. O próprio sudo pode ser usado de várias maneiras.

Vamos aprender mais sobre root e sudo no Arch Linux.

Cuidado: Como o root é todo-poderoso, brincar com ele pode resultar em danos inesperados. Por design, os sistemas do tipo Unix assumem que o administrador do sistema sabe exatamente o que está fazendo. Portanto, o sistema permitirá até mesmo as operações mais inseguras, sem qualquer solicitação adicional.

É por isso que os administradores de sistema devem ser os mais cautelosos de todos ao trabalhar com acesso “root”. Contanto que você esteja usando o acesso “root” para realizar uma determinada tarefa, seja cuidadoso e responsável pelo resultado.

Sudo no Arch Linux

Sudo não é apenas um programa. Em vez disso, é a estrutura que governa o acesso "root". Quando o sudo está presente no sistema, também existem certos grupos de usuários que têm acesso ao “root”. O agrupamento permite um controle mais fácil sobre as permissões dos usuários.

Vamos começar com sudo!

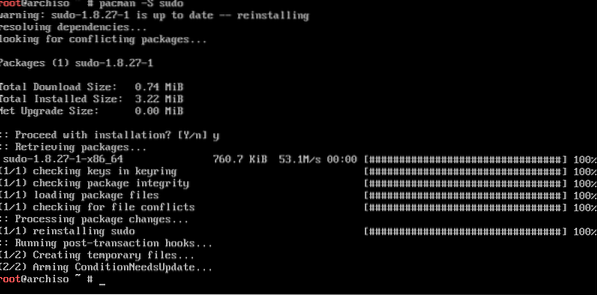

Instalando sudo

Quando você instalou o Arch Linux, ele deve vir com o sudo instalado por padrão. No entanto, execute o seguinte comando para se certificar de que sudo está realmente presente no sistema.

pacman -S sudo

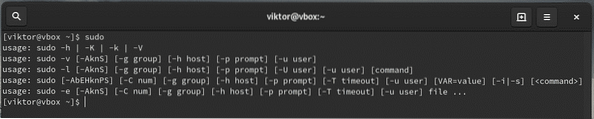

Executando um comando com privilégio de root

Sudo segue a seguinte estrutura de comando.

sudo

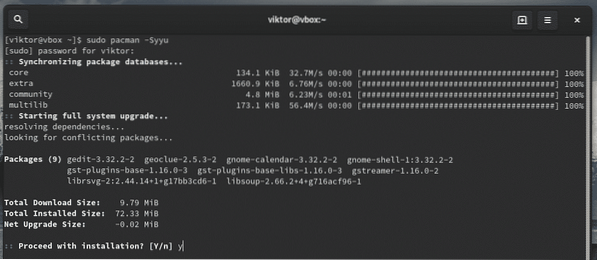

Por exemplo, use sudo para dizer ao pacman para atualizar todo o sistema.

sudo pacman -Syyu

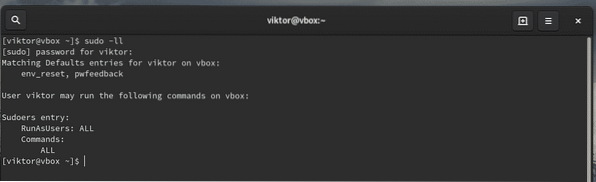

Configurações atuais de sudo

Sudo pode ser configurado de forma personalizada para satisfazer a necessidade da situação. Para verificar as configurações atuais, use os seguintes comandos.

sudo -ll

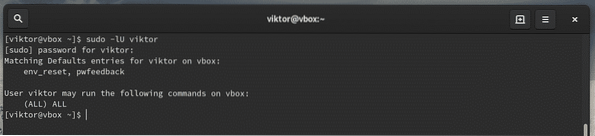

Se você estiver interessado em verificar a configuração de um determinado usuário, use o seguinte comando.

sudo -lU

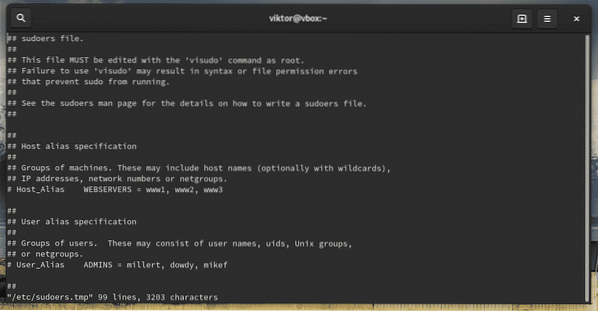

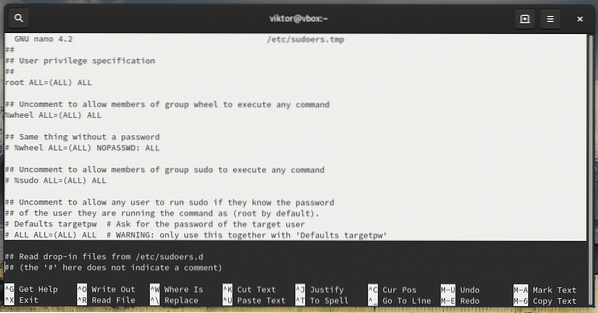

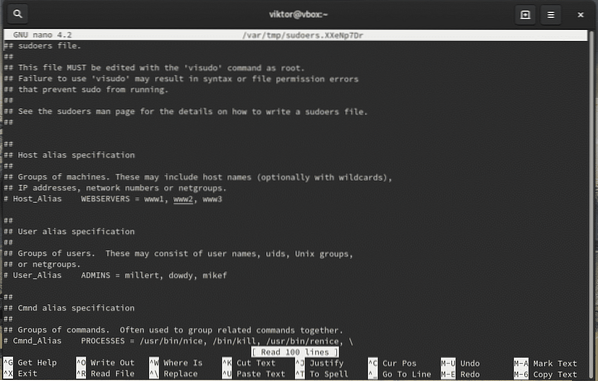

Gerenciando sudoers

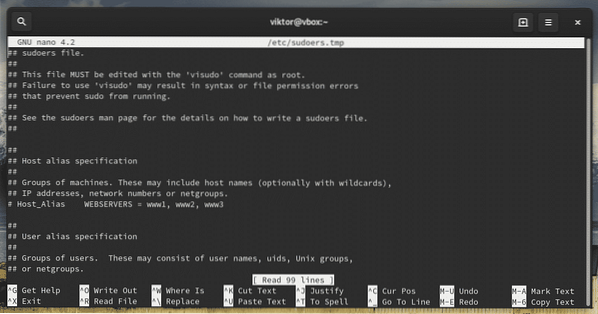

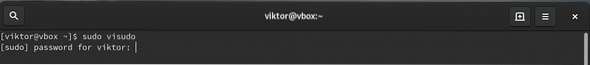

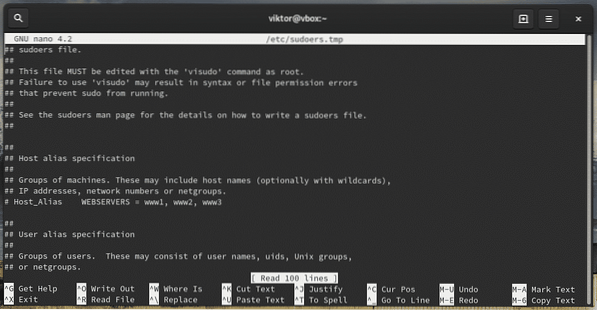

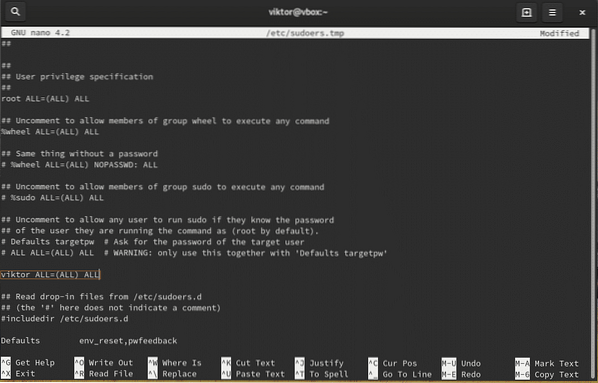

Quando você instala o sudo, ele também cria um arquivo de configuração chamado “sudoers”. Ele contém a configuração de diferentes grupos de usuários, como wheel, sudo e outras configurações. Sudoers SEMPRE devem ser acessados através do comando “visudo”. Esta é uma maneira mais segura do que editar diretamente o arquivo. Ele bloqueia o arquivo sudoers, salva o editado em um arquivo temporário e verifica a gramática antes de ser gravado permanentemente em “/ etc / sudoers”.

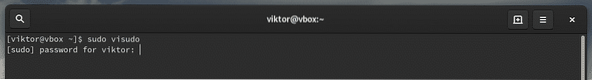

Vamos verificar os sudoers.

sudo visudo

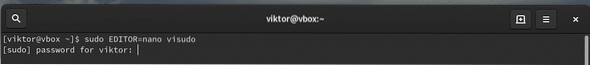

Este comando iniciará o modo de edição do arquivo sudoers. Por padrão, o editor será vim. Se você estiver interessado em usar outra coisa como editor, use a seguinte estrutura de comando.

sudo EDITOR =

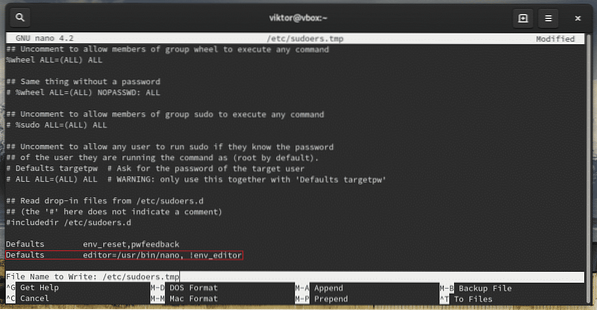

Você pode alterar permanentemente o editor visual adicionando a seguinte linha no final do arquivo.

Editor de padrões = / usr / bin / nano, !env_editor

Não se esqueça de verificar o resultado.

sudo visudo

Grupos

“Sudoers” dita a permissão “sudo” para usuários e grupos ao mesmo tempo. Por exemplo, o grupo wheel, por padrão, tem a capacidade de executar comandos com privilégio de root. Há também outro grupo sudo com o mesmo propósito.

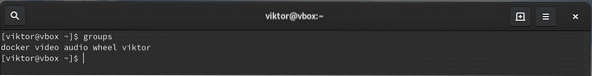

Verifique quais grupos de usuários estão atualmente presentes no sistema.

grupos

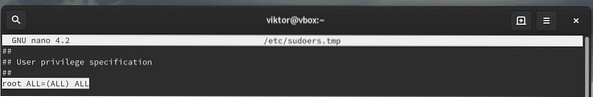

Verifique sudoers em que grupos têm acesso ao privilégio de root.

sudo visudo

Como você pode ver, a conta “root” tem acesso ao privilégio total de root.

- Primeiro, “TODOS” indica que a regra é para todos os hosts

- O segundo “TODOS” diz que o usuário na primeira coluna é capaz de executar qualquer comando com o privilégio de qualquer usuário

- O terceiro “TODOS” significa que qualquer comando está acessível

O mesmo vale para o grupo de rodas.

Se você estiver interessado em adicionar qualquer outro grupo de usuários, você deve usar a seguinte estrutura

%Para um usuário normal, a estrutura seria

Permitir que um usuário com acesso sudo

Isso pode ser feito de 2 maneiras - adicionando o usuário ao roda grupo ou, mencionando o usuário no sudoers.

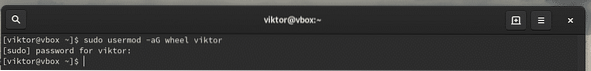

Adicionando ao grupo de roda

Usar usermod para adicionar um usuário existente ao roda grupo.

sudo usermod -aG wheel

Adicionando os sudoers

Lançar sudoers.

sudo visudoAgora, adicione o usuário com permissão de root associada.

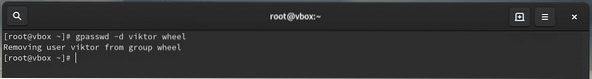

Se você deseja remover o usuário do acesso sudo, remova a entrada do usuário de sudoers ou use o seguinte comando.

sudo gpasswd -d

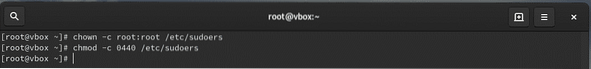

Permissões de arquivo

O proprietário e o grupo para “sudoers” DEVEM ser 0 com a permissão de arquivo 0440. Estes são os valores padrão. No entanto, se você tentou alterar, redefina-os para os valores padrão.

chown -c root: root / etc / sudoerschmod -c 0440 / etc / sudoers

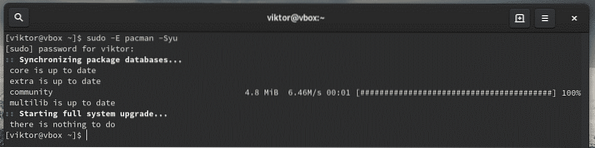

Passando variáveis de ambiente

Sempre que você está executando um comando como root, as variáveis de ambiente atuais não são passadas para o usuário root. É muito doloroso se o seu fluxo de trabalho é altamente dependente das variáveis de ambiente ou se você está passando as configurações de proxy por meio de “export http_proxy =”… ””, você tem que adicionar a sinalização “-E” com sudo.

sudo -E

Editando um arquivo

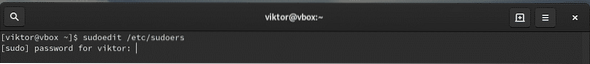

Quando você instala o sudo, há também uma ferramenta adicional chamada “sudoedit”. Isso permitirá a edição de um determinado arquivo como usuário root.

Esta é uma maneira melhor e mais segura de permitir que um certo usuário ou grupo edite um certo arquivo que requer privilégio de root. Com o sudoedit, o usuário não precisa ter acesso ao sudo.

Também pode ser realizado adicionando uma nova entrada de grupo no arquivo sudoers.

% newsudo ALL =No entanto, no cenário acima, o usuário só é corrigido com o editor específico. Sudoedit permite a flexibilidade de usar qualquer editor de escolha do usuário para fazer o trabalho.

% newsudo ALL = sudoedit / caminho / para / arquivoExperimente editar um arquivo que requer acesso sudo.

sudoedit / etc / sudoers

Nota: Sudoedit é equivalente ao comando “sudo -e”. No entanto, é um caminho melhor, pois não requer acesso ao sudo.

Pensamentos finais

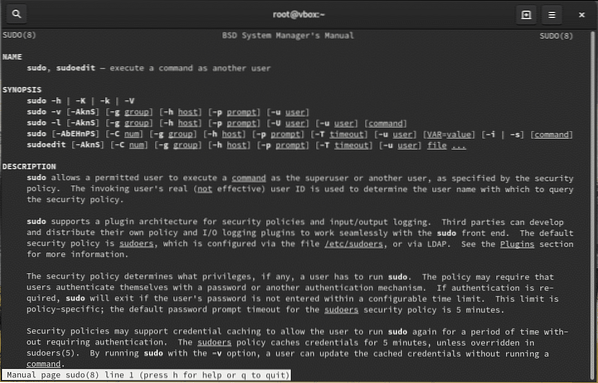

seu breve guia mostra apenas uma pequena parte do que você pode fazer com o sudo. Eu recomendo fortemente verificar a página de manual do sudo.

homem sudo

Saúde!

Phenquestions

Phenquestions