A criptografia de disco total (FDE) é uma das melhores medidas de segurança que você pode tomar para proteger os dados no armazenamento do seu dispositivo. Como o nome indica, o FDE criptografa o conteúdo (arquivos, software) de uma unidade de armazenamento em sua totalidade, incluindo o próprio sistema operacional. O FDE pode ser ativado em Linux, Windows e macOS, bem como em sistemas Android.

Com o FDE habilitado em seu dispositivo, você precisará fornecer uma chave de criptografia em cada tentativa de login. Depois de inserir a chave de criptografia correta, o disco é descriptografado e seu dispositivo inicializa normalmente.

O FDE não deve ser confundido com a Criptografia em Nível de Arquivo (FLE), pois esta última protege apenas arquivos individuais que foram criptografados manualmente pelo usuário.

Também deve ser observado que Full Disk Encryption só funciona enquanto o usuário tiver desconectado do sistema. Assim que um usuário autorizado fizer login no sistema,

Embora não seja adequado por si só, o FDE serve como um ótimo primeiro passo para proteger seus dados contra acesso não autorizado.

Neste tutorial, você aprenderá como configurar o ArchLinux com Full Disk Encryption com modo de firmware UEFI e em uma partição de disco GPT.

Etapa 1: definir o modo de inicialização para UEFI

Para seguir este guia, primeiro você precisa definir o modo de inicialização para UEFI.

Para verificar se seu sistema já está em UEFI, emita o seguinte comando para chamar o diretório efivars:

$ ls / sys / firmware / efi / efivarsSe não houver erro solicitado antes do diretório, você pode ter certeza que o sistema foi inicializado em UEFI.

Se o sistema não foi inicializado em UEFI, reinicie e pressione a tecla de menu no seu teclado (qual tecla depende do modelo específico que você está usando; procure-a). Abra a guia do firmware e configure o sistema para inicializar no modo UEFI.

Etapa 2: Certifique-se de que o relógio do sistema seja preciso

Verifique se o relógio do sistema está atualizado digitando o seguinte:

$ timedatectl set-ntp trueA seguinte sintaxe definirá a hora:

$ timedatectl set-time "aaaa-MM-dd hh: mm: ss"Etapa 3: separar partições no armazenamento

Para usar o gdisk para criar partições raiz e de inicialização, emita o seguinte:

$ gdisk / dev / sdaEm seguida, exclua as partições pré-existentes pressionando o, e pressione n duas vezes quando solicitada a entrada. Então aperte p para listar as partições pré-existentes, pressione C para substituir essas partições e pressione y confirmar.

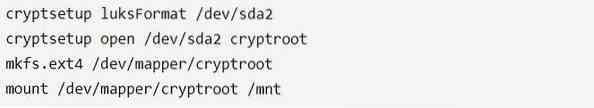

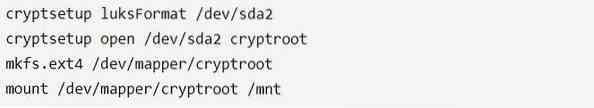

Etapa 4: partição raiz pronta

O próximo passo é configurar uma partição root. Faça isso inserindo o seguinte:

$ cryptsetup luksFormat / dev / sda2$ cryptsetup open / dev / sda2 cryptroot

$ mkfs.ext4 / dev / mapper / cryptroot

Em seguida, monte a partição raiz criptografada:

$ mount / dev / mapper / cryptroot / mnt

Etapa 5: configurar a partição de inicialização

Execute o seguinte comando para criar a partição de inicialização:

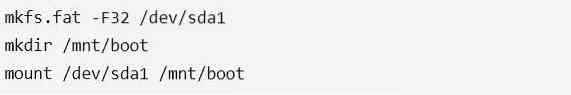

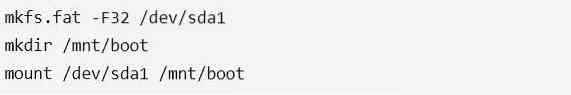

$ mkfs.fat -F32 / dev / sda1$ mkdir / mnt / boot

Em seguida, monte a partição digitando o seguinte:

$ mount / dev / sda1 / mnt / boot

Etapa 6: instalar dependências de suporte

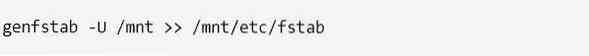

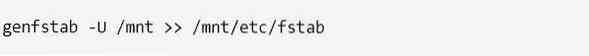

Emita o seguinte comando para produzir um arquivo fstab:

$ genfstab -U / mnt >> / mnt / etc / fstab

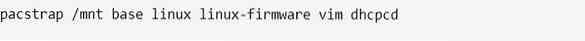

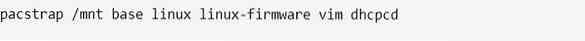

Em seguida, baixe os pacotes vim e dhcpcd digitando o seguinte:

Etapa 7: Alterar o diretório raiz

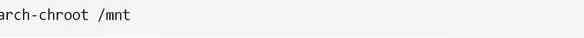

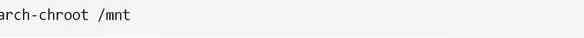

Use o seguinte comando para alterar o diretório raiz:

$ arch-chroot / mnt

Etapa 8: definir fusos horários

Certifique-se de que o fuso horário esteja correto para sua localização:

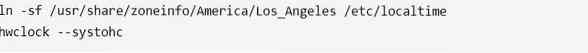

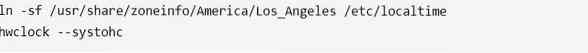

$ ln -sf / usr / share / zoneinfo / America / Los_Angeles / etc / localtime$ hwclock --systohc

Etapa 9: modificar locais relevantes

Execute o seguinte comando para listar as localidades relevantes:

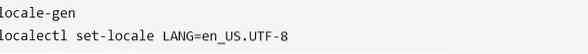

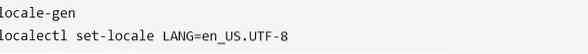

$ locale-gen$ localectl set-locale LANG = en_US.UTF-8

Em particular, você editará o / etc / locale.gen locale.

Etapa 10: mude para mkinitcpio

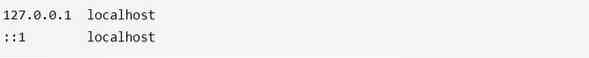

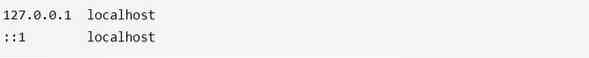

Primeiro, anexe o / etc / hosts:

# 127.0.0.1 localhost# :: 1 localhost

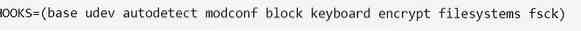

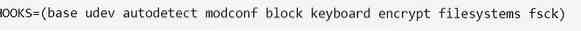

Em seguida, procure e modifique / etc / mkinitcpio.conf.

Certifique-se de incluir os ganchos de criptografia e transferir os ganchos do teclado para que a criptografia o siga.

Emita o seguinte comando para produzir as imagens de inicialização:

Etapa 11: Insira a chave de criptografia

$ passwd

Etapa 12: Instale o pacote ucode

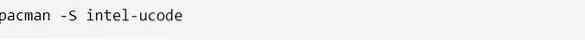

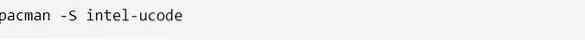

Se você estiver usando intel, digite o seguinte comando:

$ pacman -S intel-ucode

Para usuários AMD, o comando deve ser:

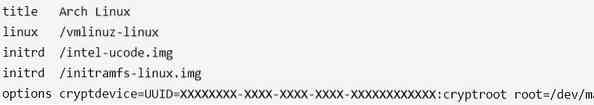

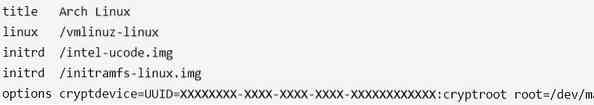

Etapa 13: instalar e configurar o gerenciador de inicialização EFI

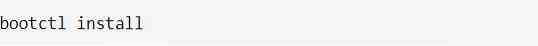

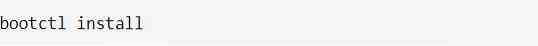

Para instalar um gerenciador de inicialização EFI, execute o seguinte comando:

$ bootctl install

Etapa 14: execute a reinicialização

Digite exit e reinicie.

$ rebootApós a reinicialização, você será solicitado a inserir uma senha.

É isso! É assim que você instala o ArchLinux com Full Disk Encryption.

Conclusão

Uma das melhores maneiras de proteger seu telefone, computador e laptops de logins não autorizados é a criptografia de disco completo.

Neste tutorial, você aprendeu como instalar o ArchLinux com Full Disk Encryption. Com o FDE à sua disposição, você não precisa mais se preocupar com a intrusão de outras pessoas em seu sistema.

Esperançosamente, você achou este tutorial útil e fácil de seguir. Fique no linuxhint.com para mais postagens relacionadas à segurança de dados.

Phenquestions

Phenquestions