Nikto executa mais de 6.700 testes em um site. O grande número de testes para vulnerabilidades de segurança e servidores da web mal configurados torna-o um dispositivo ideal para a maioria dos especialistas em segurança e pentesters. Nikto pode ser usado para testar um site e servidor da Web ou um host virtual para vulnerabilidades de segurança conhecidas e configurações incorretas de arquivos, programas e servidores. Ele pode descobrir conteúdos ou scripts esquecidos e outros problemas difíceis de identificar de um ponto de vista externo.

Instalação

Instalando Nikto no sistema Ubuntu é basicamente simples, pois o pacote já está acessível nos repositórios padrão.

Primeiro, para atualizar os repositórios do sistema, usaremos o seguinte comando:

[email protegido]: ~ $ sudo apt-get update && sudo apt-get upgradeDepois de atualizar seu sistema. Agora execute o seguinte comando para instalar Nikto.

[email protegido]: ~ $ sudo apt-get install nikto -yApós a conclusão do processo de instalação, use o seguinte comando para verificar se o nikto está instalado corretamente ou não:

[email protegido]: ~ $ nikto- Nikto v2.1.6

------------------------------------------------------------

Se o comando fornecer o número da versão de Nikto significa que a instalação foi bem sucedida.

Uso

Agora vamos ver como podemos usar Nikto com várias opções de linha de comando para realizar varredura na web.

Geralmente, o Nikto requer apenas um host para fazer a varredura, que pode ser especificado com -h ou -hospedeiro opção, por exemplo, se precisarmos fazer a varredura de uma máquina cujo ip é 192.168.30.128, executaremos o Nikto da seguinte maneira e a varredura será parecida com isto:

[email protegido]: ~ $ nikto -h 192.168.30.128- Nikto v2.1.6

------------------------------------------------------------

+ IP alvo: 192.168.30.128

+ Nome do host de destino: 192.168.30.128

+ Porto de destino: 80

+ Horário de início: 2020-04-11 10:01:45 (GMT0)

------------------------------------------------------------

+ Servidor: nginx / 1.14.0 (Ubuntu)

... recorte ..

+ /: Foi encontrada uma instalação do Wordpress.

+ / wp-login.php: login do Wordpress encontrado

+ Apache / 2.4.10 parece estar desatualizado

+ O cabeçalho X-XSS-Protection não está definido. Este cabeçalho pode sugerir ao agente do usuário

para proteger contra algumas formas de XSS

+ O servidor pode vazar inodes via ETags

------------------------------------------------------------

+ 1 host (s) testado (s)

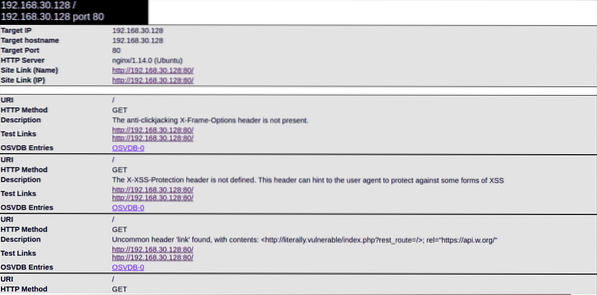

Esta saída contém muitas informações úteis .Nikto detectou o servidor da Web, vulnerabilidades de XSS, informações de Php e instalação do WordPress.

OSVDB

Os itens em uma varredura nikto com prefixo OSVDB são as vulnerabilidades relatadas no Open Source Vulnerability DataBase (semelhante a outros bancos de dados de vulnerabilidades, como vulnerabilidades e exposições comuns, National Vulnerability Database etc).Eles podem ser muito úteis com base em sua pontuação de gravidade ,

Especificando portas

Como você pode ver nos resultados acima, quando a porta não for especificada, o Nikto fará a varredura da porta 80 por padrão . Se o servidor da web estiver sendo executado em uma porta diferente, você deve especificar o número da porta usando -p ou -porta opção.

[email protegido]: ~ $ nikto -h 192.168.30.128 -p 65535- Nikto v2.1.6

------------------------------------------------------------

+ IP alvo: 192.168.30.128

+ Nome do host de destino: 192.168.30.128

+ Porta de destino: 65535

+ Horário de início: 2020-04-11 10:57:42 (GMT0)

------------------------------------------------------------

+ Servidor: Apache / 2.4.29 (Ubuntu)

+ O cabeçalho X-Frame-Options anti-clickjacking não está presente.

+ Apache / 2.4.29 parece estar desatualizado

+ OSVDB-3233: / icons / README: Arquivo padrão do Apache encontrado.

+ Métodos HTTP permitidos: OPTIONS, HEAD, GET, POST

1 host verificado ..

A partir das informações acima, podemos ver que existem alguns cabeçalhos que ajudam a indicar como o site está configurado. Você pode obter algumas informações interessantes de diretórios secretos também.

Você pode especificar várias portas usando vírgulas como:

[email protegido]: ~ $ nikto -h 192.168.30.128 -p 65535.65536Ou você pode especificar um intervalo de portas como:

[email protegido]: ~ $ nikto -h 192.168.30.128 -p 65535-65545Usando URLs para especificar um host de destino

Para especificar o destino por seu URL, usaremos um comando:

[email protegido]: ~ $ nikto -h http: // www.exemplo.comNikto os resultados da verificação podem ser exportados em diferentes formatos, como CSV, HTML, XML, etc. Para salvar os resultados em um formato de saída específico, você precisa especificar o -o (saída) opção e também o -f (formato) opção.

Exemplo :

[email protegido]: ~ $ nikto -h 192.168.30.128 -o teste.html -F htmlAgora podemos acessar o relatório via navegador

Parâmetro de ajuste

Outro componente decente em Nikto é a probabilidade de caracterizar o teste utilizando o - Tuning parâmetro. Isso permitirá que você execute apenas os testes de que precisa, o que pode poupar muito tempo:

- Upload de arquivo

- Arquivos / registros interessantes

- Configurações erradas

- Divulgação de informação

- Injeção (XSS etc)

- Recuperação remota de arquivo

- Negação de serviço (DOS)

- Recuperação remota de arquivo

- Shell remoto - execução de comando

- Injeção SQL

- Bypass de autenticação

- Identificação de software

- Inclusão de fonte remota

- Execução de ajuste reverso (todos exceto o especificado)

Por exemplo, para testar a injeção de SQL e recuperação remota de arquivos, escreveremos o seguinte comando:

[email protegido]: ~ $ nikto -h 192.168.30.128 -Tuning 79 -o test.html -F htmlPareando varreduras com Metasploit

Uma das coisas mais legais do Nikto é que você pode emparelhar a saída de uma digitalização com o formato legível Metasploit. Ao fazer isso, você pode usar a saída de Nikto no Metasploit para explorar a vulnerabilidade específica. Para fazer isso, basta usar os comandos acima e anexar -Formato msf+ até o fim. Isso ajudará a emparelhar rapidamente os dados recuperados com um exploit armado.

[email protegido]: ~ $ nikto -hCONCLUSÃO

Nikto é uma ferramenta de avaliação de servidor da web famosa e simples de usar para descobrir problemas e vulnerabilidades potenciais rapidamente. Nikto deve ser sua primeira decisão ao testar servidores e aplicativos da web. Nikto está filtrando 6700 documentos / programas possivelmente arriscados, verifica se há formas obsoletas de mais de 1250 servidores e adapta problemas explícitos em mais de 270 servidores, conforme indicado pela autoridade do site Nikto. Você deve saber que o uso do nikto não é um procedimento furtivo significa que um Sistema de Detecção de Intrusão pode detectá-lo facilmente. Ele foi feito para análise de segurança, então a dissimulação nunca foi uma prioridade.

Phenquestions

Phenquestions