Varredura TCP

TCP é um protocolo com estado porque mantém o estado das conexões. A conexão TCP envolve um handshaking de três vias de soquete de servidor e soquete do lado do cliente. Enquanto um soquete de servidor está escutando, o cliente envia um SYN e o servidor responde de volta com SYN-ACK. O cliente então envia ACK para completar o handshake para a conexão

Para procurar uma porta aberta TCP, um scanner envia um pacote SYN para o servidor. Se SYN-ACK for enviado de volta, a porta está aberta. E se o servidor não completar o handshake e responder com um RST, a porta é fechada.

Digitalização UDP

O UDP, por outro lado, é um protocolo sem estado e não mantém o estado de conexão. Também não envolve um aperto de mão de três vias.

Para procurar uma porta UDP, um scanner UDP envia um pacote UDP para a porta. Se essa porta for fechada, um pacote ICMP é gerado e enviado de volta para a origem. Se isso não acontecer, significa que a porta está aberta.

A varredura da porta UDP geralmente não é confiável porque os pacotes ICMP são descartados pelos firewalls, gerando falsos positivos para os scanners de porta.

Scanners de porta

Agora que vimos como funciona a varredura de portas, podemos avançar para diferentes scanners de portas e suas funcionalidades.

Nmap

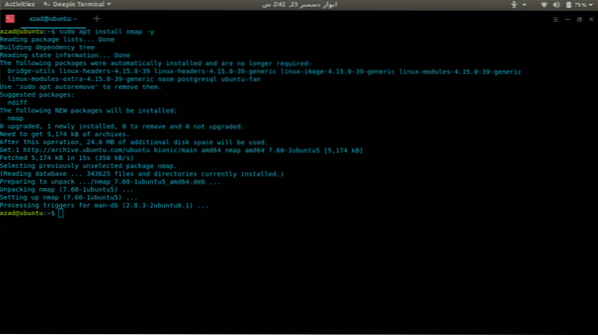

Nmap é o scanner de porta mais versátil e abrangente disponível até agora. Ele pode fazer tudo, desde varredura de portas a sistemas operacionais de impressão digital e varredura de vulnerabilidades. O Nmap tem interfaces CLI e GUI, a GUI é chamada Zenmap. Tem várias opções para fazer verificações rápidas e eficazes. Veja como instalar o Nmap no Linux.

sudo apt-get updatesudo apt-get upgrade -y

sudo apt-get install nmap -y

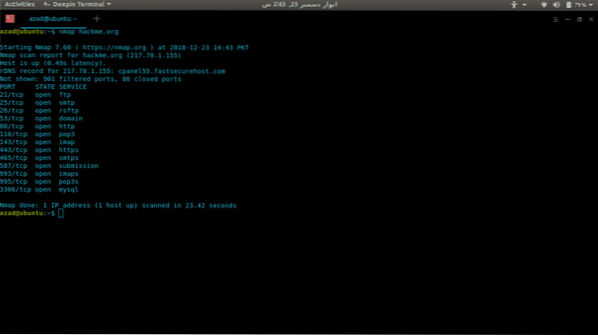

Agora vamos usar o Nmap para escanear um servidor (hackme.org) para abrir portas e listar serviços disponíveis nessas portas, é realmente fácil. Basta digitar nmap e o endereço do servidor.

nmap hackme.org

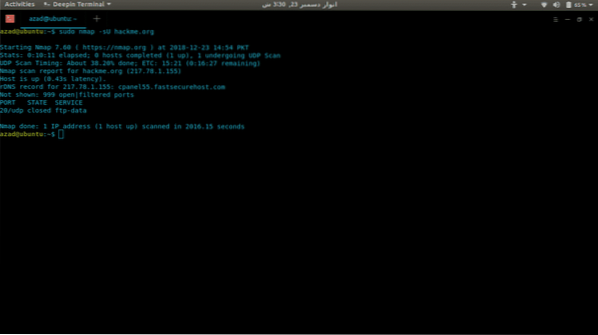

Para escanear portas UDP, inclua a opção -sU com sudo porque requer privilégios de root.

sudo nmap -sU hackme.org

Existem muitas outras opções disponíveis no Nmap, como:

-p-: Verificar todas as portas 65535-sT: verificação de conexão TCP

-O: verifica o sistema operacional em execução

-v: Verificação detalhada

-R: Verificação agressiva, verifica tudo

-T [1-5]: Para definir a velocidade de digitalização

-Pn: Caso o servidor bloqueie o ping

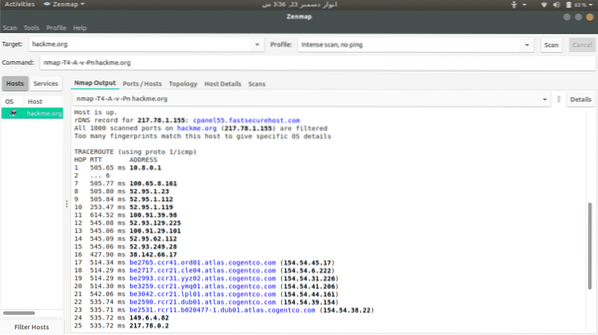

Mapa zen

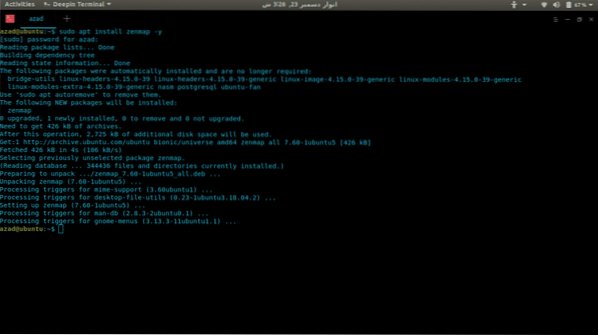

Zenmap é uma interface GUI do Nmap para click-kiddies para que você não tenha que se lembrar de seus comandos. Para instalar, digite

sudo apt-get install -y zenmap

Para digitalizar um servidor, basta digitar seu endereço e selecionar uma das opções de digitalização disponíveis.

Netcat

Netcat é um gravador de porta TCP e UDP bruto que também pode ser usado como um scanner de porta. Ele usa a varredura de conexão, por isso não é tão rápido como o Network Mapper. Para instalar, digite

[email protegido]: ~ $ sudo apt install netcat-traditional -yPara verificar se há uma porta aberta, escreva

[email protegido]: ~ $ nc -z -v hackme.org 80... recorte ..

hackear-me.org [217.78.1.155] 80 (http) aberto

Para procurar uma gama de portas, digite

[email protegido]: ~ $ nc -z -nv 127.0.0.1 20-80(DESCONHECIDO) [127.0.0.1] 80 (http) aberto

(DESCONHECIDO) [127.0.0.1] 22 (ssh) aberto

Unicornscan

Unicornscan é um scanner abrangente e rápido, desenvolvido para pesquisadores de vulnerabilidade. Ao contrário do Network Mapper, ele usa sua própria pilha de TCP / IP distribuída de usuário. Ele tem muitos recursos que o Nmap não tem, alguns deles são fornecidos,

- Varredura TCP sem estado assíncrona com todas as variações de Sinalizadores TCP.

- Captura de banner TCP sem estado assíncrono

- Varredura UDP específica do protocolo assíncrono (envio de assinatura suficiente para obter uma resposta).

- Sistema operacional remoto ativo e passivo, aplicativo e identificação de componentes por meio da análise de respostas.

- Registro e filtragem de arquivos PCAP

- Saída de banco de dados relacional

- Suporte de módulo personalizado

- Visualizações personalizadas de conjuntos de dados

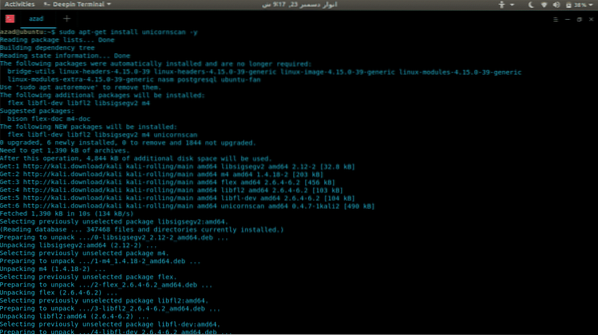

Para instalar Unicornscan, digite

[email protegido]: ~ $ sudo apt-get install unicornscan -y

Para executar uma verificação, escreva

[email protegido]: ~ $ sudo us 127.0.0.1TCP aberto ftp [21] de 127.0.0.1 ttl 128

TCP aberto smtp [25] de 127.0.0.1 ttl 128

TCP aberto http [80] de 127.0.0.1 ttl 128

... recorte ..

Conclusão

Scanners de portas são úteis para DevOp, Gamer ou Hacker. Não há comparação real entre esses scanners, nenhum deles é perfeito, cada um deles tem suas vantagens e desvantagens. Depende completamente de seus requisitos e de como você os usa.

Phenquestions

Phenquestions