Instale um sistema de detecção de intrusão (IDS) para saber se o sistema foi hackeado

A primeira coisa a fazer após a suspeita de um ataque de hacker é configurar um IDS (Sistema de Detecção de Intrusão) para detectar anomalias no tráfego da rede. Após a ocorrência de um ataque, o dispositivo comprometido pode se tornar um zumbi automatizado no serviço do hacker. Se o hacker definiu tarefas automáticas dentro do dispositivo da vítima, essas tarefas provavelmente produzirão tráfego anômalo que pode ser detectado por Sistemas de Detecção de Intrusão como OSSEC ou Snort, que merecem um tutorial dedicado cada, temos o seguinte para você começar com o mais popular:

- Configurar Snort IDS e criar regras

- Introdução ao OSSEC (Sistema de detecção de intrusão)

- Snort Alerts

- Instalando e usando o sistema de detecção de intrusão Snort para proteger servidores e Redes

Além disso, para a configuração do IDS e configuração adequada, você precisará executar tarefas adicionais listadas abaixo.

Monitore a atividade dos usuários para saber se o sistema foi hackeado

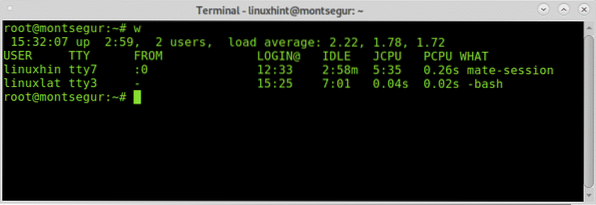

Se você suspeita que foi hackeado, o primeiro passo é certificar-se de que o invasor não está conectado ao seu sistema, você pode fazer isso usando os comandos “C" ou "quem”, O primeiro contém informações adicionais:

# C

Observação: os comandos “w” e “who” podem não mostrar os usuários conectados a partir de pseudo terminais como o terminal Xfce ou terminal MATE.

A primeira coluna mostra o nome do usuário, neste caso linuxhint e linuxlat são registrados, a segunda coluna TTY mostra o terminal, a coluna A PARTIR DE mostra o endereço do usuário, neste caso não há usuários remotos, mas se eles fossem, você poderia ver os endereços IP lá. O [email protegido] coluna mostra a hora de login, a coluna JCPU resume as atas do processo executado no terminal ou TTY. a PCPU mostra a CPU consumida pelo processo listado na última coluna O QUE. As informações da CPU são estimativas e não exatas.

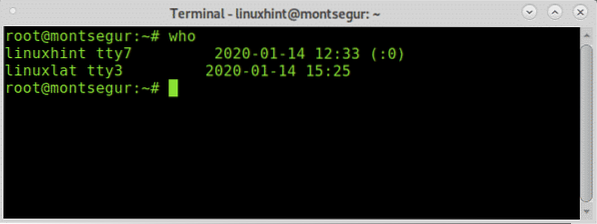

Enquanto C é igual a executar tempo de atividade, quem e ps -a Juntos, outra alternativa, mas menos informativa, é o comando “quem”:

# quem

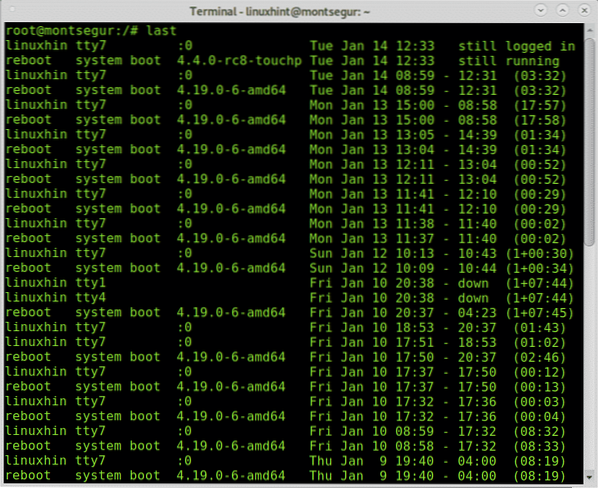

Outra forma de supervisionar a atividade dos usuários é através do comando “last” que permite a leitura do arquivo wtmp que contém informações sobre acesso de login, fonte de login, hora de login, com recursos para melhorar eventos de login específicos, para tentar executar:

# durar

A saída mostra o nome de usuário, terminal, endereço de origem, tempo de login e duração do tempo total da sessão.

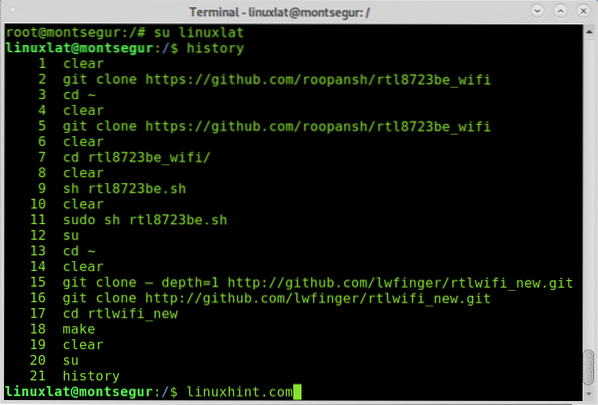

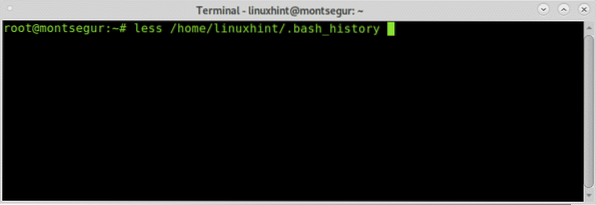

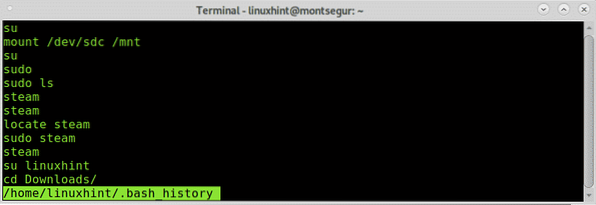

Se você suspeitar de atividade maliciosa de um usuário específico, pode verificar o histórico do bash, fazer login como o usuário que deseja investigar e executar o comando história como no exemplo a seguir:

# su# história

Acima você pode ver o histórico de comandos, este comando funciona lendo o arquivo ~ /.bash_history localizado na casa do usuário:

# menos / home /

Você verá dentro deste arquivo a mesma saída que ao usar o comando “história”.

Claro que este arquivo pode ser facilmente removido ou seu conteúdo forjado, as informações fornecidas por ele não devem ser tomadas como um fato, mas se o invasor executou um comando “ruim” e se esqueceu de remover o histórico, ele estará lá.

Verificar o tráfego da rede para saber se o sistema foi hackeado

Se um hacker violou sua segurança, há grandes probabilidades de ele ter deixado um backdoor, uma maneira de voltar, um script entregando informações específicas como spam ou bitcoins de mineração, em algum momento se ele manteve algo em seu sistema comunicando ou enviando qualquer informação que você deva estar capaz de percebê-lo monitorando seu tráfego procurando por atividades incomuns.

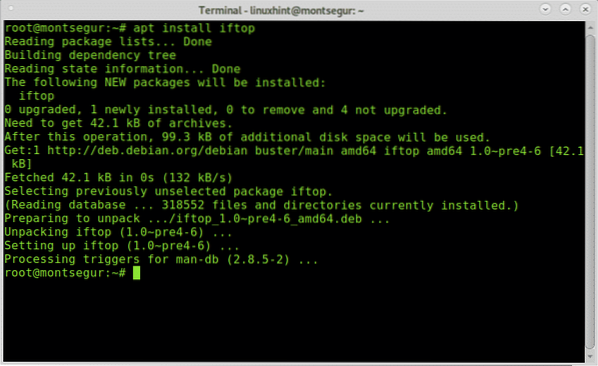

Para começar, vamos executar o comando iftop que não vem na instalação padrão do Debian por padrão. Em seu site oficial, o Iftop é descrito como “o principal comando para uso de largura de banda”.

Para instalá-lo no Debian e em distribuições baseadas no Linux, execute:

# apt install iftop

Uma vez instalado, execute-o com sudo:

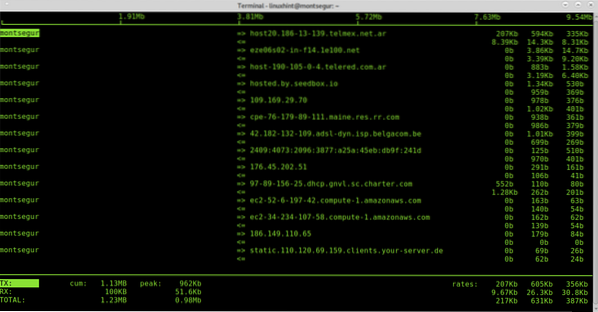

# sudo iftop -i

A primeira coluna mostra o localhost, neste caso montsegur, => e <= indicates if traffic is incoming or outgoing, then the remote host, we can see some hosts addresses, then the bandwidth used by each connection.

Ao usar o iftop, feche todos os programas que usam tráfego como navegadores da web, mensageiros, a fim de descartar o máximo de conexões aprovadas possível para analisar o que resta, identificar tráfego estranho não é difícil.

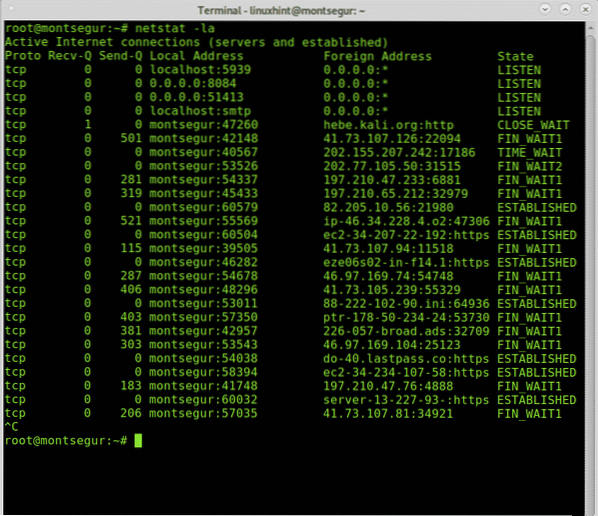

O comando netstat também é uma das principais opções ao monitorar o tráfego da rede. O comando a seguir mostrará as portas de escuta (l) e ativa (a).

# netstat -la

Você pode encontrar mais informações sobre o netstat em Como verificar portas abertas no Linux.

Verificar processos para saber se o sistema foi hackeado

Em cada SO, quando algo parece dar errado, uma das primeiras coisas que procuramos são os processos para tentar identificar um desconhecido ou algo suspeito.

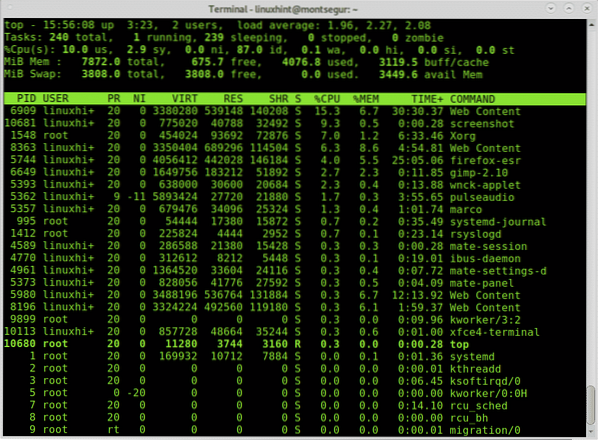

# principal

Ao contrário dos vírus clássicos, uma técnica de hack moderna pode não produzir grandes pacotes se o hacker quiser evitar atenção. Verifique os comandos com cuidado e use o comando lsof -p para processos suspeitos. O comando lsof permite ver quais arquivos estão abertos e seus processos associados.

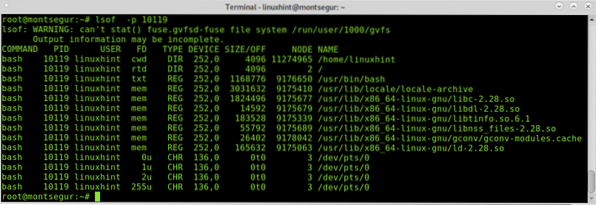

# lsof -p

O processo acima de 10119 pertence a uma sessão bash.

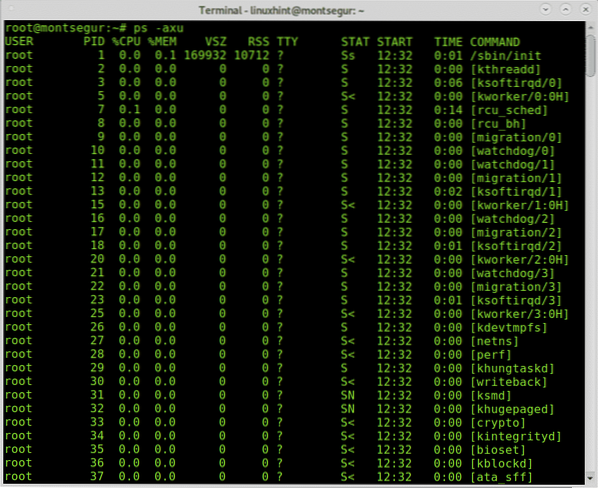

Claro que para verificar os processos existe o comando ps também.

# ps -axu

A saída do ps -axu acima mostra ao usuário na primeira coluna (raiz), o ID do processo (PID), que é único, o uso da CPU e da memória por cada processo, memória virtual e tamanho do conjunto residente, terminal, estado do processo, sua hora de início e o comando que o iniciou.

Se você identificar algo anormal, você pode verificar com lsof com o número PID.

Verificando seu sistema em busca de infecções por Rootkits:

Os rootkits estão entre as ameaças mais perigosas para os dispositivos, senão as piores, uma vez que um rootkit foi detectado, não há outra solução senão reinstalar o sistema, às vezes um rootkit pode até forçar a substituição do hardware. Felizmente, existe um comando simples que pode nos ajudar a detectar os rootkits mais conhecidos, o comando chkrootkit (verifique os rootkits).

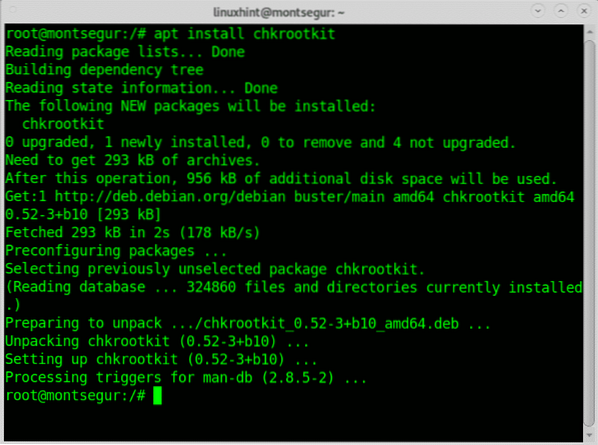

Para instalar o Chkrootkit no Debian e distribuições Linux baseadas, execute:

# apt install chkrootkit

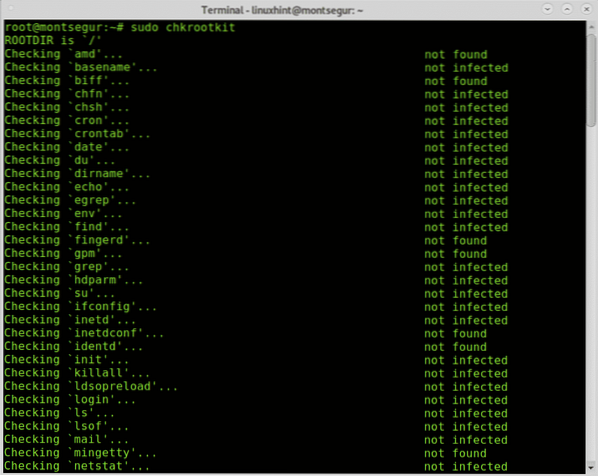

Depois de instalado, basta executar:

Como você pode ver, nenhum rootkits foi encontrado no sistema.

Espero que você tenha achado útil este tutorial sobre como detectar se seu sistema Linux foi hackeado ”.

Phenquestions

Phenquestions