Importância e demanda de segurança cibernética:

Em primeiro lugar, precisamos saber a importância da cibersegurança e quero que saibam que a cada avanço na tecnologia da informação, que acontece quase todos os dias, surge uma preocupação com a segurança. Essa preocupação aumenta a demanda e necessidade de profissionais de Segurança da Informação no mundo da segurança. E é assim que a indústria de segurança cibernética está crescendo rapidamente. Se você está planejando ingressar na segurança cibernética, ficará feliz em saber que a taxa de desemprego neste campo é de 0% e essa taxa de desemprego persistirá nos próximos anos também. Além disso, Cybersecurity Ventures, um pesquisador e editor líder em segurança cibernética, previu que haverá 3.5 milhões de vagas em segurança cibernética até 2021.

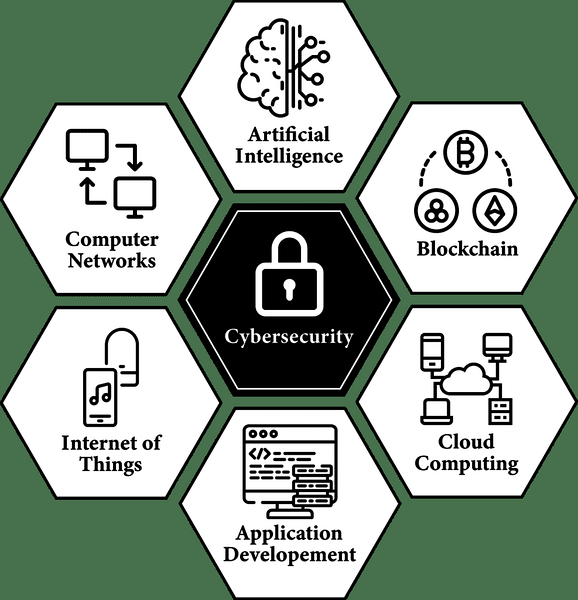

Onde a segurança cibernética é aplicável?

Geralmente, você ouvirá muitos nomes diferentes para esse campo, como Segurança da Informação, Cibersegurança ou Hacking Ético, mas todos eles significam mais ou menos o mesmo. Segurança não é apenas um campo que está relacionado a uma ou mais perspectivas da tecnologia, mas é a parte vital e integrante de todos os fenômenos tecnológicos, desde os mais inovadores, como Inteligência Artificial (IA), Computação em Nuvem, Blockchain, Internet das Coisas (IoT) aos mais tradicionais, como Redes de Computadores, Design e Desenvolvimento de Aplicativos. E é especificamente importante para essas tecnologias, pois sem sua segurança cada uma delas entraria em colapso e se tornaria um desastre em vez de ser um facilitador.

Hacking ético:

O ato de atacar ou defender os ativos de uma empresa para o seu próprio bem ou para avaliar sua segurança, é denominado hacking ético. Embora existam aqueles hackers que invadem ou atacam de forma antiética por seus próprios motivos e com a intenção de interromper, no entanto, aqui vamos discutir apenas hackers éticos, que testam a segurança e a proteção das empresas para eles e trabalham de maneira ética para melhoria da segurança de seus clientes. Esses hackers éticos, com base em funções, são divididos em duas categorias principais, i.e., Segurança ofensiva e Segurança defensiva, e essas categorias funcionam de maneira oposta para desafiar o trabalho uma da outra, a fim de fornecer e manter o máximo de segurança.

Segurança ofensiva:

A segurança ofensiva se refere ao uso de técnicas proativas e de ataque para contornar a segurança de uma empresa a fim de avaliar a segurança dessa empresa. Um profissional de segurança ofensivo ataca os ativos de seu cliente em tempo real como um hacker antiético, mas com o consentimento e de acordo com as condições de seu cliente, o que o torna ético. Esta categoria de equipe de segurança também é conhecida como Red Teaming e as pessoas que a praticam, individualmente ou em grupos, são denominados Red Teamers ou Penetration Testers. A seguir estão alguns dos diferentes tipos de funções para profissionais de segurança ofensiva:

Teste de penetração ou análise de vulnerabilidade:

Teste de penetração ou análise de vulnerabilidade significa pesquisar ativamente por uma exploração existente na empresa, tentando e atacando de todas as maneiras diferentes e ver se os invasores reais podem comprometer ou violar sua confidencialidade, integridade ou disponibilidade. Além disso, se alguma vulnerabilidade for encontrada, ela deve ser relatada pela Equipe Vermelha e soluções também são sugeridas para essas vulnerabilidades. A maioria das empresas contrata hackers éticos ou se registram em programas de recompensa de bugs para testar sua plataforma e serviços e esses hackers são pagos em troca de encontrar, relatar e não divulgar publicamente essas vulnerabilidades antes de serem corrigidas.

Codificação de malware:

Malware refere-se a software malicioso. Este software malicioso pode ser multifuncional, dependendo de seu criador, mas seu principal motivo é causar danos. Esses malware podem fornecer uma maneira para os invasores executarem instruções automatizadas no alvo. Uma forma de proteção contra esses malwares são os sistemas antimalware e antivírus. A Red Teamer também desempenha um papel no desenvolvimento e teste de malware para a avaliação dos sistemas anti-malware e antivírus instalados nas empresas.

Desenvolvimento de ferramentas de teste de penetração:

Algumas das tarefas de equipe vermelhas podem ser automatizadas pelo desenvolvimento de ferramentas para técnicas de ataque. Os integrantes da equipe vermelha também desenvolvem essas ferramentas e softwares que automatizam suas tarefas de teste de vulnerabilidade e também os tornam eficientes em termos de tempo e custo. Outros podem usar essas ferramentas de teste de penetração também para avaliação de segurança.

Segurança defensiva:

Por outro lado, a segurança defensiva é fornecer e aumentar a segurança com o uso de abordagens reativas e defensivas. O trabalho da segurança defensiva é mais diversificado em comparação com a segurança ofensiva, pois eles devem manter em vista todos os aspectos a partir dos quais o atacante pode atacar, enquanto a equipe ofensiva ou atacantes podem usar qualquer número de métodos para atacar. Isso também é conhecido como Blue Teaming ou Security Operation Center (SOC) e as pessoas que praticam isso são chamadas de Blue Teamers ou engenheiro SOC. Os deveres dos Blue Teamers incluem:

Monitoramento de segurança:

Monitoramento de segurança significa gerenciar e monitorar a segurança de uma organização ou empresa e garantir que os serviços sejam utilizados de forma correta e adequada pelos usuários pretendidos. Isso geralmente inclui o monitoramento do comportamento e das atividades dos usuários para aplicativos e serviços. A equipe azul que faz esse trabalho costuma ser chamada de analista de segurança ou analista SOC.

Caça de ameaças:

Encontrar e caçar ativamente uma ameaça dentro da própria rede que pode já tê-la comprometido é conhecido como caça à ameaça. Isso geralmente é executado para qualquer invasor silencioso, como grupos de ameaças persistentes avançadas (APT), que não são tão visíveis como os invasores normais. No processo de caça a ameaças, esses grupos de invasores são ativamente pesquisados na rede.

Resposta ao incidente:

Como o nome sugere, a operação de resposta a incidentes é realizada sempre que um invasor está tentando ativamente ou já violou de alguma forma a segurança da empresa, que é a resposta para minimizar e mitigar esse ataque e evitar que os dados e integridade da empresa sejam perdidos ou vazados.

Forense:

Sempre que uma empresa é violada, análises forenses são realizadas para extrair os artefatos e informações sobre a violação. Esses artefatos incluem as informações sobre como o invasor atacou, como o ataque foi bem-sucedido, quem foi o invasor, qual foi o motivo do invasor, quantos dados vazaram ou foram perdidos, como recuperar os dados perdidos, existem vulnerabilidades ou erros humanos e todos os artefatos que podem ajudar a empresa de qualquer maneira após a violação. Essa análise forense pode ser útil para corrigir as fraquezas atuais, encontrar pessoas responsáveis pelo ataque ou fornecer inteligência de código aberto para desmontar e impedir ataques e planos futuros do invasor.

Reversão de malware:

Converter ou reverter o arquivo executável ou binário em algum código-fonte de linguagem de programação interpretável por humanos e, em seguida, tentar entender o funcionamento e os objetivos do malware e, em seguida, encontrar uma maneira de ajudar na perícia, backdoors, identificação do invasor ou qualquer outra informação que pode ser útil, é dito ser uma reversão de malware.

Desenvolvimento de aplicativos seguros:

Os blue teamers não apenas monitoram e defendem a segurança de seus clientes, mas também ajudam ou às vezes eles próprios projetam a arquitetura de aplicativos e os desenvolvem tendo em vista sua perspectiva de segurança, para evitar que sejam atacados.

Conclusão

Isso resume quase tudo em breve sobre a importância, o escopo e a demanda não atendida no campo do hacking ético, juntamente com as funções e deveres dos diferentes tipos de hackers éticos. Espero que você ache este blog útil e informativo.

Phenquestions

Phenquestions