Mods auxiliares são geralmente usados para executar ações pontuais pós-exploração, mas você pode fazer muito mais com esta ferramenta fascinante, como criar seus próprios scanners de vulnerabilidade e scanners de porta. Este artigo dará uma olhada detalhada no módulo auxiliar em particular e aprenderá como criar um fuzzer com ele.

Etapa 1: navegue até o diretório Metasploit

Primeiro, inicie o Kali Linux e vá para o diretório Metasploit Framework. Digite o seguinte na interface Kali:

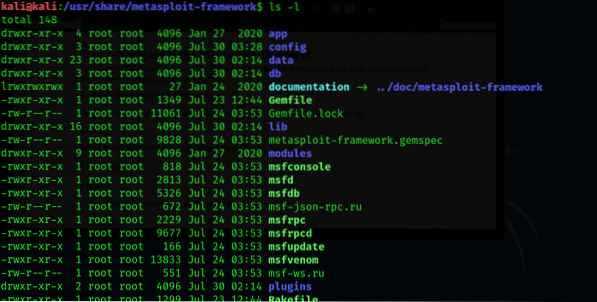

Para obter uma visão melhor do conteúdo aqui, altere a visualização do diretório digitando o seguinte:

$ ls -l

Role até o módulo de subdiretório e, novamente, digite:

módulos de $ cd

Esta saída mostra os diferentes tipos de módulos no Metasploit, incluindo:

- Exploits

- Cargas

- Aceno com a cabeça

- Publicar

- Codificadores

- Auxiliar

Agora, vamos examinar o módulo auxiliar em mais detalhes.

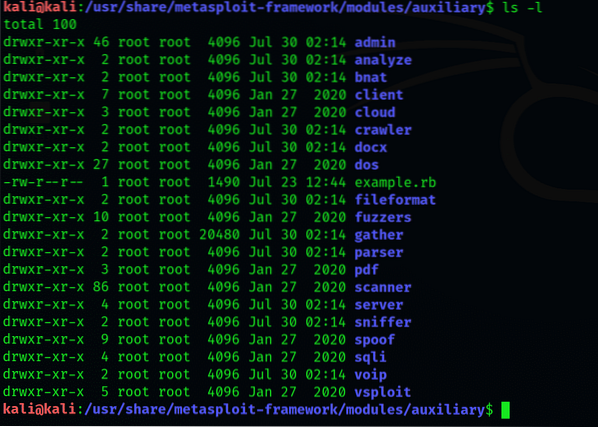

Etapa 2: expandir o diretório auxiliar

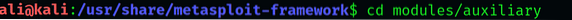

Insira o diretório auxiliar

$ cd modules / auxiliary

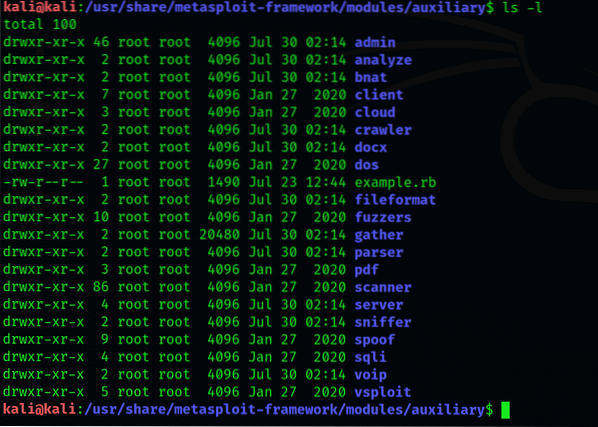

Isto irá compartimentar o diretório do módulo auxiliar em vários subdiretórios. A saída exibirá uma lista abrangente de subdiretórios, começando com o diretório admin.

Criando Fuzzers

Antes de prosseguirmos, vamos primeiro definir o que penugem é.

Fuzzing: uma breve introdução

Fuzzing é uma prática na disciplina de teste de software que envolve continuamente colocar entradas aleatórias e inesperadas em um programa de computador para determinar todas as falhas possíveis que um sistema pode enfrentar. Colocar muitos dados ou entradas aleatórias em uma área variável causa um estouro de buffer, uma vulnerabilidade crítica, que é o que o Fuzzing busca como uma técnica de inspeção.

O estouro de buffer não é apenas uma vulnerabilidade séria, mas também é o método preferido para hackers quando eles estão tentando invadir um sistema.

O Processo de Fuzzing

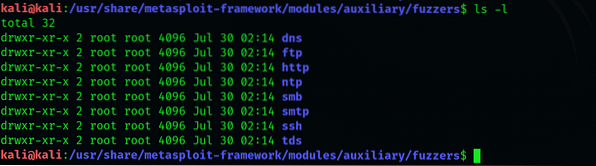

Vá para o diretório do fuzzer e dê uma boa olhada na lista:

$ cd fuzzers

Os tipos de fuzzers em exibição incluirão o seguinte: dns, ftp, http, smb, smtp, ssh e tds.

O fuzzer de particular interesse para nós aqui é o ftp.

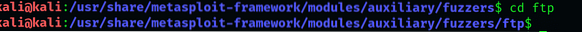

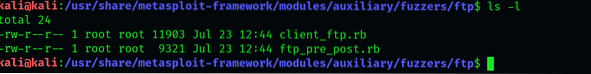

Em seguida, abra o diretório dos fuzzers:

$ cd ftp

Dos dois tipos exibidos aqui, usaremos o “tp_pre_post fuzzer,” em vez de “client_ft.rb.”

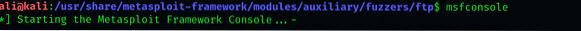

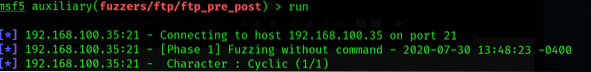

Abra o msfconsole, localize o “tp_pre_post fuzzer” e execute-o. No prompt msf, digite o seguinte:

$ msfconsole

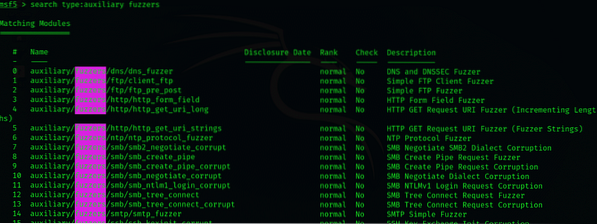

Msfconsole irá listar apenas os módulos que são auxiliares e negligenciam outros tipos. Observe que todos os mods apresentados têm a palavra-chave ftp, exigindo que o processo classifique os módulos conforme instruído pelo comando.

Os resultados da pesquisa mostram vários módulos diferentes; estaremos usando apenas o módulo “auxiliary / fuzzers / ftp / ftp_pre_post”. Você pode ver os detalhes sobre as funções que este mod possui digitando msf> info.

Agora, carregue este módulo digitando:

$ msf> use auxiliary / fuzzers / ftp / ftp_pre_post

Como você pode ver, o módulo pode receber várias entradas diferentes. Estaremos usando um endereço IP específico. Neste exemplo, estamos usando um sistema com sistema operacional Windows 2003 como o destino designado para testar nosso fuzzer.

Defina o endereço IP e execute o módulo:

$ msf> definir RHOSTS (insira o IP aqui)

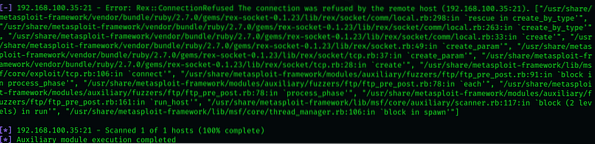

O fuzzer começará com a luz de 10 bytes e lentamente começará a sobrecarregar o sistema com entradas mais consideráveis, aumentando em 10 bytes a cada iteração. O tamanho máximo é 20.000 bytes por padrão, que pode ser modificado de acordo com o tipo de sistema.

Este é um processo muito complicado e longo, então seja paciente. O fuzzer irá parar no limite de tamanho especificado ou quando detectar algumas mensagens de erro.

Conclusão

Este artigo descreveu o que são fuzzers: módulos auxiliares que nos permitem verificar um sistema em busca de vulnerabilidades, incluindo o estouro de buffer, que é o mais significativo, pois muitas vezes é anulado por sua exploração. O artigo também descreveu como realizar fuzzing em um sistema com o fuzzer tp_pre_post. Apesar de serem componentes relativamente mais simples do framework Metasploit, fuzzers podem ser extremamente valiosos quando se trata de pen-testing.

Obviamente, isso não é a única coisa que os módulos auxiliares são capazes; existem centenas de módulos diferentes que servem a uma variedade de propósitos diferentes para testar seu sistema.

Phenquestions

Phenquestions