Características

Abaixo está uma descrição dos recursos do Burp Suite:

- Scanner: Verifica vulnerabilidades.

- Aranha ciente do aplicativo: Utilizado para deslizar uma determinada extensão de páginas.

- Intruso: Usado para executar assaltos e forças brutas nas páginas de forma adaptável.

- Repetidor: Usado para controlar e desviar todas as solicitações.

- Sequenciador: Usado para testar tokens de sessão.

- Extensor: Permite que você componha facilmente seus plug-ins para obter uma funcionalidade personalizada

- Comparador e decodificador: Ambos são utilizados para fins diversos.

Arroto Aranha

O Burp Suite também tem um bug conhecido como Burp Spider. O Burp Spider é um programa que rastreia todas as páginas de objetivos indicadas no escopo. Antes de iniciar um bug Burp, o Burp Suite deve ser organizado para capturar o tráfego HTTP.

O que é o teste de entrada de aplicativos da Web?

O teste de entrada de aplicativo da Web executa um ataque digital para reunir dados sobre sua estrutura, descobrir pontos fracos nele e descobrir como essas deficiências podem eventualmente comprometer seu aplicativo ou sistema.

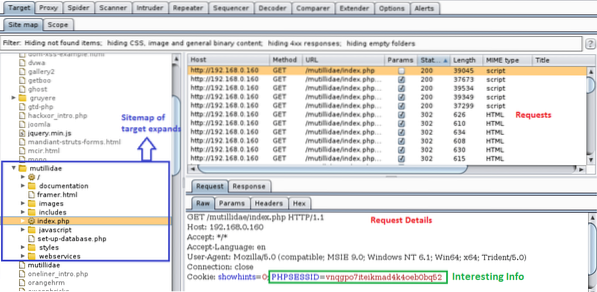

Interface

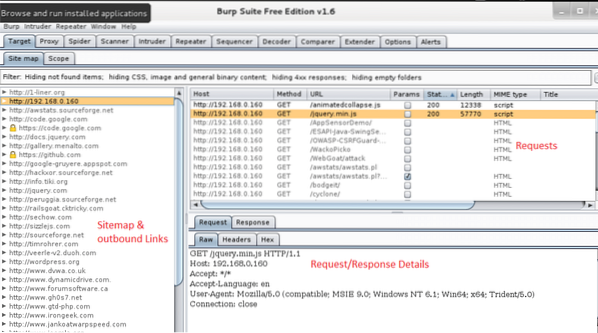

Como outras ferramentas, o Burp Suite contém linhas, barras de menu e vários conjuntos de painéis.

A tabela abaixo mostra as várias opções descritas abaixo.

- Guias do seletor de ferramentas e opções: Selecione as ferramentas e configurações.

- Visualização do mapa do site: mostra o mapa do site.

- Fila de solicitações: mostra quando as solicitações estão sendo feitas.

- Detalhes de solicitação / resposta: mostra solicitações e respostas do servidor.

Rastrear um site é uma função importante para realizar testes de segurança na web. Isso ajuda a identificar o grau de aplicação da web. Como mencionado acima, o Burp Suite tem sua própria aranha, chamada de Burp Spider, que pode entrar em um site. Inclui principalmente quatro etapas.

Passos

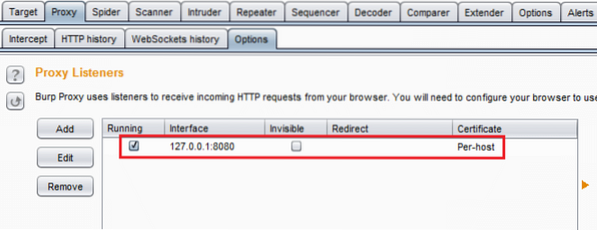

Etapa 1: configurar um proxy

Primeiro, inicie o Burp Suite e verifique as opções no Opções sub-guia.

Detectar IP é localhost IP e a porta é 8080.

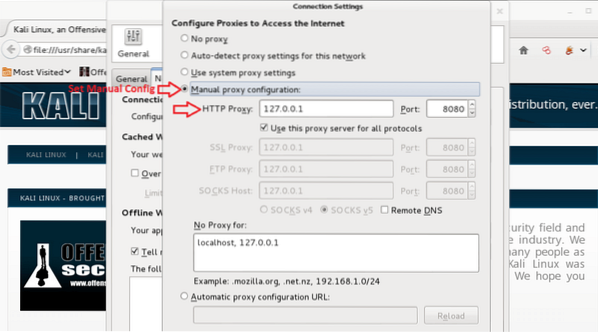

Além disso, detecte para garantir que a interceptação esteja ATIVADA. Abra o Firefox e vá para o Opções aba. Clique Preferências, então Rede, então Configurações de conexão, e depois disso, escolha o Configuração manual de proxy seleção.

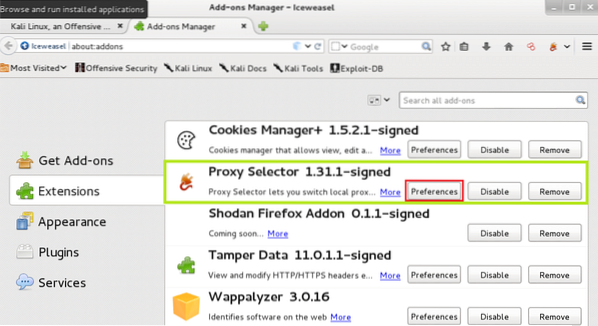

Para instalar o proxy, você pode instalar o seletor de proxy do Add-Ons página e clique Preferências.

Vamos para Gerenciar proxies e incluir outro intermediário, arredondando os dados aplicáveis.

Clique no Proxy Selector botão no canto superior direito e selecione o proxy que você acabou de criar.

Etapa 2: Obtendo conteúdo

Depois de configurar o proxy, vá para o objetivo inserindo o URL na barra de localização. Você pode ver que a página não carrega. Isso ocorre porque o Burp Suite está capturando a associação.

No Burp Suite, você pode ver as opções de solicitação. Clique em avançar para avançar a associação. Neste ponto, você pode ver que a página foi empilhada no programa.

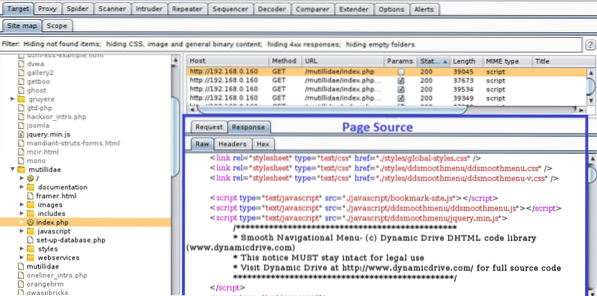

Voltando ao Burp Suite, você pode ver que todas as áreas são povoadas.

Etapa 3: Seleção e início do Spider

Aqui, o objetivo mutilídeos é escolhido. Clique com o botão direito no mutilídeos objetivo do mapa do site e selecione o Aranha daqui opção.

Quando a Aranha começar, você obterá um breve detalhe, conforme mostrado na figura a seguir. Esta é uma estrutura de login. O Spider será capaz de rastrear com base nas informações fornecidas. Você pode pular este processo clicando no botão 'Ignorar formulário'.

Etapa 4: manipulação de detalhes

Conforme o bug é executado, a árvore dentro do mutilídeos filial é preenchida. Da mesma forma, as solicitações feitas aparecem na linha, e os detalhes estão listados no Solicitação aba.

Prossiga para as várias guias e veja todos os dados básicos.

Por fim, verifique se o Spider foi concluído revisando a guia Spider.

Esses são os estágios iniciais e essenciais de um teste de segurança da web usando o Burp Suite. Aranha é uma parte significativa do reconhecimento durante o teste e, ao executá-lo, você pode entender melhor a engenharia do local objetivo. Nos próximos exercícios de instrução, vamos estender isso para diferentes ferramentas no conjunto de dispositivos no Burp Suite.

Conclusão

O Burp Suite pode ser utilizado como um intermediário http fundamental para bloquear o tráfego para investigação e reprodução, um scanner de segurança de aplicativo da web, um instrumento para executar ataques mecanizados contra um aplicativo da web, um dispositivo para inspecionar um site inteiro para reconhecer a superfície de assalto e um API do módulo com muitos complementos externos acessíveis. Espero que este artigo tenha ajudado você a aprender mais sobre esta incrível ferramenta de teste de caneta.

Phenquestions

Phenquestions