Nmap

Network Mapper, comumente usado como Nmap, é uma ferramenta gratuita e de código aberto para digitalização de rede e porta. Também é proficiente em muitas outras técnicas ativas de coleta de informações. Nmap é de longe a ferramenta de coleta de informações mais amplamente usada por testadores de penetração. É uma ferramenta baseada em CLI, mas também possui uma versão baseada em GUI no mercado chamada Zenmap. Já foi uma ferramenta “Unix Only”, mas agora suporta muitos outros sistemas operacionais como Windows, FreeBSD, OpenBSD, Sun Solaris e muitos outros. O Nmap vem pré-instalado em distros de teste de penetração como Kali Linux e Parrot OS. Ele também pode ser instalado em outros sistemas operacionais. Para fazer isso, procure o Nmap aqui.

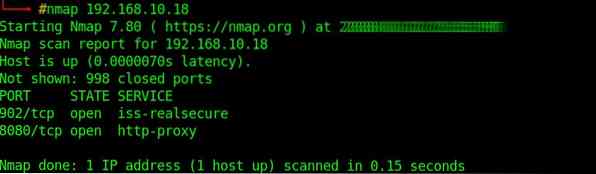

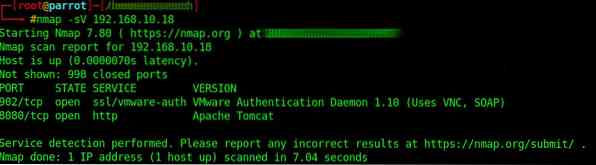

figura 1.1 mostra uma varredura normal e os resultados. A varredura revelou as portas abertas 902 e 8080. figura 1.2 mostra uma verificação de serviço simples, que informa qual serviço está sendo executado na porta. figura 1.3 mostra uma varredura de script padrão. Esses scripts às vezes revelam informações interessantes que podem ser usadas posteriormente nas partes laterais de um pen-test. Para mais opções, digite nmap no terminal, e ele mostrará a versão, uso e todas as outras opções disponíveis.

Figura 1.1: varredura Nmap simples

Figura 1.2: serviço Nmap / varredura de versão

Figura 1.3: verificação de script padrão

Tcpdump

Tcpdump é um analisador de pacotes de rede de dados gratuito que funciona na interface CLI. Ele permite que os usuários vejam, leiam ou capturem o tráfego de rede transmitido por uma rede conectada ao computador. Originalmente escrito em 1988 por quatro trabalhadores do Lawrence Berkely Laboratory Network Research Group, foi organizado em 1999 por Michael Richardson e Bill Fenner, que criaram www.tcpdump.org. Funciona em todos os sistemas operacionais do tipo Unix (Linux, Solaris, Todos BSDs, macOS, SunSolaris, etc). A versão do Windows do Tcpdump é chamada de WinDump e usa WinPcap, a alternativa do Windows para libpcap.

Para instalar o tcpdump:

$ sudo apt-get install tcpdumpUso:

# tcpdump [Opções] [expressão]Para detalhes de opções:

$ tcpdump -hWireshark

Wireshark é um analisador de tráfego de rede imensamente interativo. Pode-se despejar e analisar pacotes à medida que são recebidos. Originalmente desenvolvido por Gerald Combs em 1998 como Ethereal, foi renomeado Wireshark em 2006 devido a questões de marcas registradas. O Wireshark também oferece diferentes filtros para que o usuário possa especificar que tipo de tráfego a ser mostrado ou despejado para análise posterior. O Wireshark pode ser baixado de www.wirehark.org / # download. Ele está disponível na maioria dos sistemas operacionais comuns (Windows, Linux, macOS) e vem pré-instalado na maioria das distros de penetração, como Kali Linux e Parrot OS.

O Wireshark é uma ferramenta poderosa e precisa de um bom entendimento de rede básica. Ele converte o tráfego em um formato que as pessoas podem ler facilmente. Pode ajudar os usuários a solucionar problemas de latência, pacotes descartados ou até mesmo tentativas de hacking contra sua organização. Além disso, ele suporta até dois mil protocolos de rede. Pode-se não ser capaz de usar todos eles, pois o tráfego comum consiste em pacotes UDP, TCP, DNS e ICMP.

Um mapa

Mapeador de aplicativos (também um mapa), como o nome pode sugerir, é uma ferramenta para mapear aplicativos em portas abertas em um dispositivo. É uma ferramenta de última geração que pode descobrir aplicativos e processos mesmo quando eles não estão sendo executados em suas portas convencionais. Por exemplo, se um servidor da web estiver sendo executado na porta 1337 em vez da porta padrão 80, o amap pode descobrir isso. Amap vem com dois módulos proeminentes. Primeiro, amapcrap pode enviar dados fictícios para portas para gerar algum tipo de resposta da porta de destino, que pode ser usado posteriormente para análises posteriores. Em segundo lugar, o amap tem o módulo principal, que é o Mapeador de aplicativos (um mapa).

Uso do Amap:

$ amap -hamap v5.4 (c) 2011 por van Hauser

Sintaxe: amap [Modos [-A | -B | -P]] [Opções] [PORTA ALVO [porta]…]

Modos:

-A (padrão) enviar gatilhos e analisar respostas (aplicativos de mapa)

-B SOMENTE banners de captura; não envie gatilhos

-P Um scanner de porta de conexão completo

Opções:

-1 veloz! Enviar gatilhos para uma porta até a 1ª identificação

-6 Use IPv6 em vez de IPv4

-b Imprimir faixa ASCII de respostas

-i FILE Arquivo de saída legível por máquina para ler portas de

-u Especifique as portas UDP na linha de comando (padrão: TCP)

-R NÃO identifique o serviço RPC

-H NÃO envie gatilhos de aplicativos potencialmente prejudiciais

-U NÃO despeje respostas não reconhecidas

-d Despejar todas as respostas

-v Modo detalhado; use duas ou mais vezes para mais verbosidade

-q Não relate portas fechadas e não as imprima como não identificadas

-o FILE [-m] Grava a saída no arquivo FILE; -m cria saída legível por máquina

-c CONTRAS Faça conexões paralelas (padrão 32, máximo 256)

-C RETRIES Número de reconexões em tempos limite de conexão (padrão 3)

-Tempo limite de conexão T SEC nas tentativas de conexão em segundos (padrão 5)

-t A resposta da SEC espera por um tempo limite em segundos (padrão 5)

-p PROTO Enviar gatilhos SOMENTE para este protocolo (e.g. FTP)

PORTA DE ALVO O endereço de destino e porta (s) para fazer a varredura (adicional para -i)

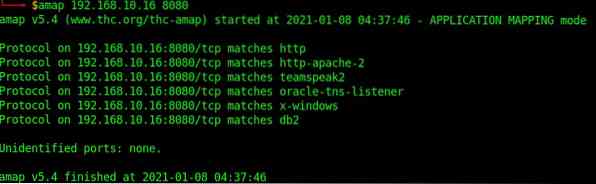

Fig 4.1 amostra de varredura amap

p0f

p0f é a forma abreviada de “passivo OS fingerprinting ”(um zero é usado em vez de um O). É um scanner passivo que pode identificar sistemas remotamente. p0f usa técnicas de impressão digital para analisar pacotes TCP / IP e para determinar diferentes configurações, incluindo o sistema operacional do host. Ele tem a capacidade de realizar esse processo de forma passiva, sem gerar nenhum tráfego suspeito. p0f também pode ler arquivos pcap.

Uso:

# p0f [Opções] [regra de filtro]

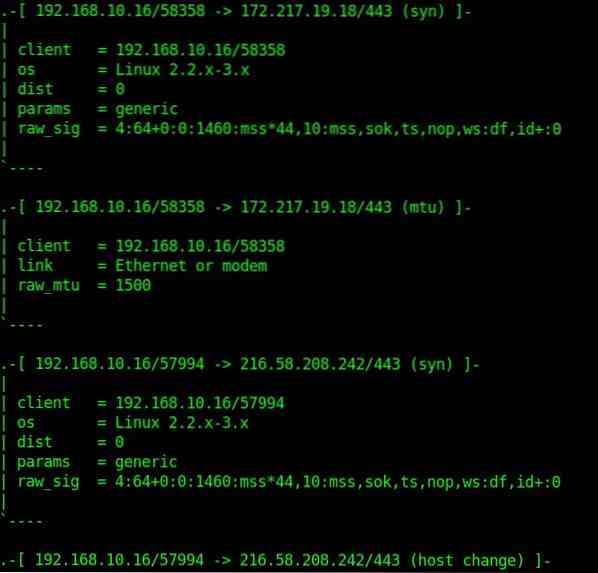

Fig 5.1 saída p0f de amostra

O host deve se conectar à sua rede (espontaneamente ou induzido) ou ser conectado a alguma entidade em sua rede por algum meio padrão (navegação na web, etc.) O host pode aceitar ou recusar a conexão. Este método é capaz de ver através de firewalls de pacotes e não está sujeito às restrições de uma impressão digital ativa. A impressão digital passiva do sistema operacional é usada principalmente para perfis de invasores, perfis de visitantes, perfis de clientes / usuários, testes de penetração, etc.

Cessação

Reconhecimento ou coleta de informações é a primeira etapa em qualquer teste de penetração. É uma parte essencial do processo. Começar um teste de penetração sem um reconhecimento decente é como ir para uma guerra sem saber onde e contra quem você está lutando. Como sempre, há um mundo de ferramentas de reconhecimento incríveis além das acima. Tudo graças a uma incrível comunidade de código aberto e cibersegurança!

Happy Recon! 🙂

Phenquestions

Phenquestions