Para resumir como o Fail2ban funciona, ele procura ativamente por sinais de possíveis abusos de autenticação de senha para filtrar os endereços IP e atualizar regularmente o firewall do sistema para suspender esses endereços IP por um determinado período.

Este breve guia irá mostrar como configurar o Fail2ban em seu Ubuntu 20.04 sistema.

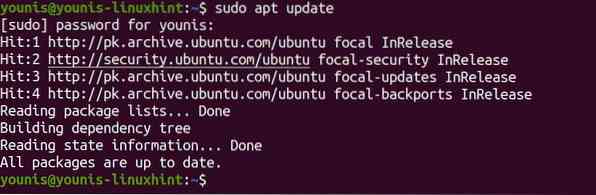

Atualize a lista oficial de pacotes

Estaremos obtendo fail2ban dos repositórios oficiais do Ubuntu. Abra o terminal e digite o seguinte comando para atualizar a lista de pacotes para a versão mais recente disponível do Fail2ban:

$ sudo apt update

Instalar Fail2ban

Em seguida, digite o seguinte comando para instalar o pacote Fail2ban atualizado:

$ sudo apt install fail2ban

O serviço fail2ban será ativado e iniciado por si mesmo após a instalação.

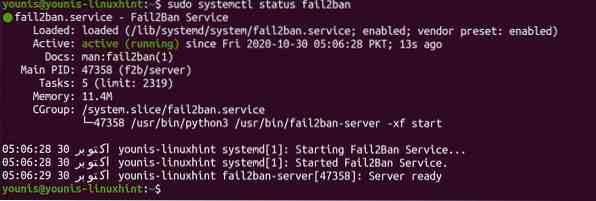

Verifique a instalação

Ainda assim, você deve verificar se ele foi instalado corretamente. Execute o comando abaixo para verificar a instalação:

$ sudo systemctl status fail2ban

Se o Ativo linha na saída contém ativo (em execução), você está bem. Vamos prosseguir e ver como configurar o Fail2ban.

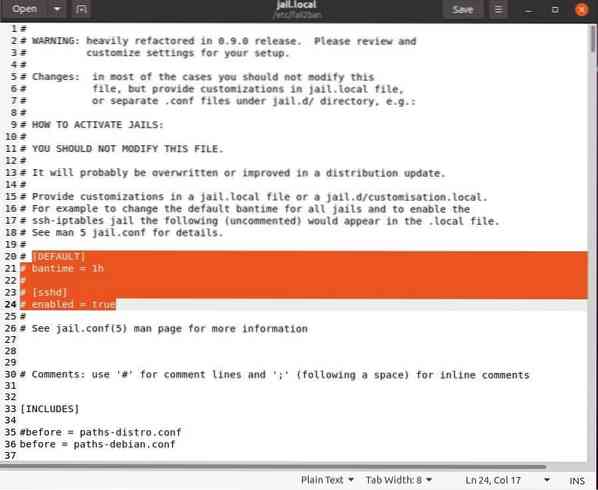

Configurando Fail2ban no Ubuntu 20.04

Para configurar o Fail2ban no Ubuntu, vamos editar dois arquivos de configuração específicos. Um é cadeia.conf no / etc / fail2ban / local, e o outro é nomeado defaults-debian.conf em / etc / fail2ban / jail.d /. Mas, para manter sua integridade, não iremos editá-los diretamente, pois isso poderia quebrar o programa, e certamente não seremos capazes de atualizar o software. Em vez disso, fazemos cópias de cada um e realizamos a edição neles.

Execute o comando abaixo para copiar e colar a prisão.conf as jail.local:

$ sudo cp / etc / fail2ban / jail.conf, local

Vamos nos comprometer a modificar este arquivo específico neste tutorial. Inicie a cópia em um editor de texto para começar a editar. Execute o seguinte comando:

Vamos ver quais mudanças podemos fazer.

Configurando parâmetros de proibição de IP

O tempo de banimento de todos os endereços IP é definido por um parâmetro conhecido como bantime. O valor definido para bantime por padrão é apenas 10 minutos. Você pode alterar e definir seu valor para qualquer limite de tempo que deseja impor aos banidos. Por exemplo, para definir o bantime para todos os endereços IP proibidos, você pode defini-lo como:

# bantime = 1dVocê também pode fazer banimentos permanentes atribuindo um valor negativo.

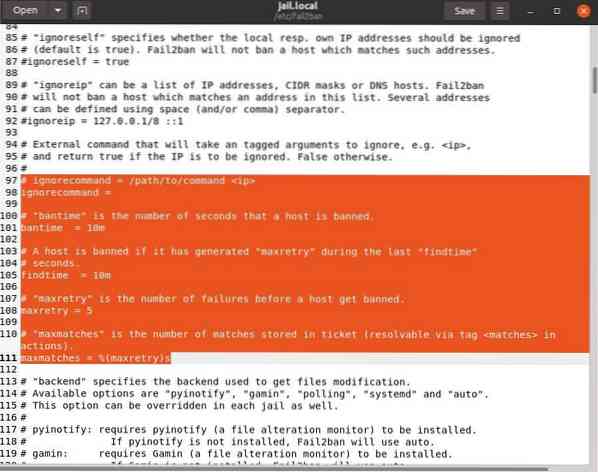

Outra variável muito importante é Encontre tempo. Ele define o tempo de duração permitido entre tentativas consecutivas de login. Se as várias tentativas de login foram feitas dentro do tempo definido por Encontre tempo, uma proibição seria definida no IP.

# findtime = 10mPor último, há maxretria. Ele define o número exato de tentativas de login com falha permitidas no Encontre tempo. Se o número de tentativas de autorização com falha no Encontre tempo excede o maxretria valor, o IP seria proibido de fazer login novamente. O valor padrão é 5.

# maxretry = 5Fail2ban também permite que você conceda imunidade a endereços IP e intervalos de IP de sua escolha. Essas condições discutidas acima não serão aplicadas a esses IPs, essencialmente permitindo que você crie uma espécie de lista de permissões.

Para adicionar um IP a esta lista de permissões, modifique a linha ignoreip e digite o endereço IP para isentar:

# ignoreip = 127.0.0.1/8 :: 1 222.222.222.222 192.168.55.0/24

Como administrador, você deve adicionar seu endereço IP a esta lista de permissões antes de qualquer coisa.

Empacotando

Este tutorial mostrou como configurar o Fail2ban no Ubuntu. Nós o instalamos diretamente dos repositórios padrão do Ubuntu. Também vimos como podemos configurá-lo e de que maneiras. Agora você deve saber como definir as condições de proibição e como excluir IPs de obter a proibição.

Phenquestions

Phenquestions