Neste artigo, faremos o Linux configurar e capturar HTTPS (Protocolo de transferência de hipertexto seguro) pacotes no Wireshark. Em seguida, tentaremos decodificar as criptografias SSL (Secure Socket Layer).

Observe que: A descriptografia de SSL / TLS pode não funcionar corretamente através do Wireshark. Esta é apenas uma tentativa para ver o que é possível e o que não é possível.

O que são SSL, HTTPS e TLS?

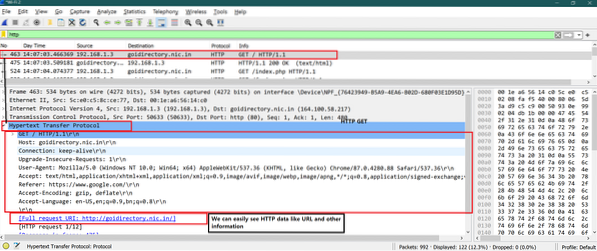

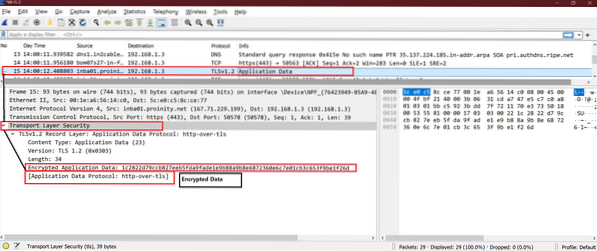

Na verdade, todos esses três termos técnicos estão inter-relacionados. Quando usamos apenas HTTP (Protocolo de Transferência de Hipertexto), então nenhuma segurança da camada de transporte é usada e podemos ver facilmente o conteúdo de qualquer pacote. Mas quando HTTPS é usado, podemos ver TLS (Segurança da Camada de Transporte) é usado para criptografar os dados.

Simplesmente podemos dizer.

HTTP + (sobre) TLS / SSL = HTTPS

Nota: HTTP envia dados pela porta 80, mas HTTPS usa a porta 443.

Captura de tela para dados HTTP:

Captura de tela para dados HTTPS:

Faça o Linux configurado para a descrição do pacote SSL

Passo 1

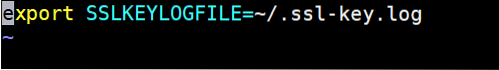

Adicione a variável de ambiente abaixo dentro do .arquivo bashrc. Abra o .arquivo bashrc e adicione a linha abaixo no final do arquivo. Salve e feche o arquivo.

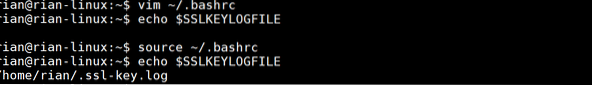

Agora execute o comando abaixo para obter o efeito disso.

fonte ~ /.bashrcAgora tente o comando abaixo para obter o valor de “SSLKEYLOGFILE ”

echo $ SSLKEYLOGFILEAqui está a captura de tela de todas as etapas acima

Passo 2

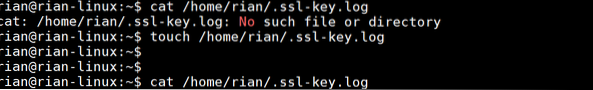

O arquivo de log acima não está presente no Linux. Crie o arquivo de log acima no Linux. Use o comando abaixo para criar um arquivo de log.

etapa 3

Inicie o Firefox instalado padrão e abra qualquer site https como Linuxhint ou Upwork.

Aqui eu peguei o primeiro exemplo como upwork.com.

Depois que o site do upwork for aberto no Firefox, verifique o conteúdo desse arquivo de log.

Comando:

gato ~ /.chave SSL.registroSe este arquivo estiver vazio, o Firefox não está usando este arquivo de log. Feche o Firefox.

Siga os comandos abaixo para instalar o Firefox.

Comandos:

sudo add-apt-repository ppa: ubuntu-mozilla-daily / firefox-aurorasudo apt-get update

sudo apt-get install firefox

Agora, inicie o Firefox e verifique o conteúdo desse arquivo de log

Comando:

gato ~ /.chave SSL.registroAgora podemos ver uma grande quantidade de informações, como a imagem abaixo. Estamos prontos para ir.

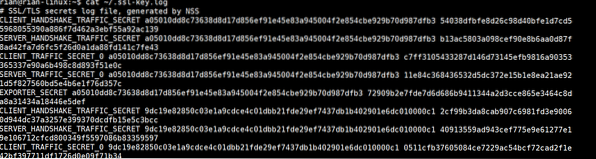

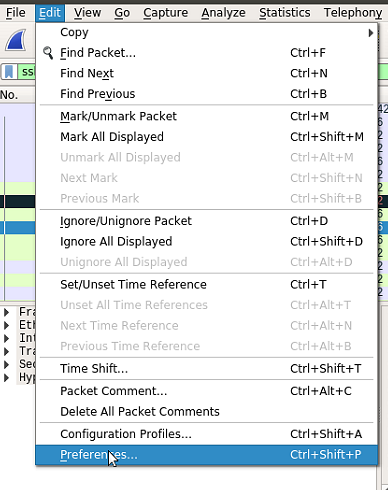

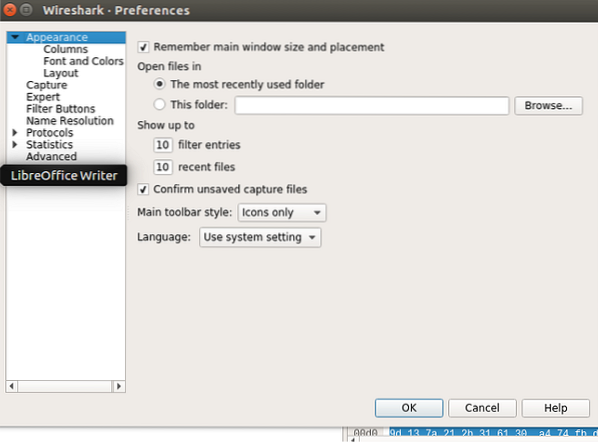

Passo 4

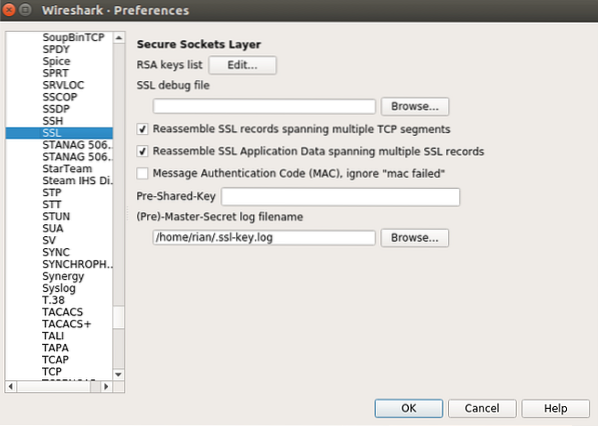

Agora precisamos adicionar este arquivo de log dentro do Wireshark. Siga o caminho abaixo:

Wireshark-> Editar-> Preferências-> Protocolo-> SSL -> ”Aqui, forneça o caminho do seu arquivo de log secreto mestre”.

Siga as capturas de tela abaixo para compreensão visual.

Depois de fazer todas essas configurações, dê OK e inicie o Wireshark nas interfaces necessárias.

Agora a configuração está pronta para verificar a descriptografia SSL.

Análise Wireshark

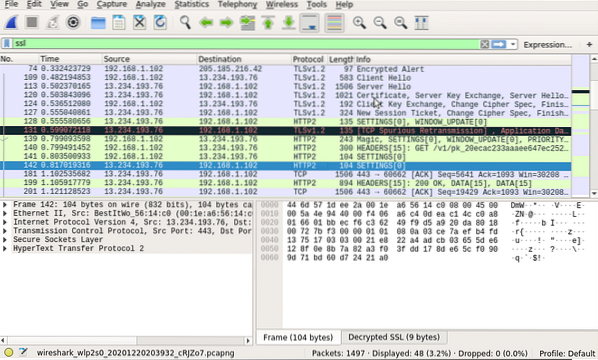

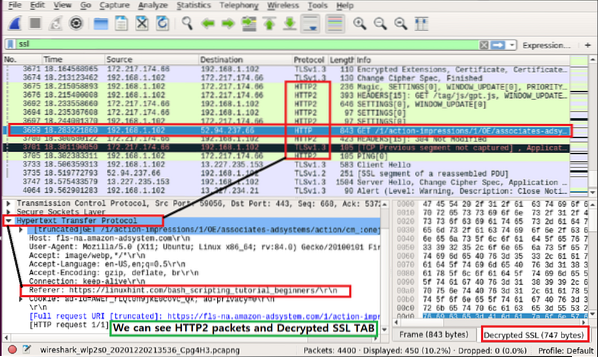

Depois que o Wireshark começar a capturar, coloque o filtro como “ssl”Para que apenas os pacotes SSL sejam filtrados no Wireshark.

Veja a imagem abaixo, aqui podemos ver HTTP2 (HTTPS) é aberto para alguns pacotes que eram criptografados SSL / TLS antes.

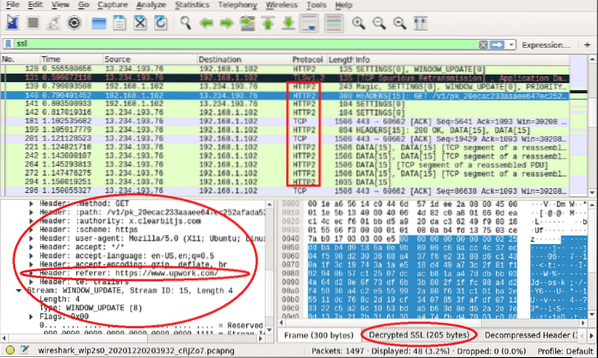

Agora podemos ver a aba “Decrypted SSL” no Wireshark e os protocolos HTTP2 estão visíveis. Veja a captura de tela abaixo para dicas.

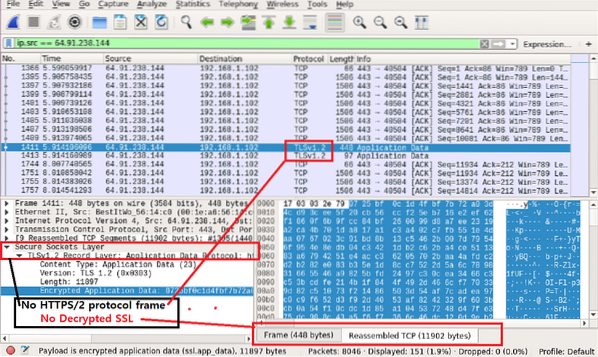

Vamos ver as diferenças entre “Antes do arquivo de log SSL habilitado” e “Depois do arquivo de log SSL habilitado” para https: // linuxhint.com

Aqui está a captura de tela para pacotes de Linuxhint quando “SSL log não foi habilitado”

Aqui está a captura de tela para pacotes de Linuxhint quando “SSL log foi habilitado”

Podemos ver as diferenças facilmente. Na segunda captura de tela, podemos ver claramente o URL que foi solicitado pelo usuário.

https: // linuxhint.com / bash_scripting_tutorial_beginners / \ r \ n

Agora podemos tentar outros sites e observar se esses métodos funcionam ou não.

Conclusão

As etapas acima mostram como configurar o Linux para descriptografar a criptografia SSL / TLS. Podemos ver que funcionou bem, mas alguns pacotes ainda são criptografados SSL / TLS. Como mencionei anteriormente, pode não funcionar para todos os pacotes ou completamente. Ainda assim, é bom aprender sobre a descriptografia SSL / TLS.

Phenquestions

Phenquestions